1 | VR容器密码:9f8L2kP7mQv3RzX1tB5n6yH4CwJp9TqEa2rF1xSbD0LcKjZ |

VR场景如下:

手机

T1

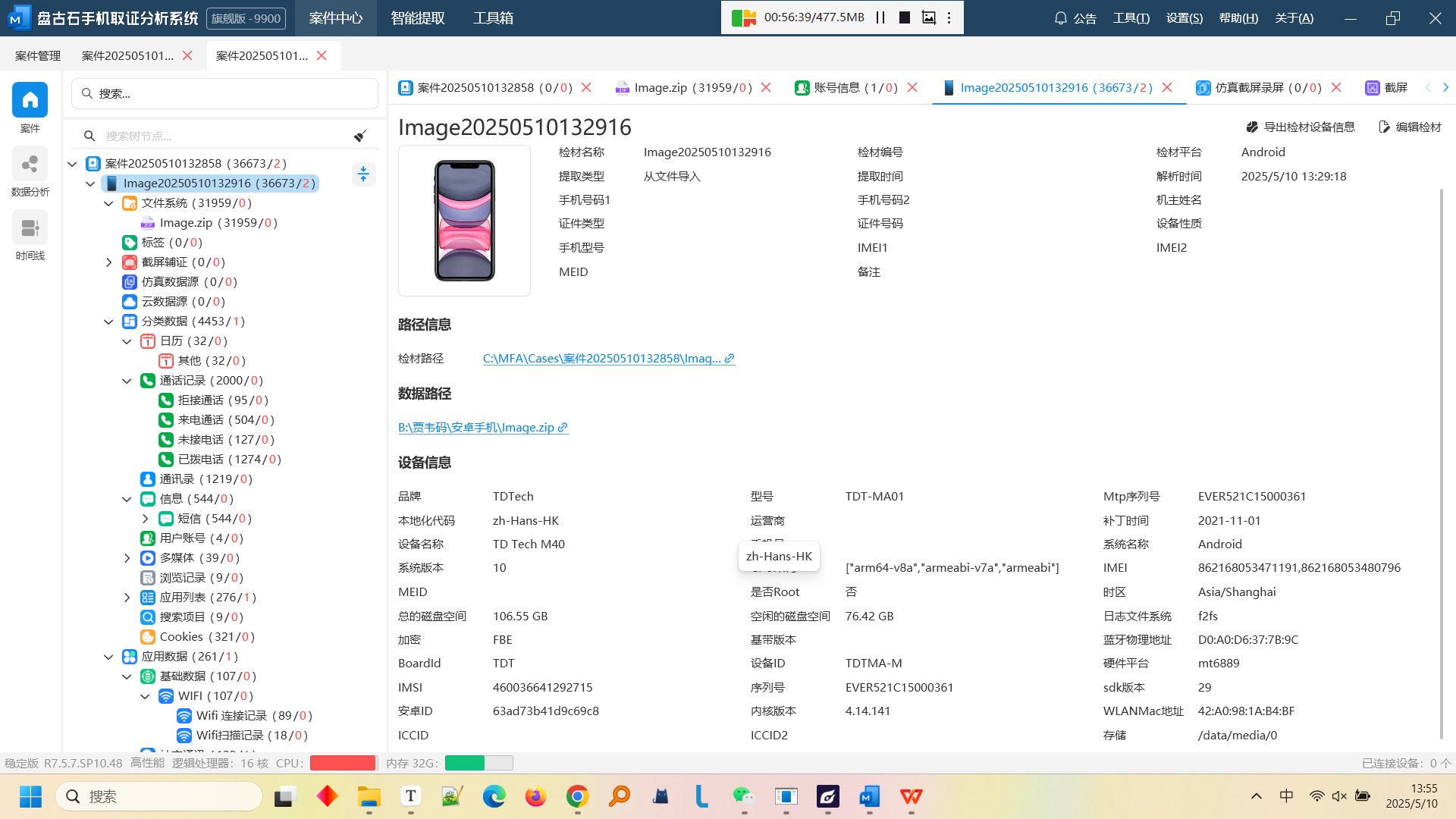

分析安卓手机检材,手机的IMSI是?

1 | 460036641292715 |

T2

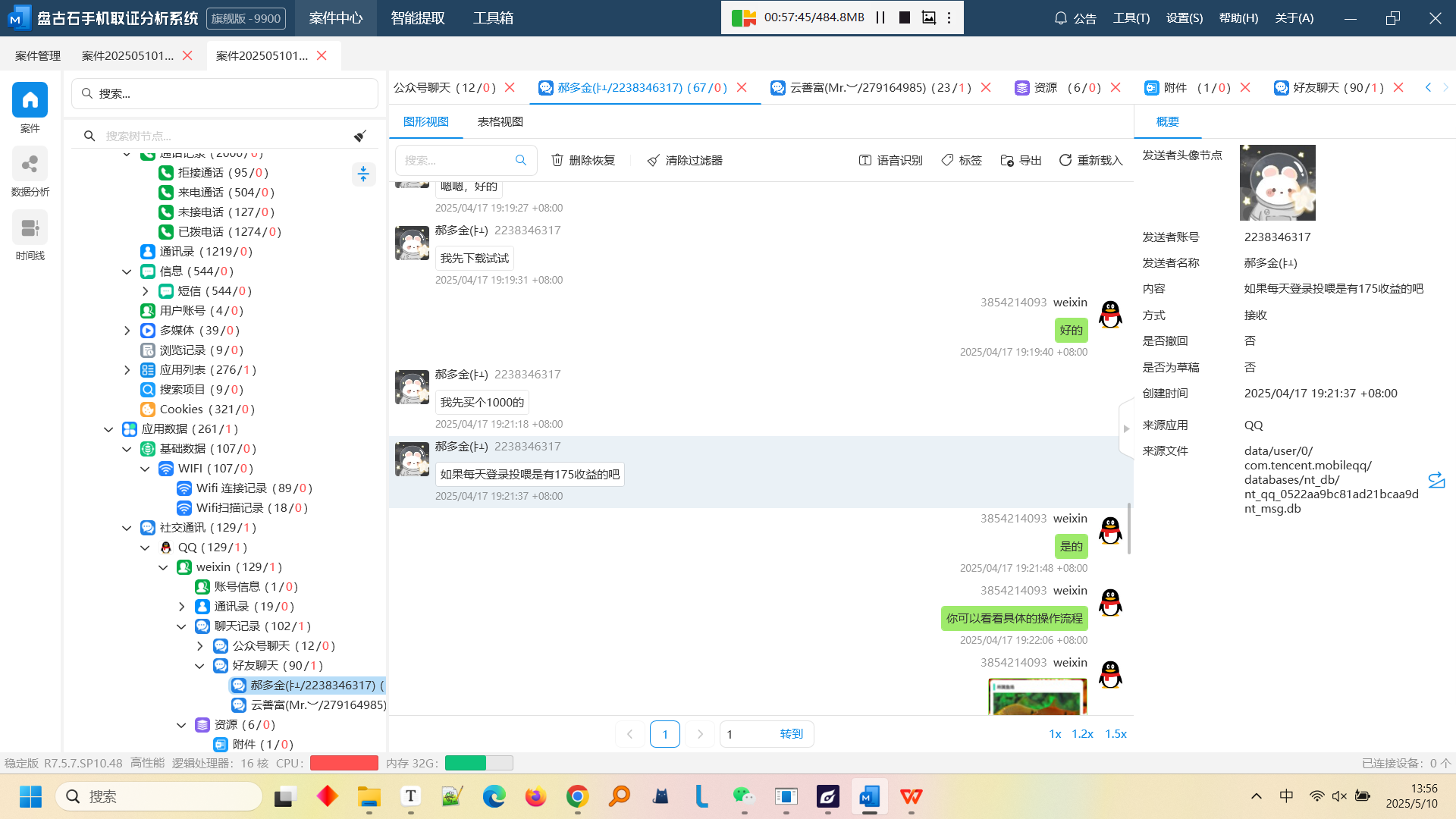

养鱼诈骗投资1000,五天后收益是?

1 | 175 |

T3

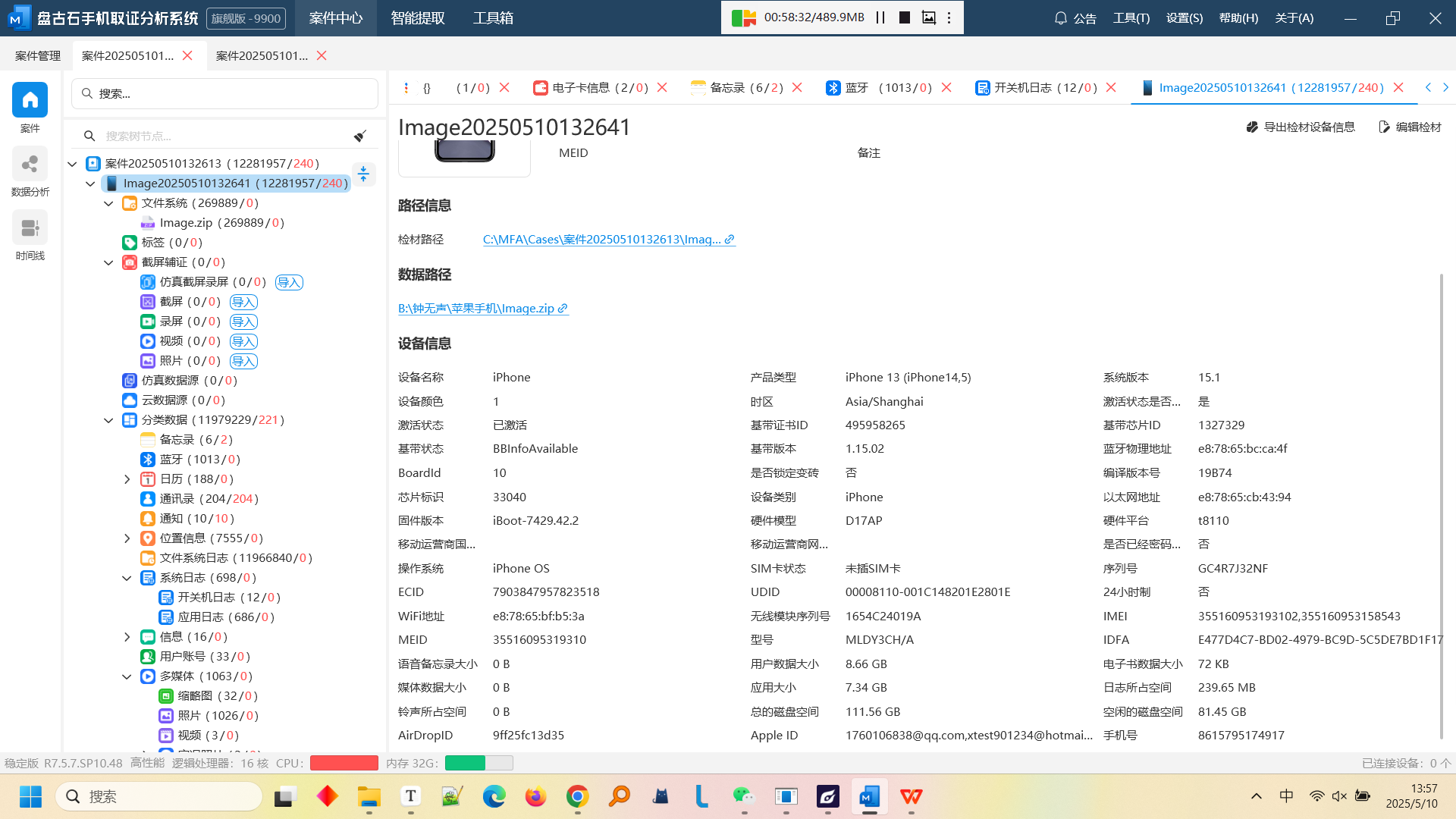

分析苹果手机检材,手机的IDFA是?

1 | E477D4C7-BD02-4979-BC9D-5C5DE7BD1F17 |

T4

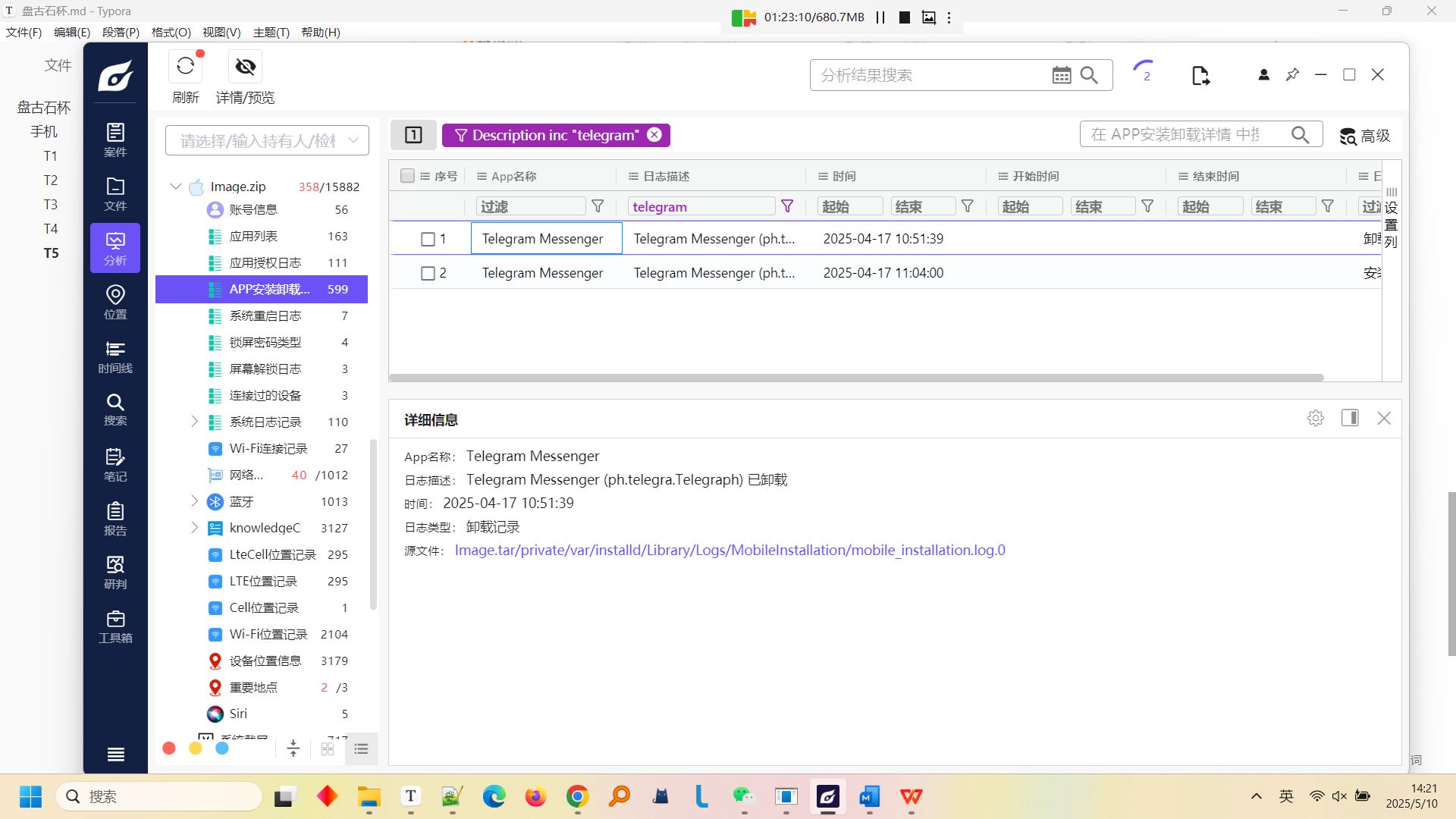

Telegram应用的卸载时间是?

1 | 2025-04-17-10:51:39 |

T5

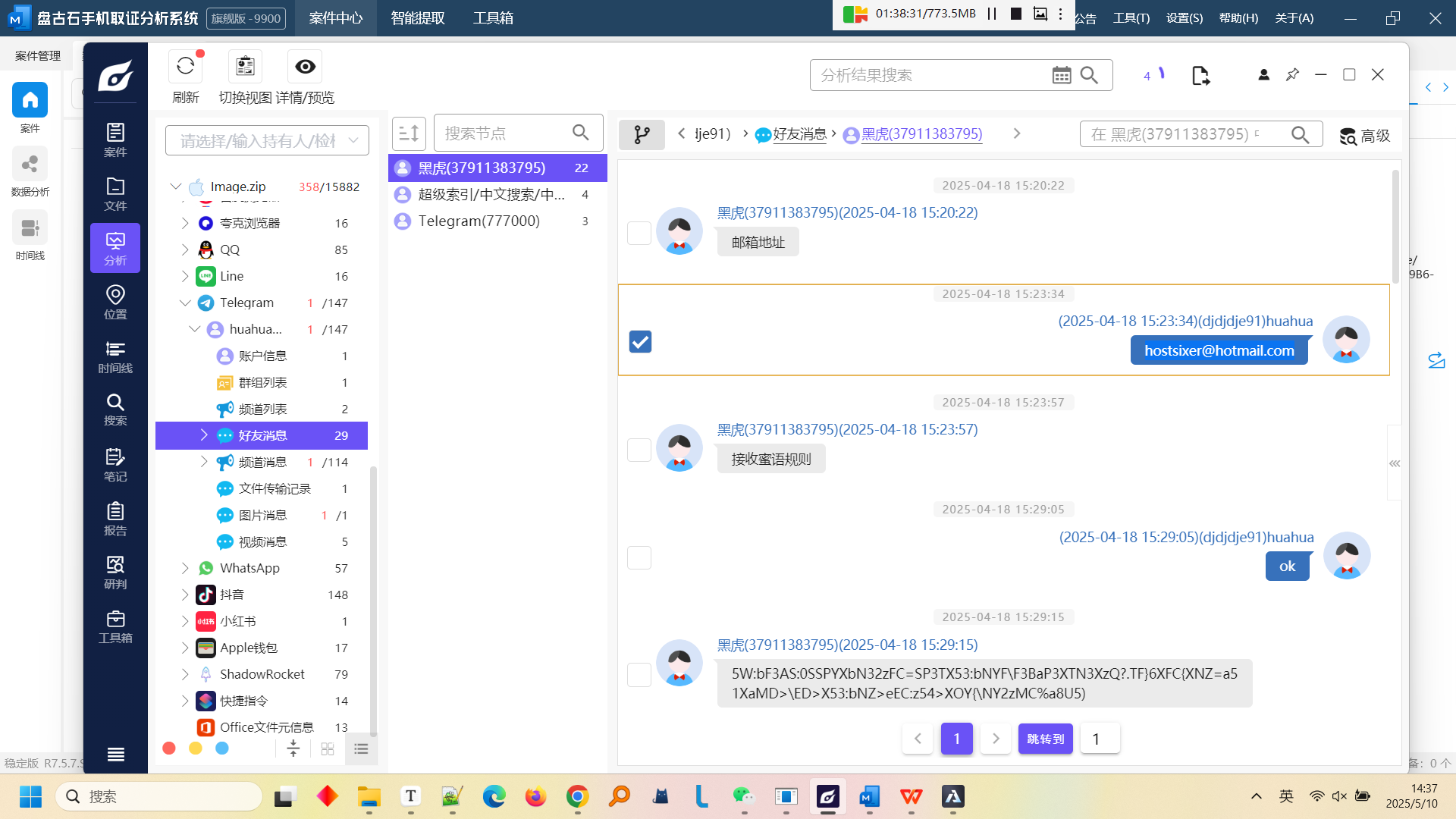

机主hotmail邮箱地址是?

1 | hostsixer@hotmail.com |

T6

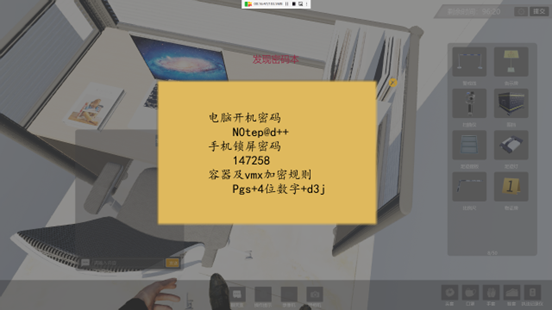

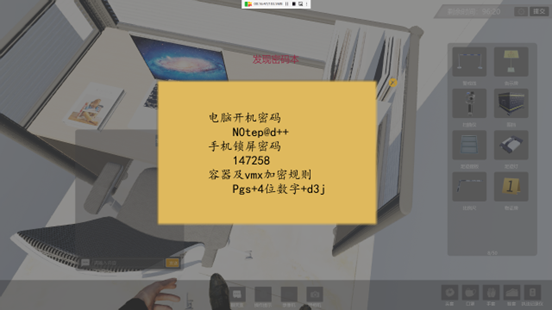

苹果电脑开机密码是?

藏在系统截屏里!

1 | 12345678 |

T7

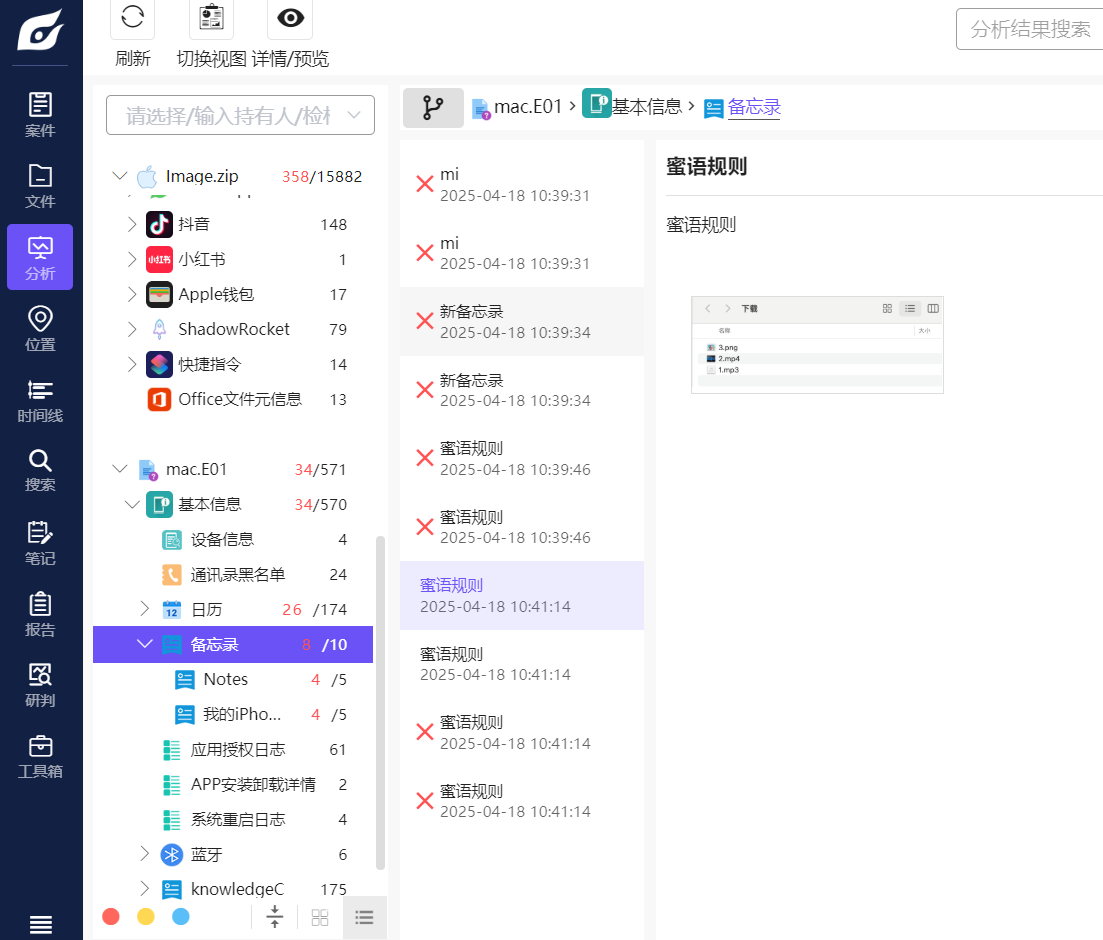

Telegram加密通讯中,加密聊天信息用到的第二个解密载体是? [答案格式:123.zip]

在苹果手机的截屏里有涉及,看着像,但是不能完全确定。

但当我们看mac镜像的时候,就会发现:

1 | 2.mp4 |

T8

贾韦码的内部代号是?

贾韦码是被清理的那个,也就是代号48.

1 | 48 |

T9

特快专递的收货地址是?[标准格式:老牛市快速路11号ADE公司] What is the delivery address for the express package? [Answer format: 老牛市快速路11号ADE公司]

1 | 西红市中山路35号PGS健身房 |

app

T1

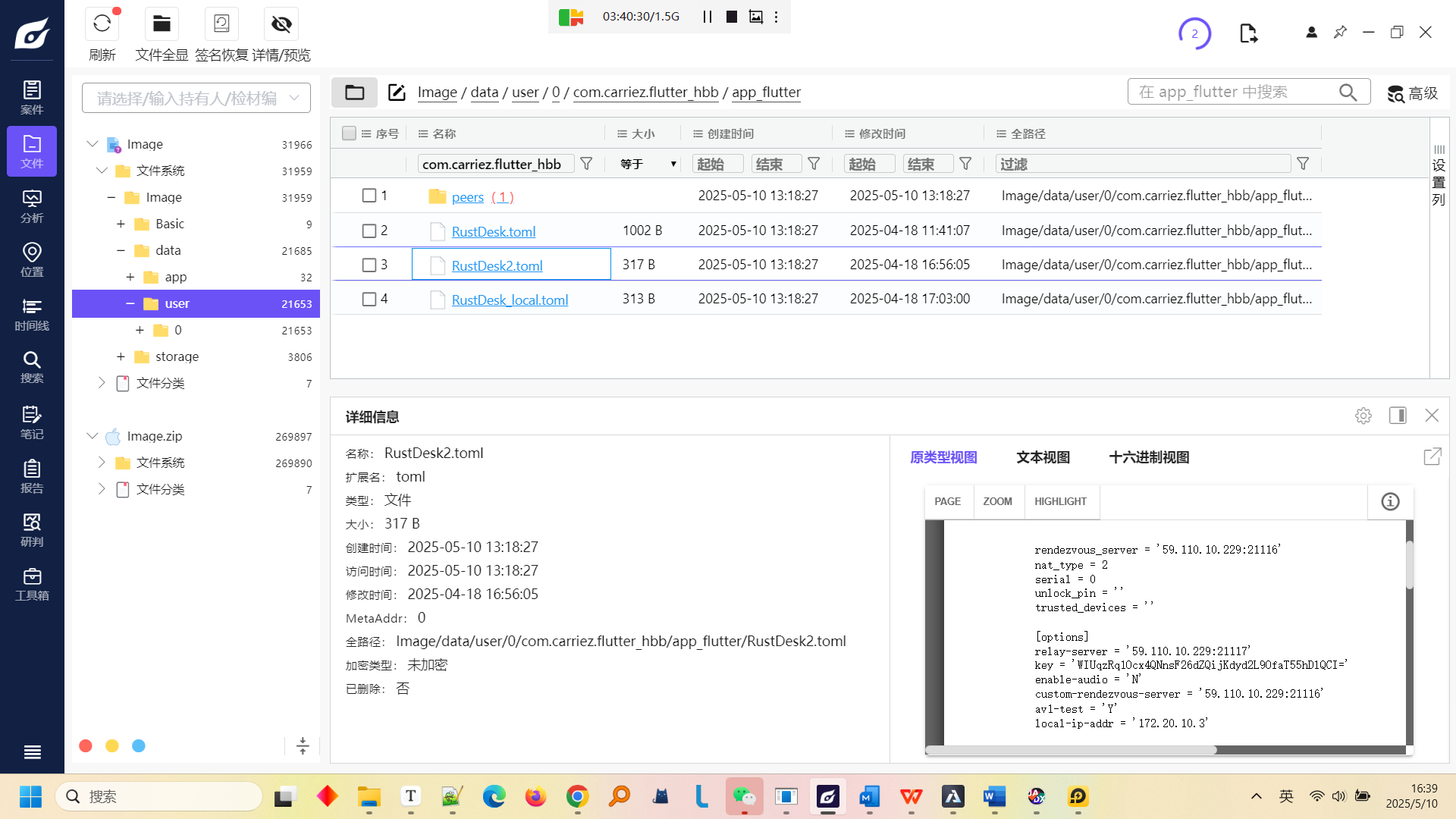

分析安卓检材,远控工具包名是?

这个银联会议下下来是一个RustDesk,是一个远控软件。

1 | com.carriez.flutter_hbb |

T2

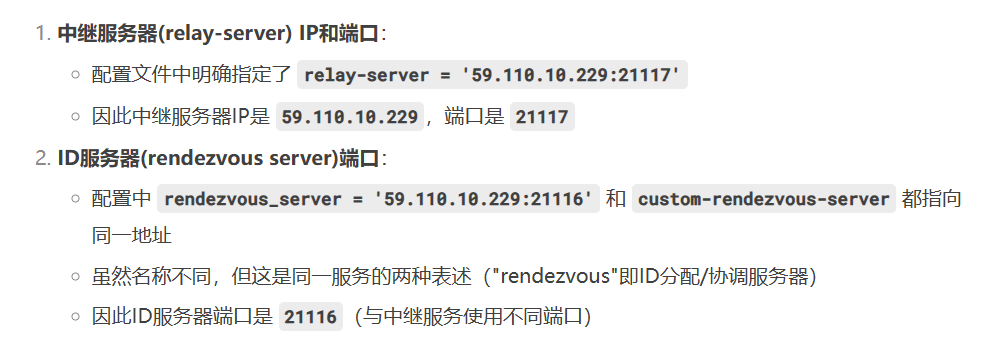

远控工具中继服务器IP是?

1 | 59.110.10.229 |

T3

远控工具ID服务器端口是?

1 | 21116 |

T4

远控工具中继服务器Key是?

1 | WIUqzRq1Ocx4QNnsF26dZQijKdyd2L9OfaT55hDlQCI= |

T5

远控工具中收藏的远程ID是?

1 | 1807892422 |

T6

远程控制该手机的手机型号是?

1 | google-Pixel |

T7

监听工具包名是?

存在录制音频的权限,且通过源码看出其开机自启动:

1 | package com.example.liekai; |

1 | com.example.liekai |

T8

监听工具代码主入口是?

1 | com.example.liekai.MainActivity |

T9

监听工具的签名算法是?

1 | SHA256-RSA |

T10

监听工具运行多少秒后会跳转成黑色幕布?[标准格式:3.000]

猜测。。。直接打开liekai工具数一下。。

1 | 1.000 |

T11

监听工具运行后,黑色幕布上字符串是?[标准格式:aes取证平台]

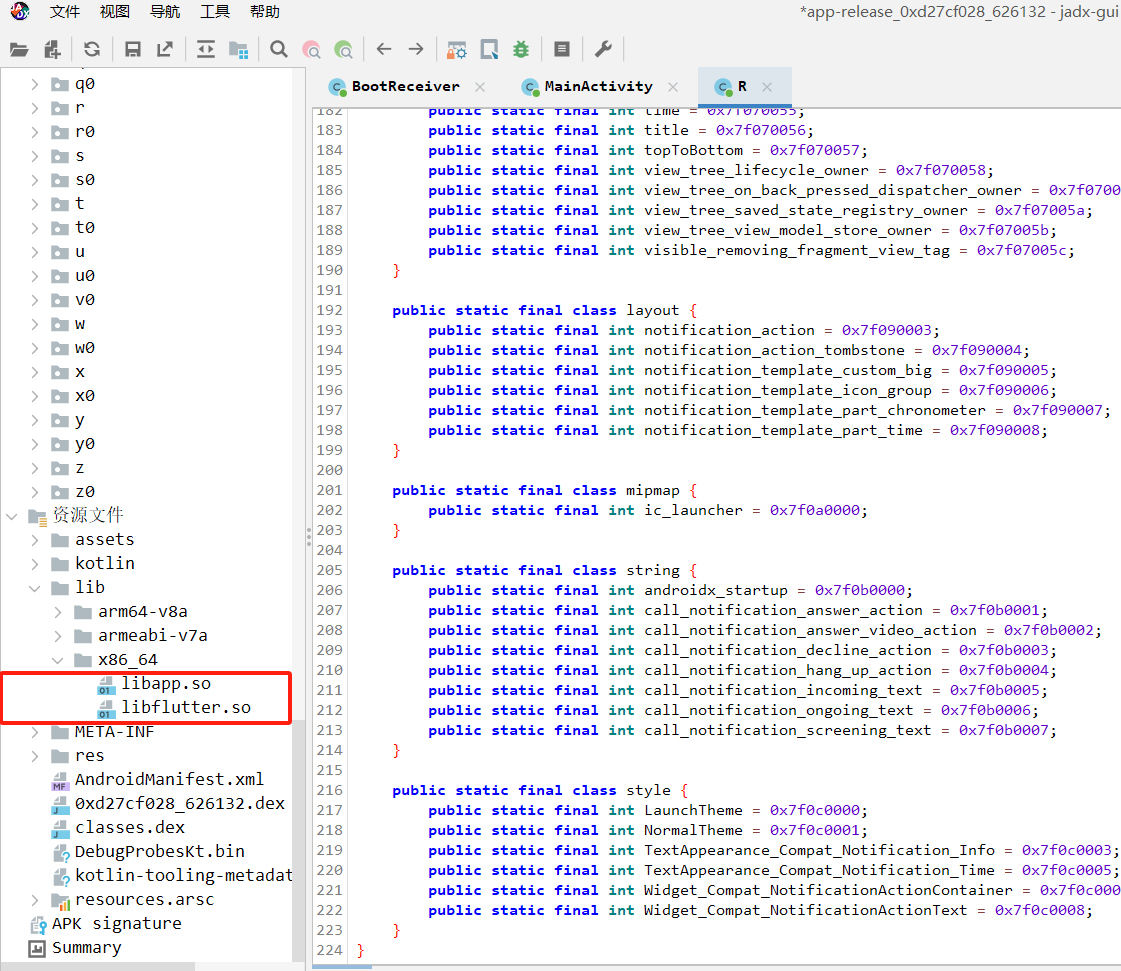

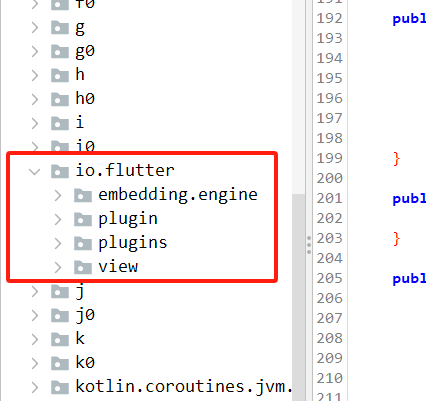

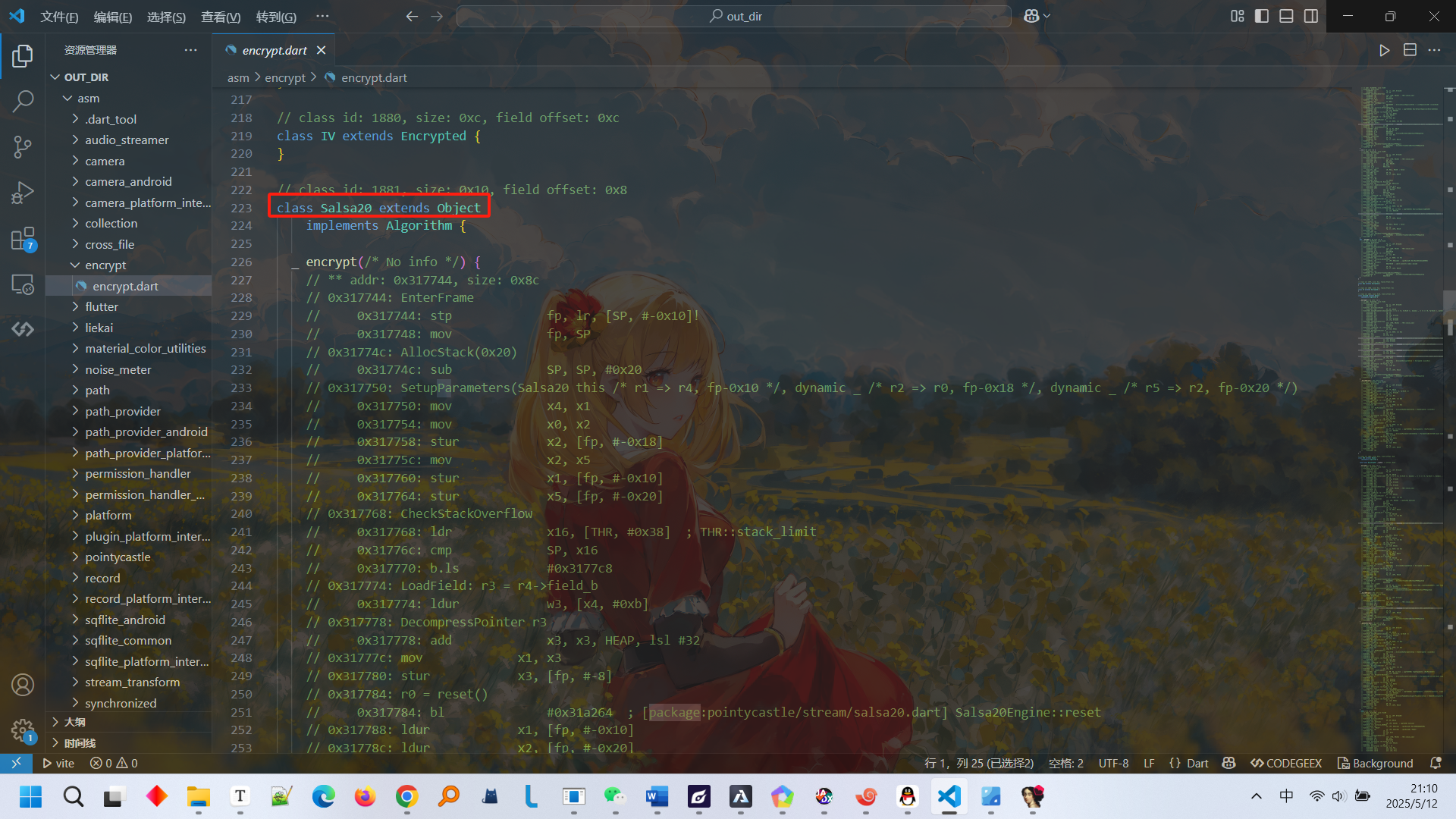

我们看apk源码的时候发现了这个apk的相关框架特征:

应该是属于flutter框架的。

在这个jadx的源码中我们没有发现任何线索,那么想办法逆向一下flutter框架。

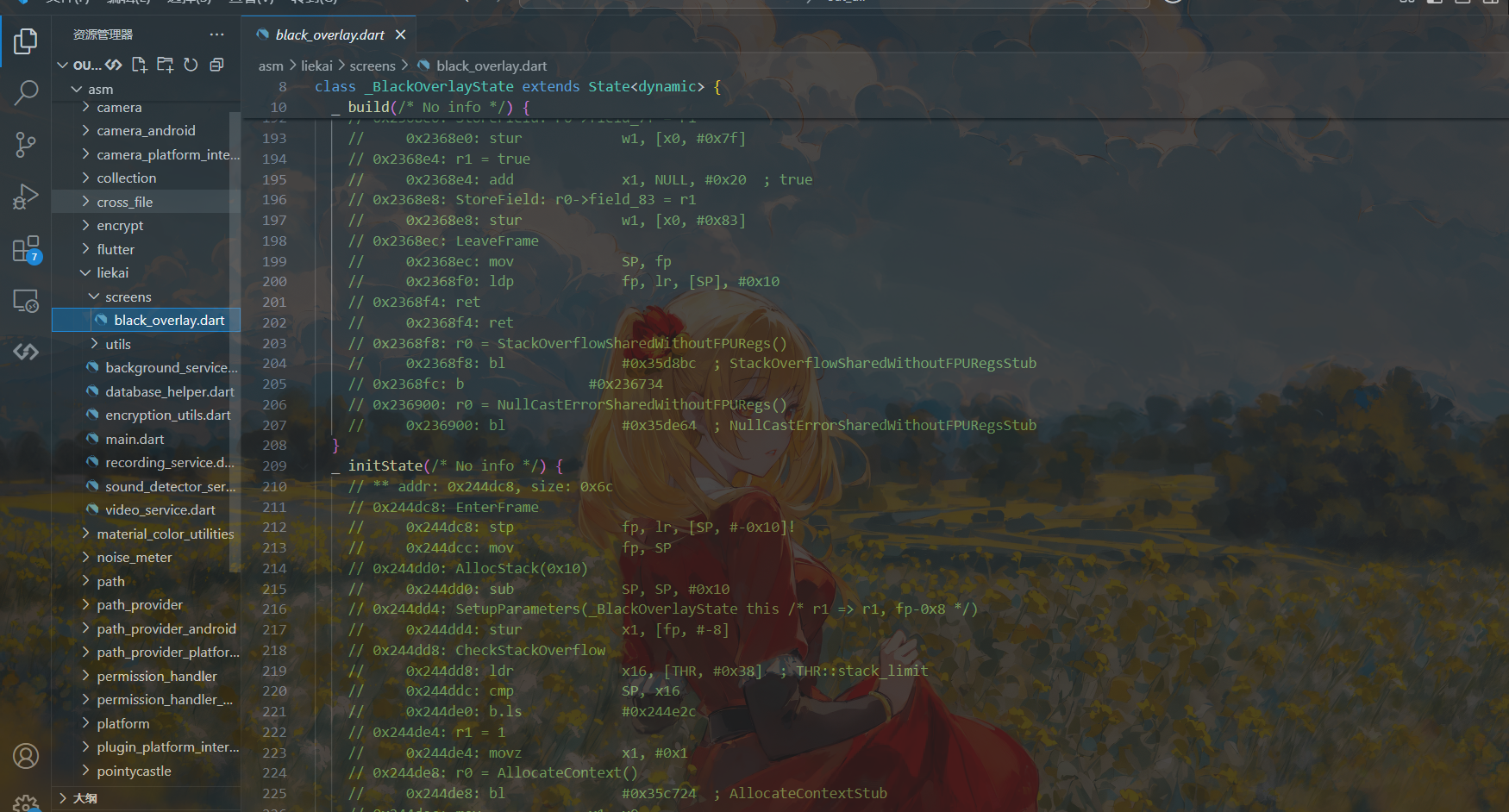

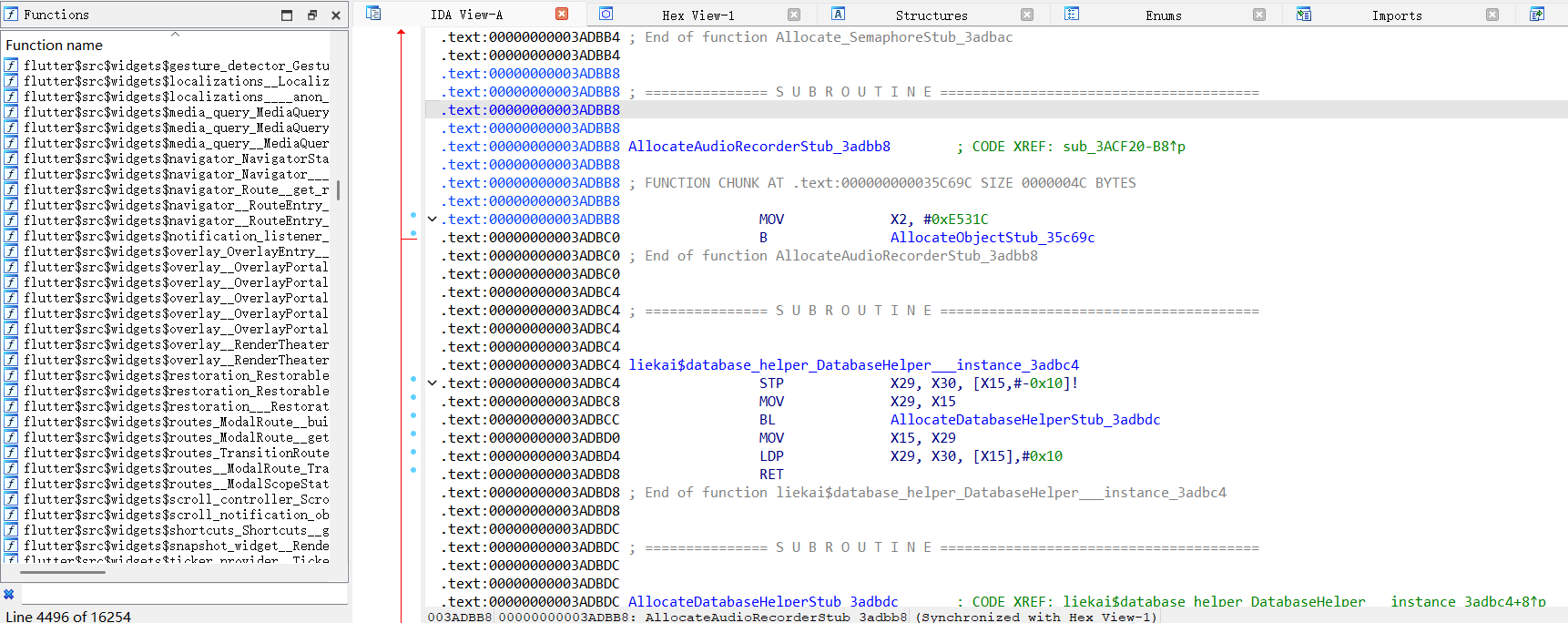

利用 Flutter 框架开发的 app,打包后,会将代码打包成 so,而且会将接口请求添加证书校验,防止中间人攻击,普通方法是抓不到包的。无形中增加了逆向的难度,说句题外话,用 Flutter 框架开发,不仅可以跨平台,还增加了安全性👍。 Flutter 框架开发的项目,打包后会生成两个 so,分别是 libapp.so和 libflutter.so,前者是业务相关的,后者是 Flutter 引擎用到的。 用 IDA 打开libapp.so,会发现函数名都被混淆了,这时就要借助开源框架Blutter来还原混淆的函数名了。

https://github.com/worawit/blutter

好像只有linux能成功,那么我们放vps上试试

1 | git clone https://github.com/worawit/blutter --depth=1 |

获得out_dir后,打开libapp.so后运行输出文件夹中的IDApython脚本ida_script/addNames.py,符号就被全部恢复出来啦

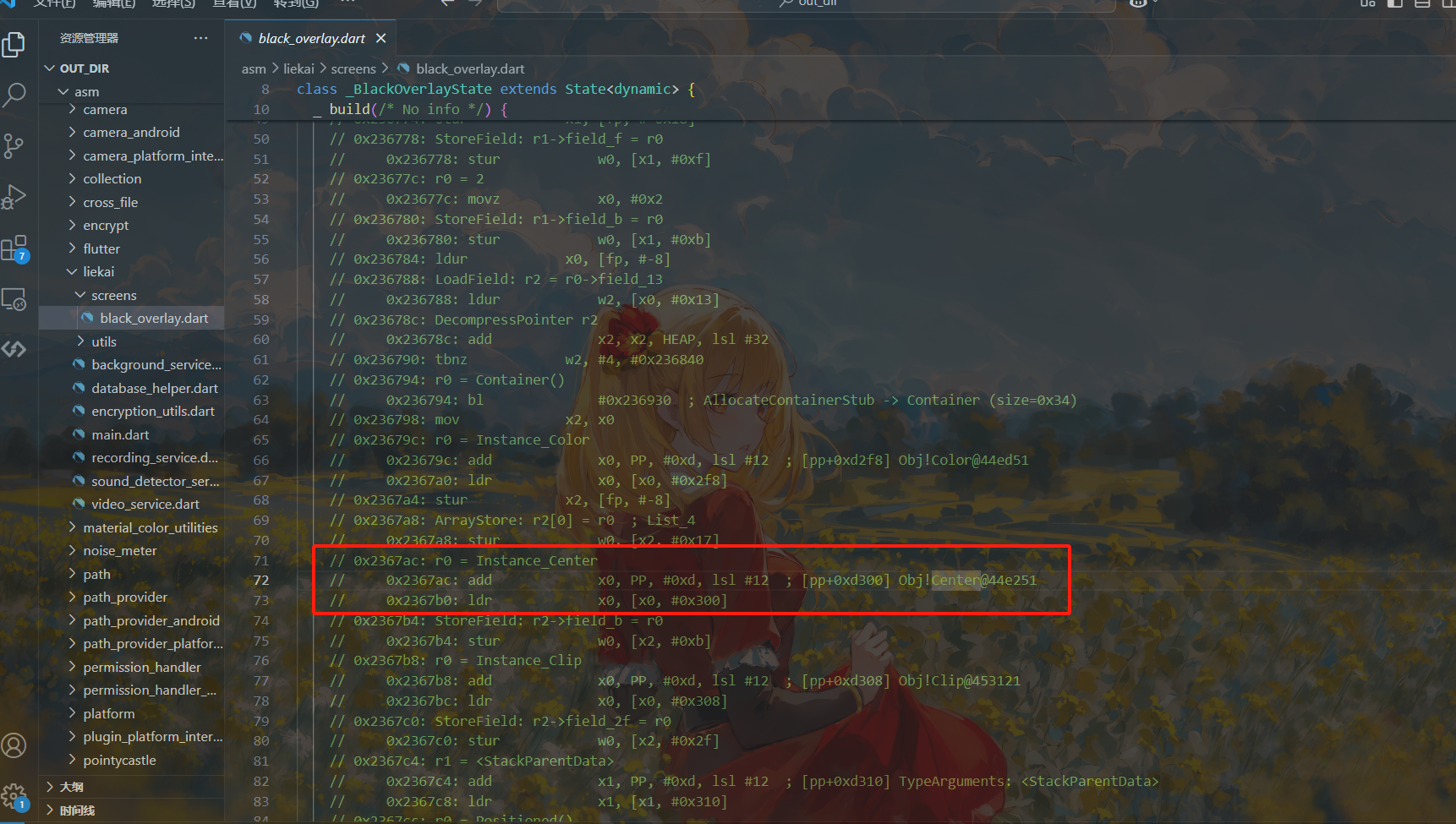

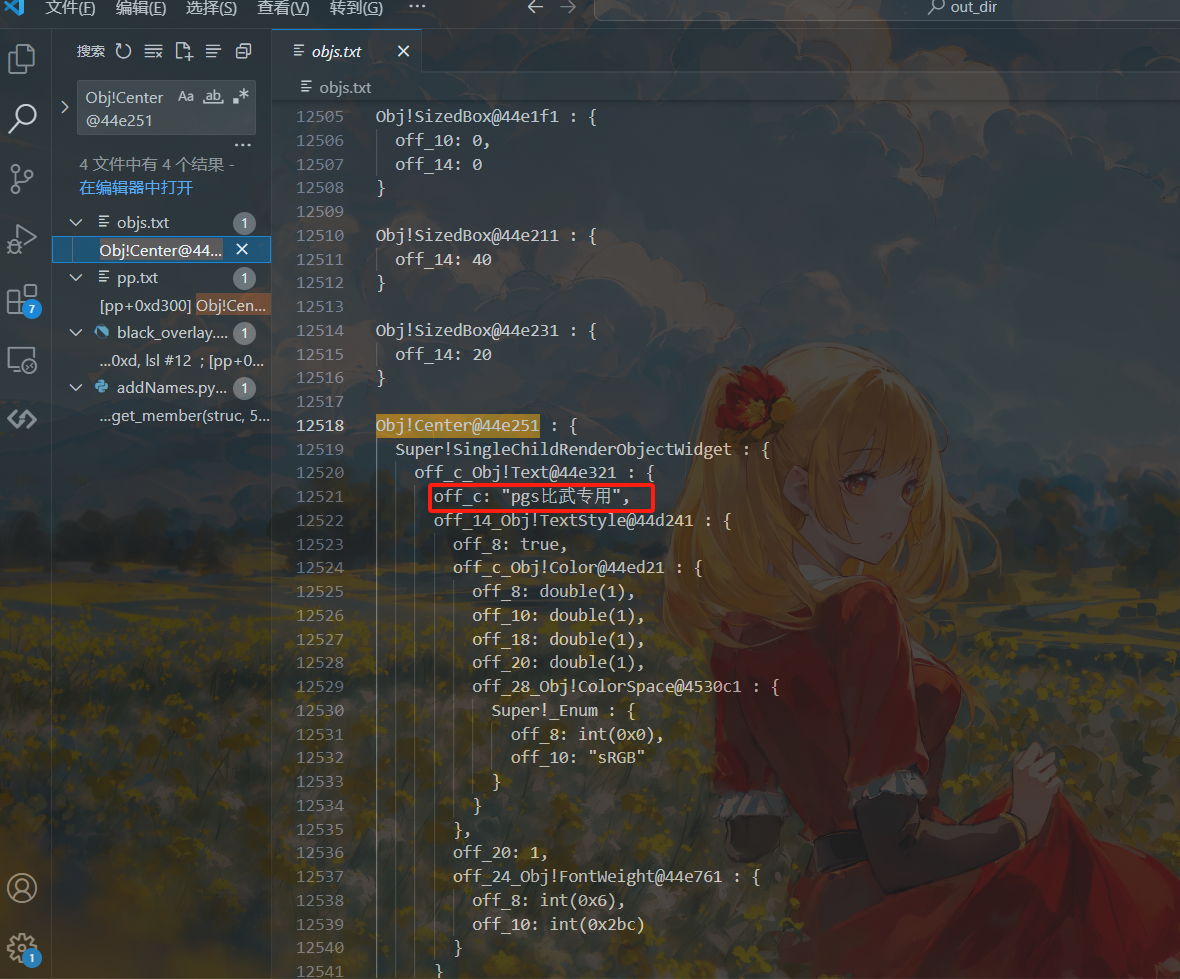

去看一下跑出来的 asm 那个文件夹,liekai 里面有一个 screens 文件夹,里面有一个 dart 写的 black_overlay.dart,这个就是和黑色幕布相关的东西。

1 | pgs比武专用 |

T12

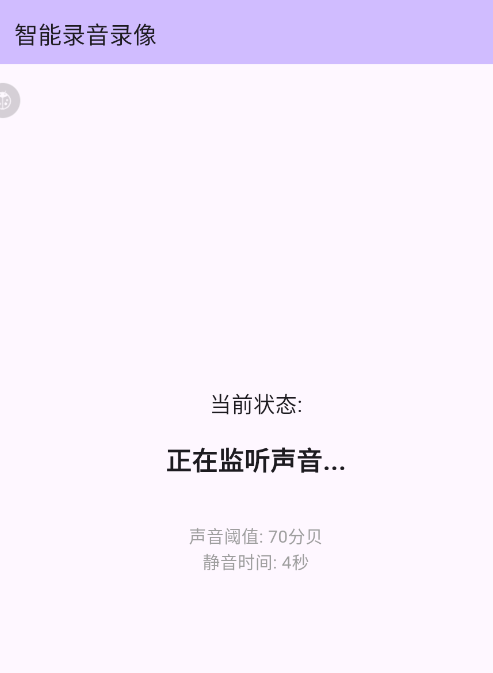

监听工具检测到多少分贝开始录音?[标准格式:30]

打开工具后它会显示一秒,趁机给他截个屏!

1 | 70 |

T13

监听工具录音连续几秒没有检测到声音停止录音?[标准格式:3]

1 | 4 |

T14

监听工具保存文件存储路径的数据库名称是?

1 | recordings.db |

T15

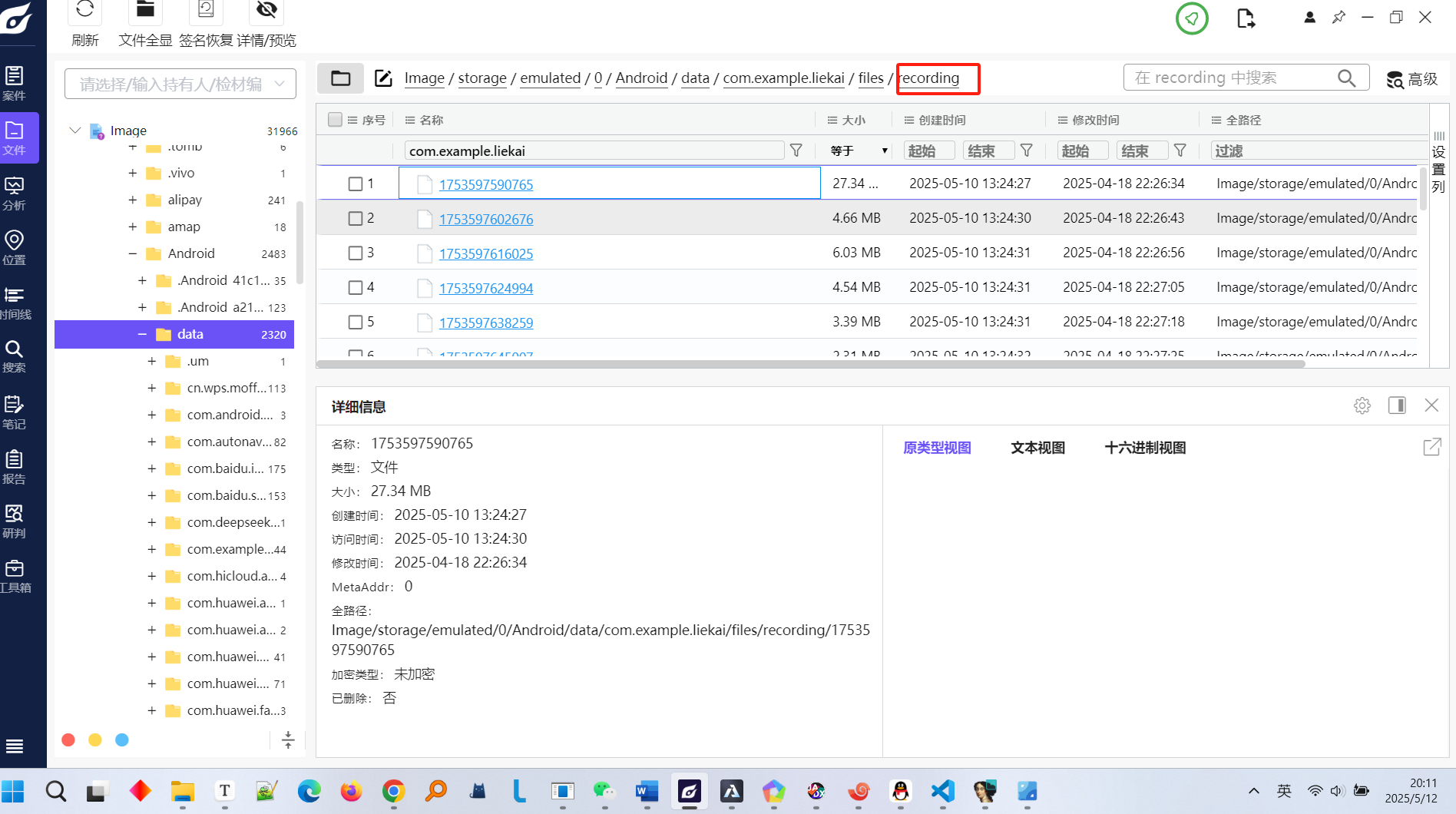

监听工具保存录像文件的文件夹是?

保存的录像文件,应该是在storage文件夹下,我们跟进去找一下发现recording。

1 | recording |

T16

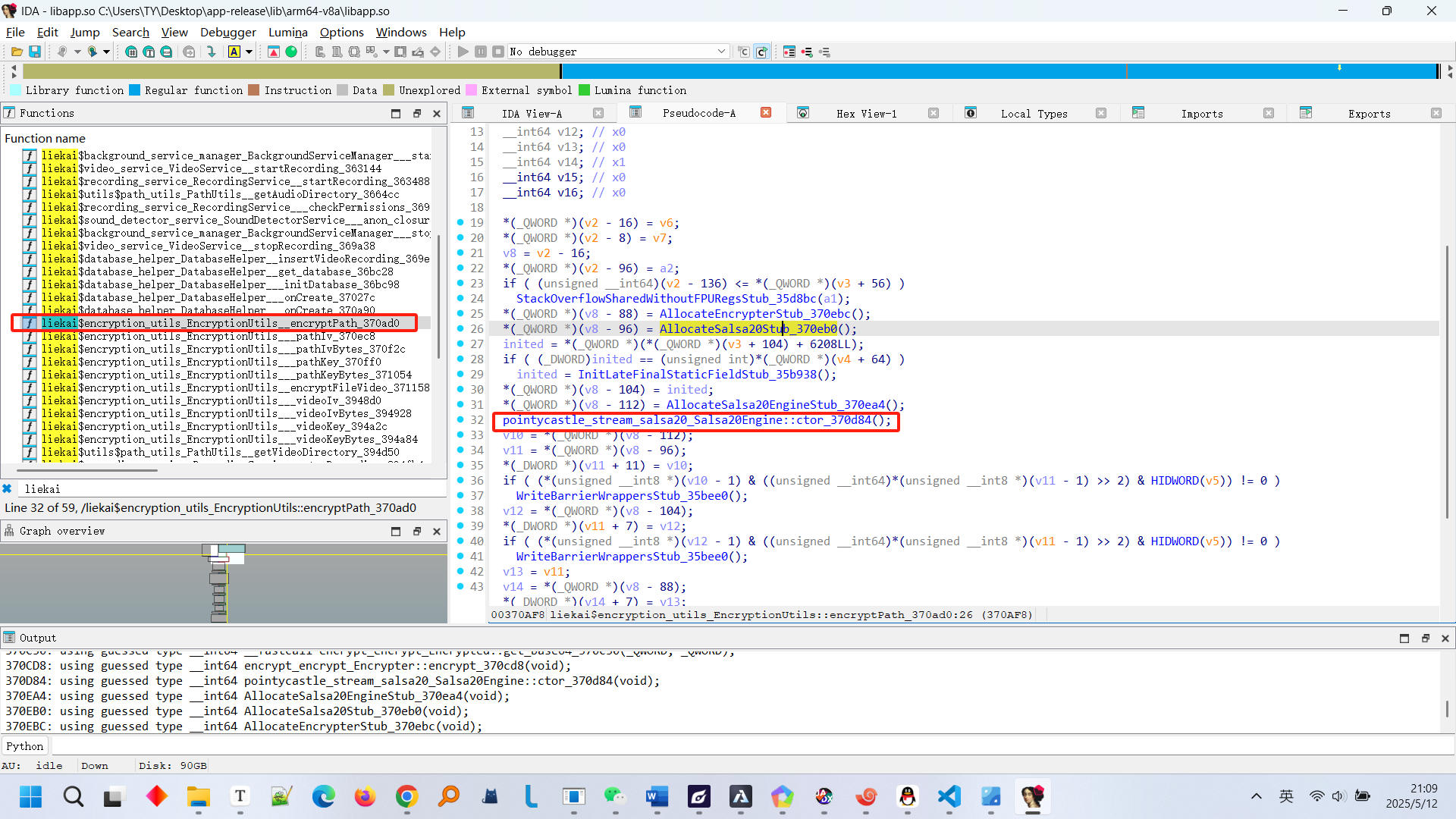

监听工具数据库中保存音视频文件的路径使用什么加密?[标准格式:Rsa]

对应上了

1 | Salsa20 |

T17

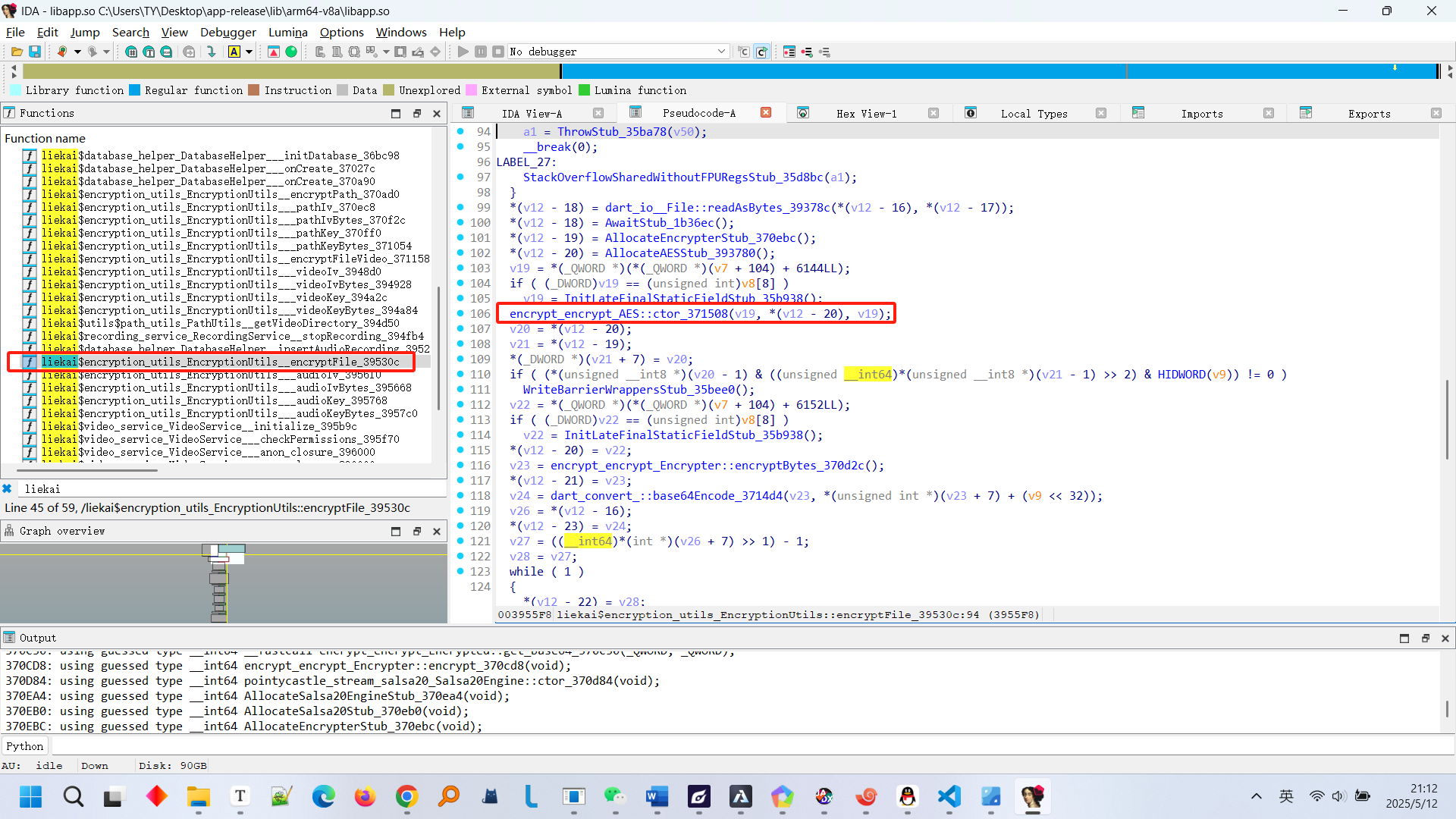

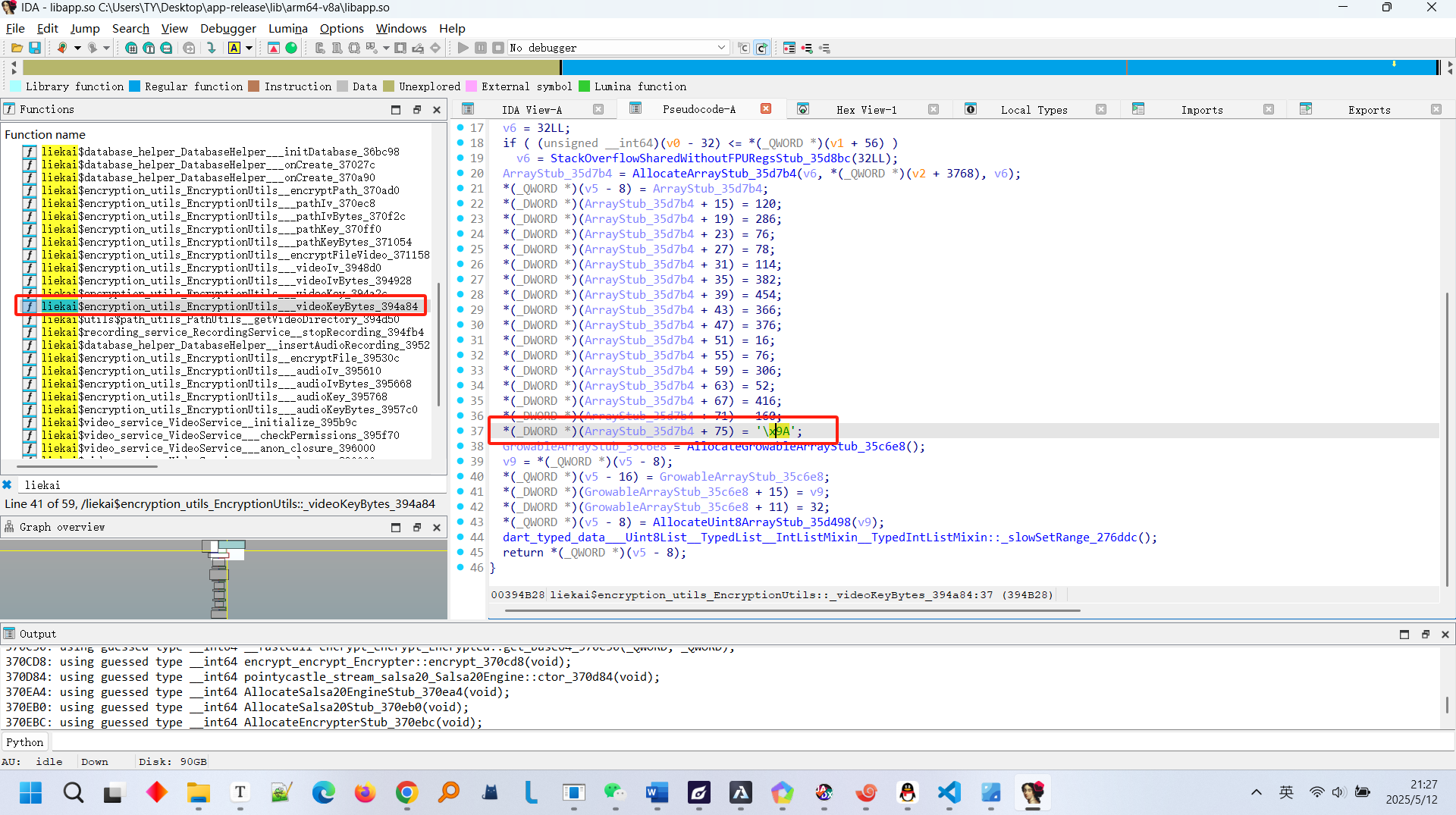

录音的文件采用什么加密方式?[标准格式:RC4-123]

录音文件,我们可以根据英文翻译来找相关的函数

AES,那么是哪种AES呢?跟进看看

密钥长度32位,那就是AES-256

1 | AES-256 |

T18

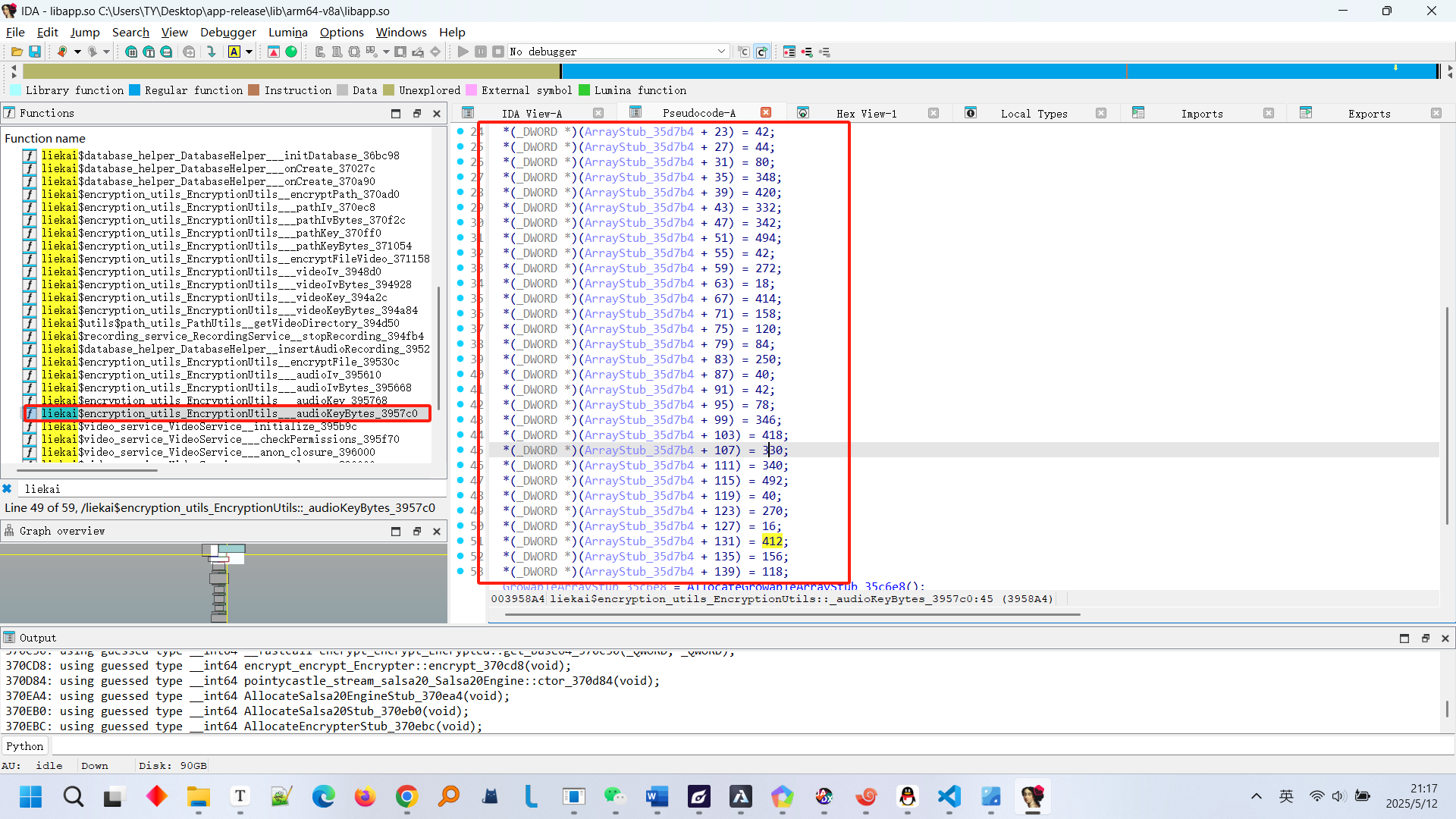

录像文件加密秘钥的最后一位是?[标准格式:0x6A]

录像文件,那就是video

1 | 0x9A |

T19

原始文件md5为3b4d****55ae的创建时间是?[标准格式:2024-2-14-16:32:8]

不会。

计算机

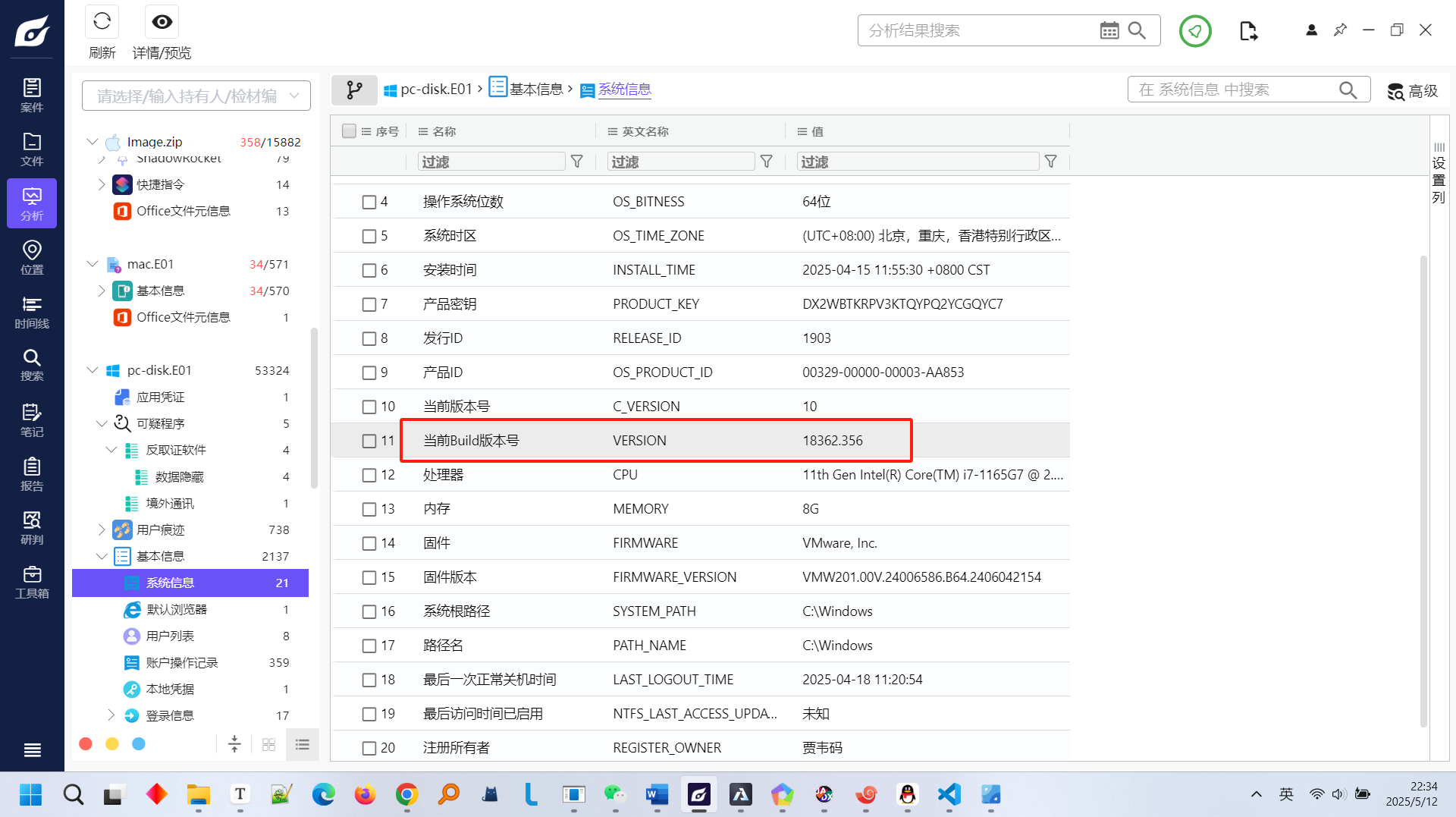

T1

分析贾韦码计算机检材,计算机系统Build版本为?[标准格式:19000]

1 | 18362 |

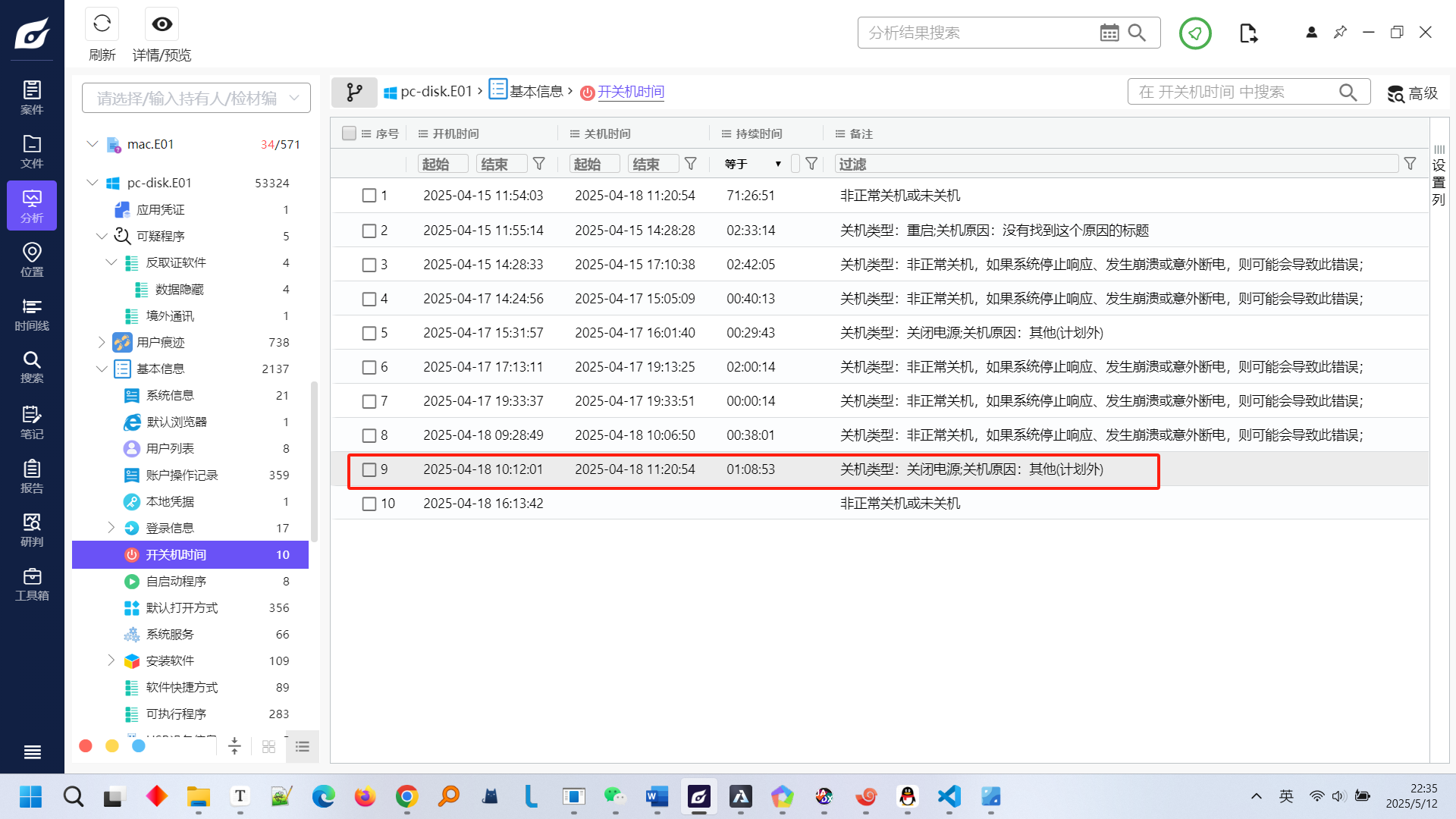

T2

计算机最后一次正常关机的时间为?UTC +0 [标准格式:2025-05-06 09:00:00]

注意检材的时区是 UTC+8,答案要求 UTC+0,需要减去 8 小时。

1 | 2025-04-18 3:20:54 |

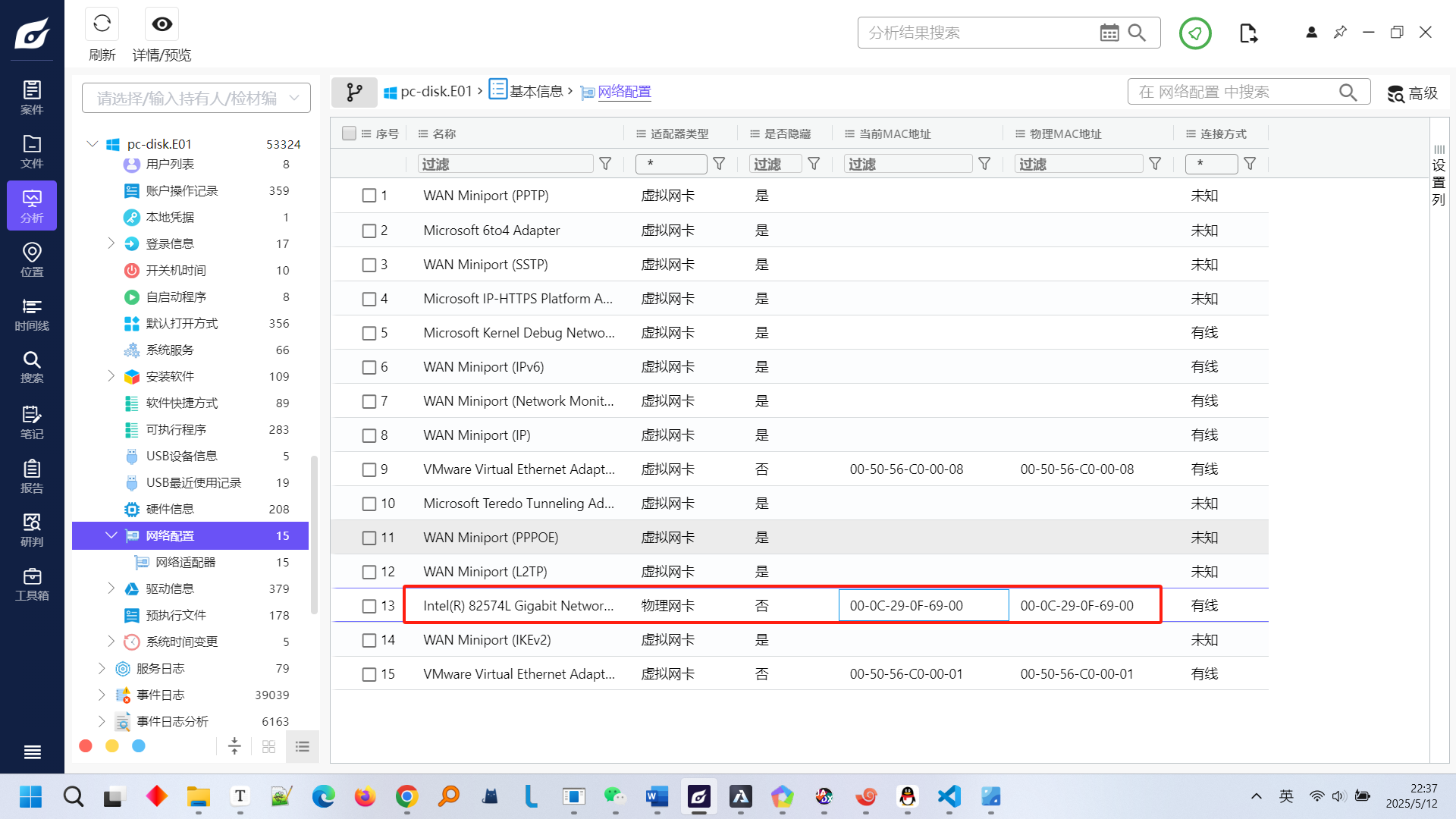

T3

计算机网卡的MAC地址为?[标准格式:00-0B-00-A0-00-00]

1 | 00-0C-29-0F-69-00 |

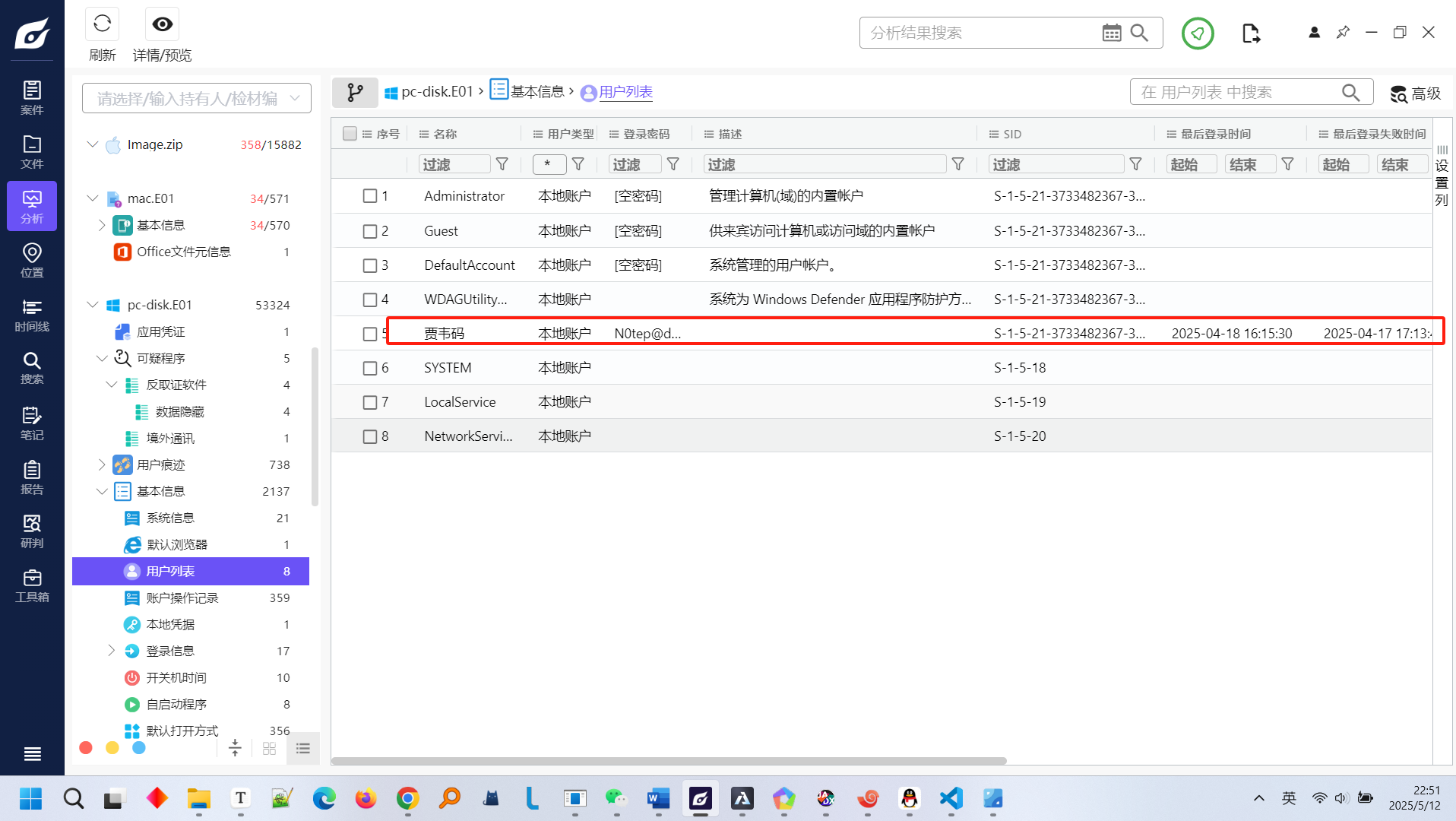

T4

计算机用户“贾韦码” 安全标识符SID为?[标准格式:S-X-X-X-X-X-X-X]

1 | S-1-5-21-3733482367-3411043098-2536183883-1001 |

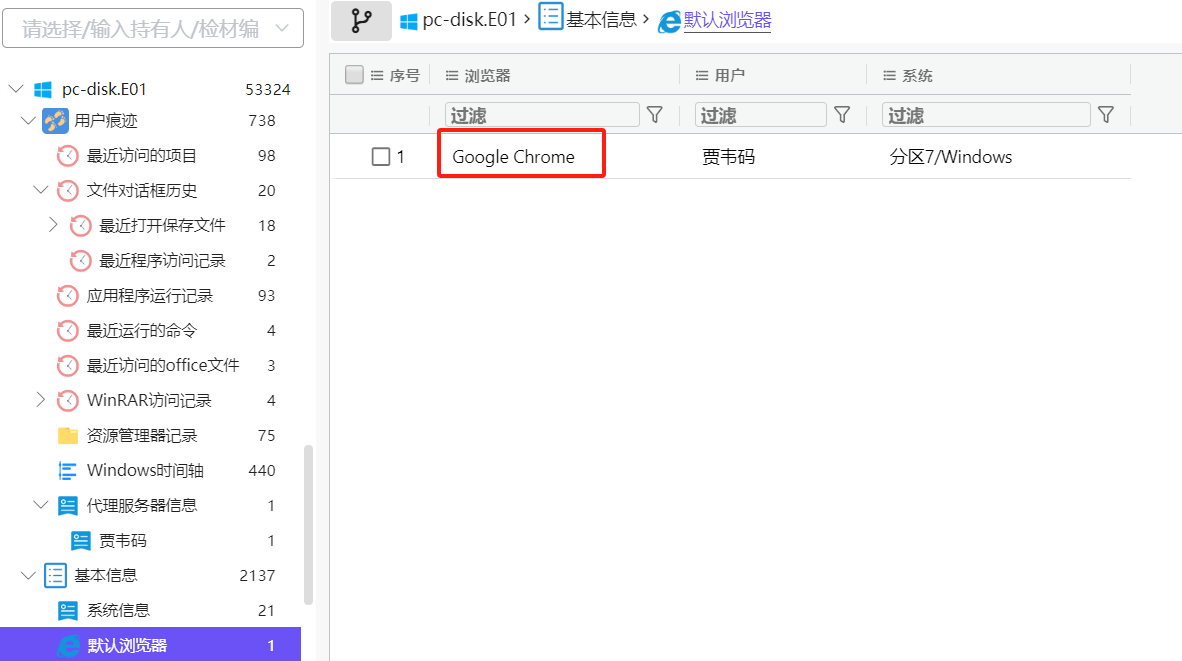

T5

计算机默认浏览器为?[标准格式:Mozilla Firefox]

1 | Google Chrome |

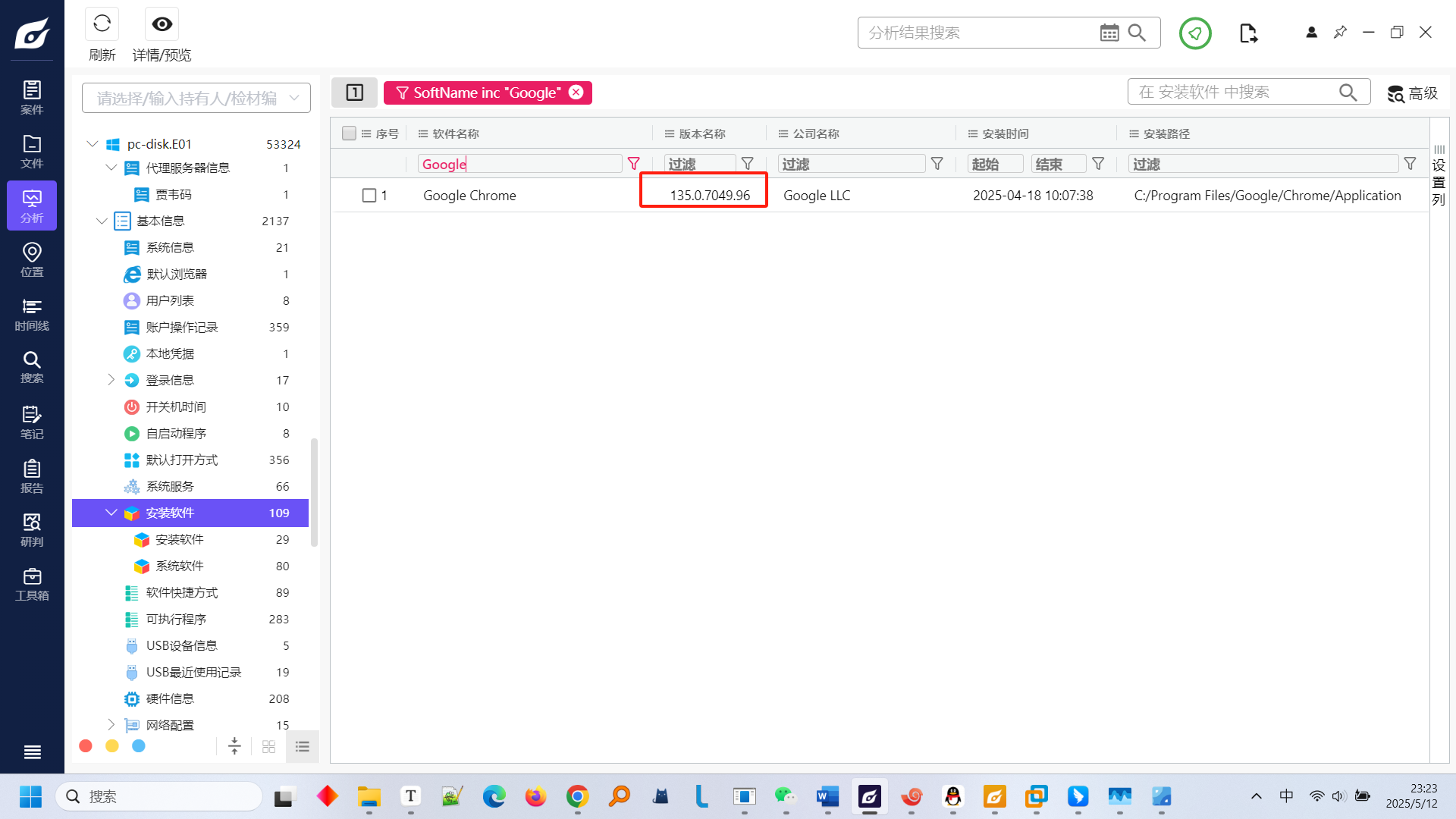

T6

计算机默认浏览器版本为?[标准格式:000.0.0000.00]

1 | 135.0.7049.96 |

T7

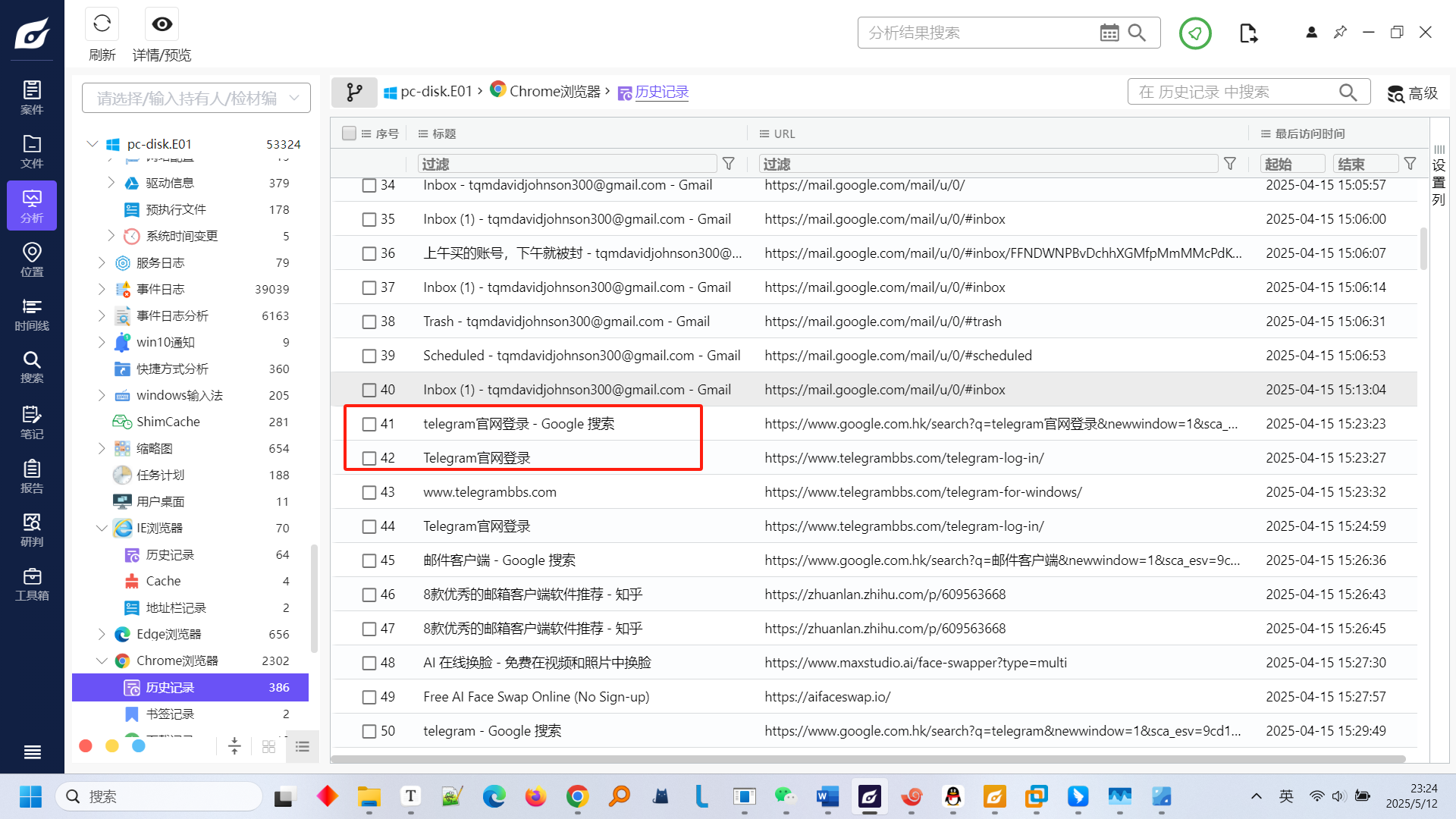

机主通过浏览器搜索国外社交软件为?[标准格式:Whatsapp]

1 | Telegram |

T8

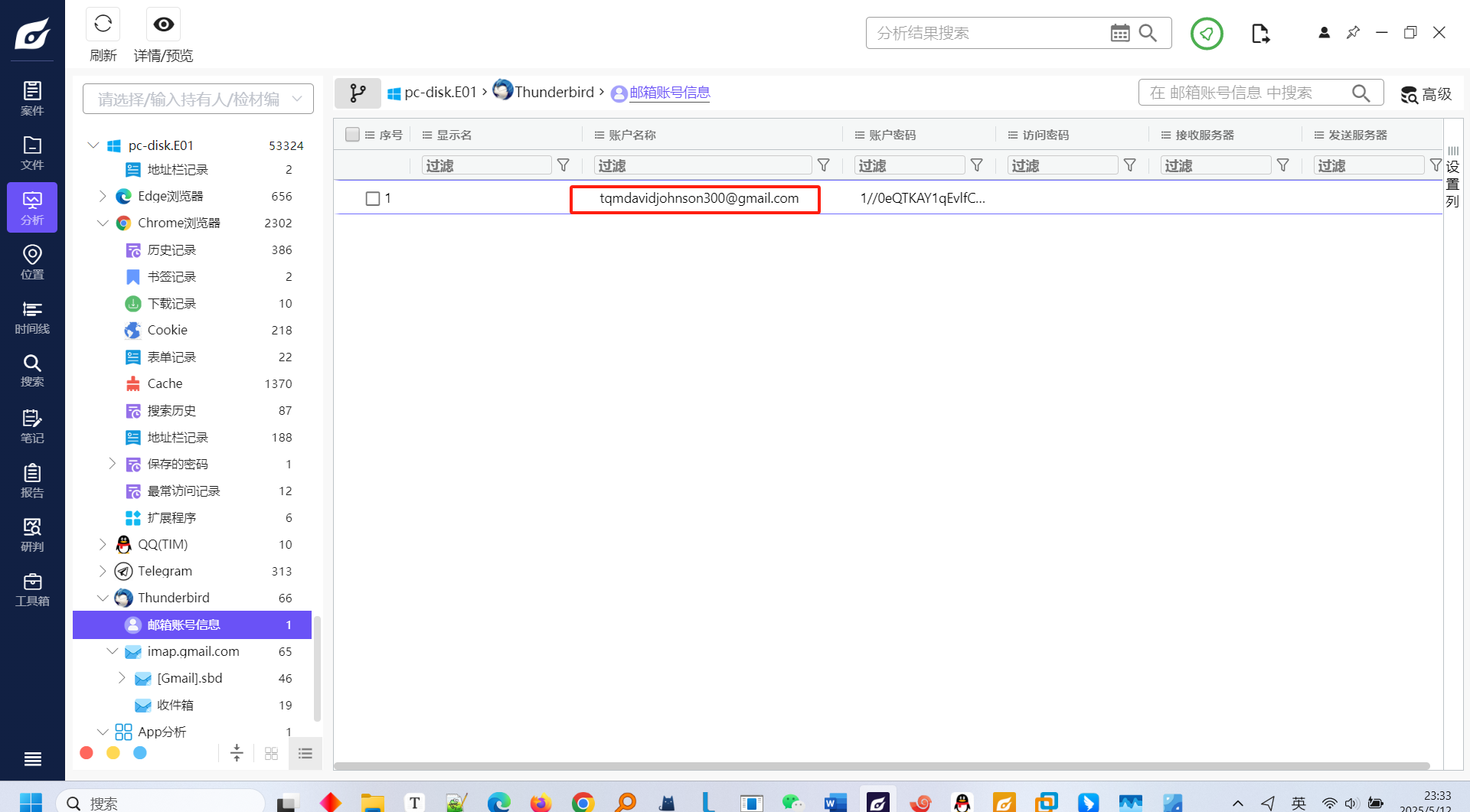

机主的邮箱账号为?[标准格式:pgscup@pgs.com]

1 | tqmdavidjohnson300@gmail.com |

T9

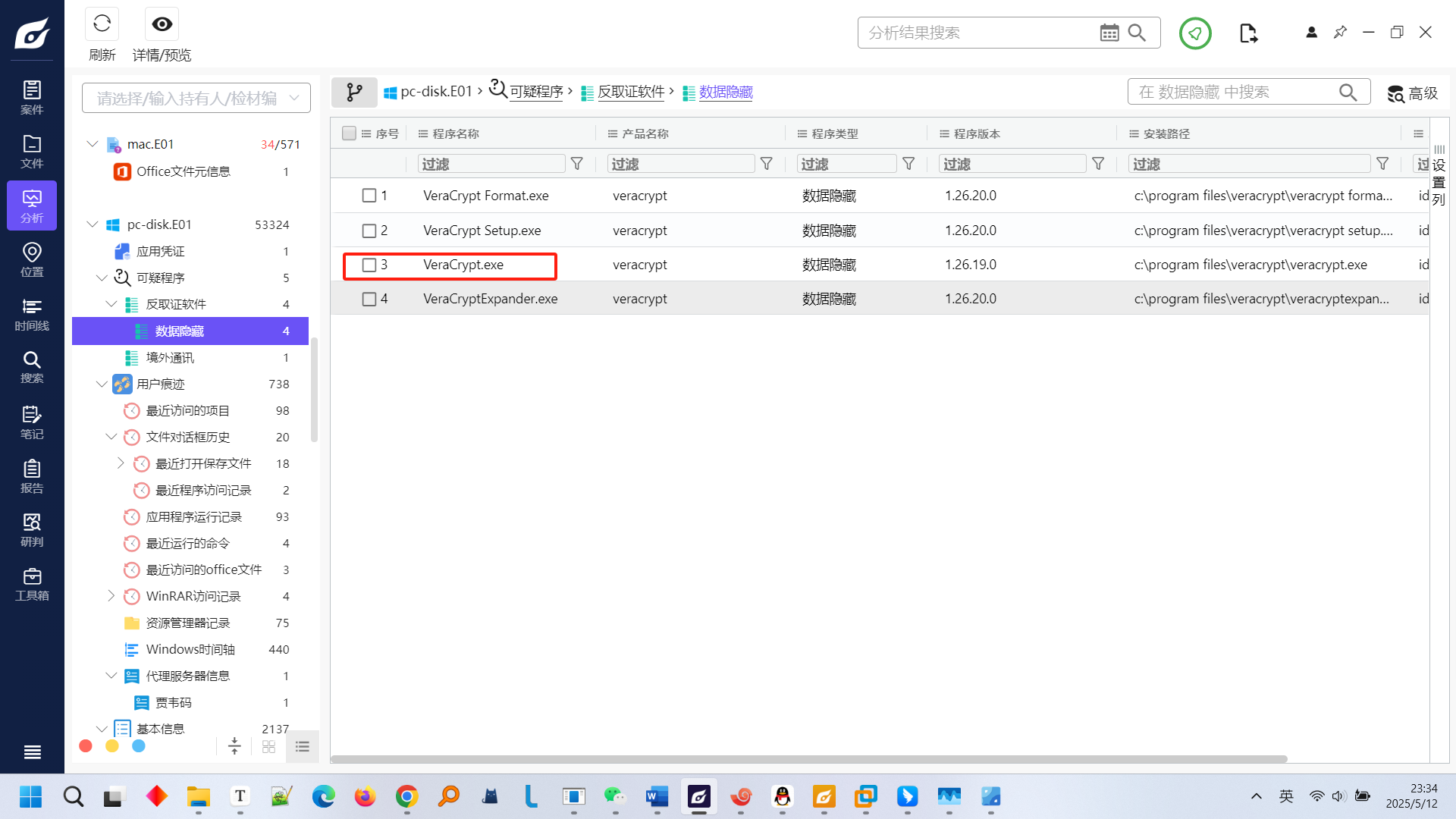

计算机装过一款反取证软件为?[标准格式:EnCrypt.exe]

1 | VeraCrypt.exe |

T10

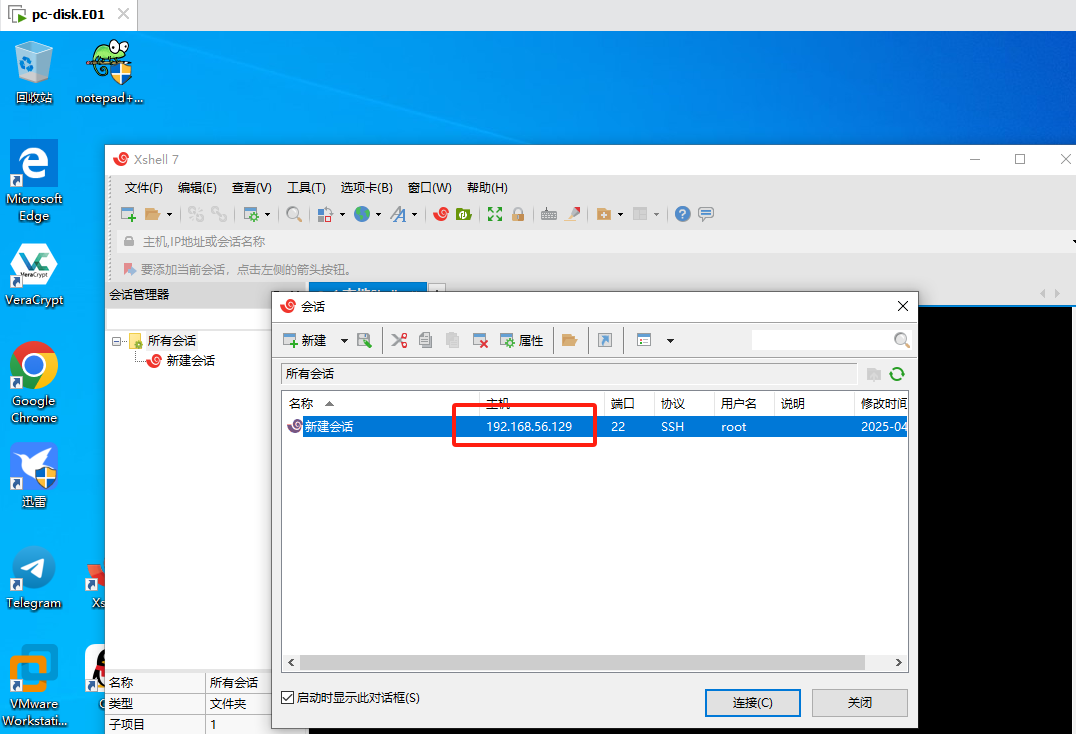

计算机通过Xshell远程连接的ip地址为?[标准格式:127.0.0.1]

1 | 192.168.56.129 |

T11

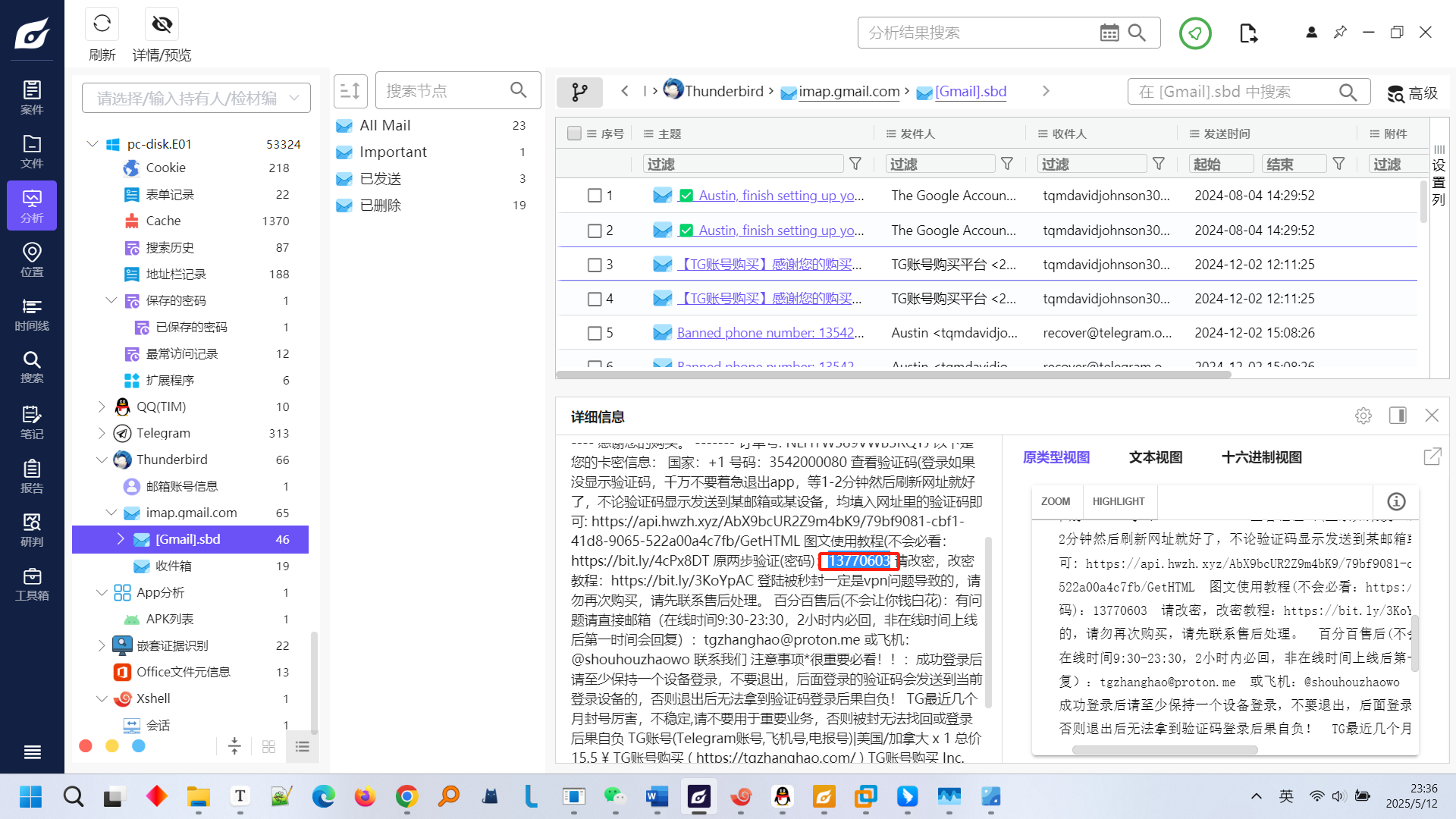

机主曾买过一个美国的TG账号,请给该账号的原两步验证密码?[标准格式:8位数字]

1 | 13770603 |

T12

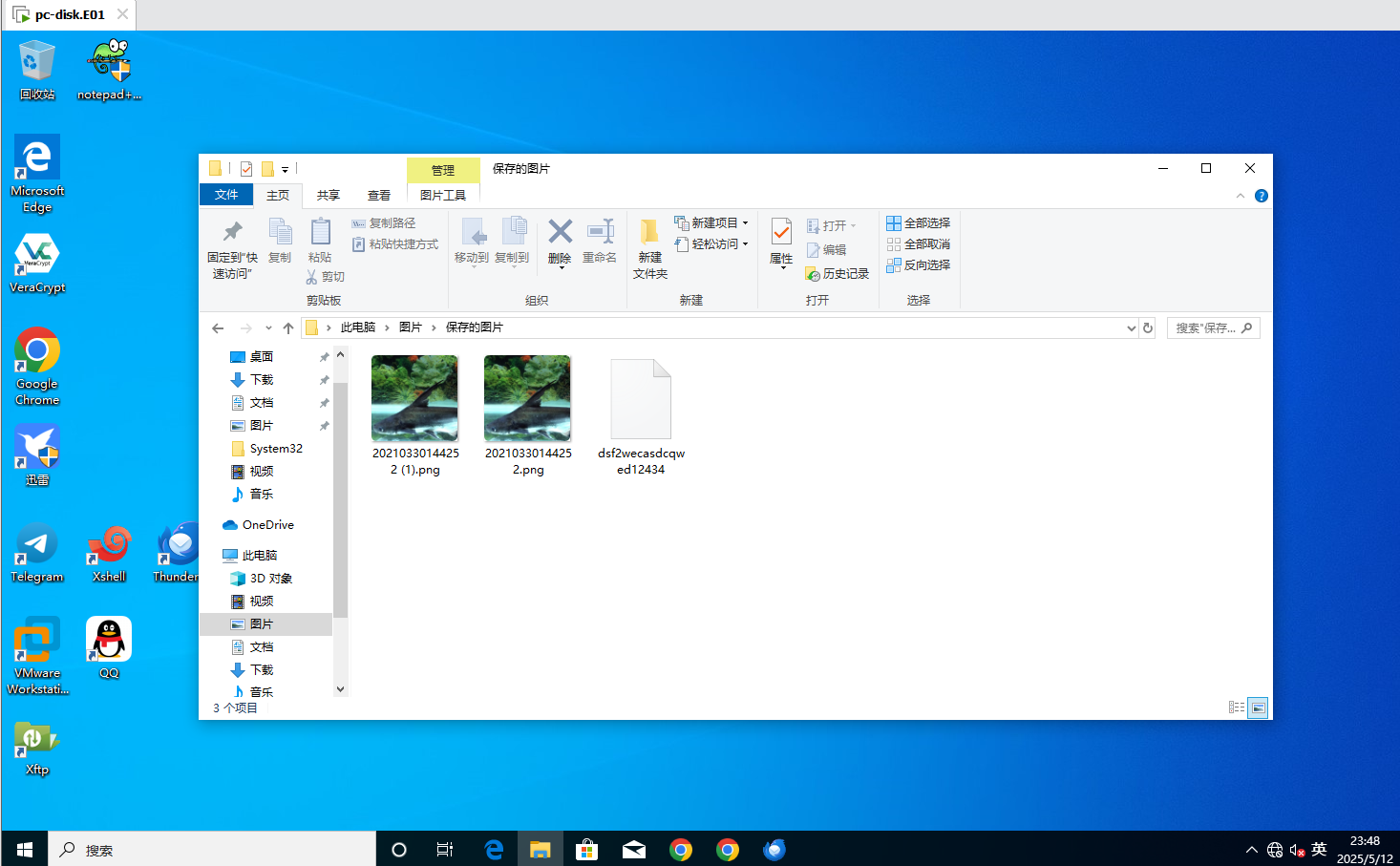

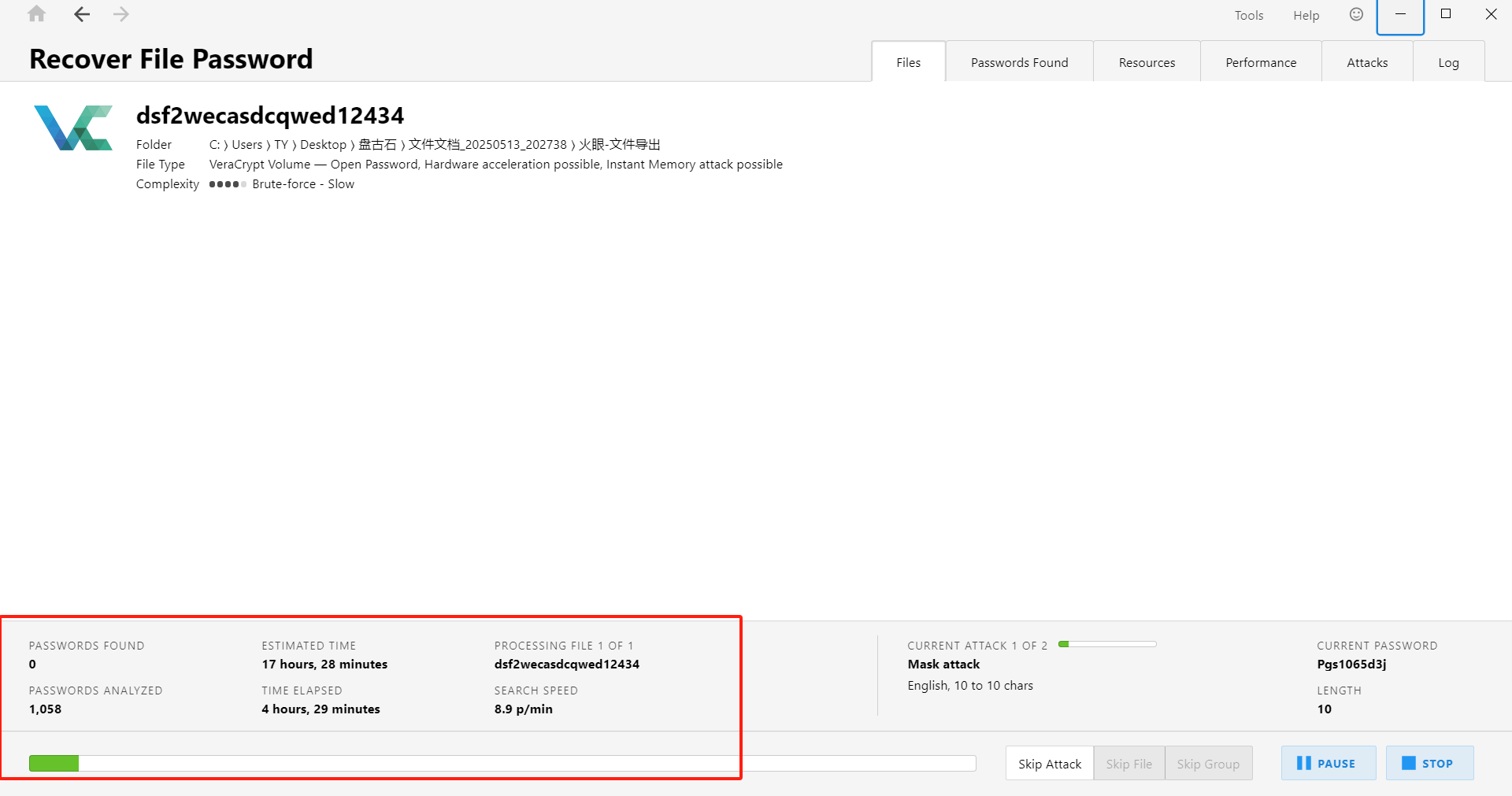

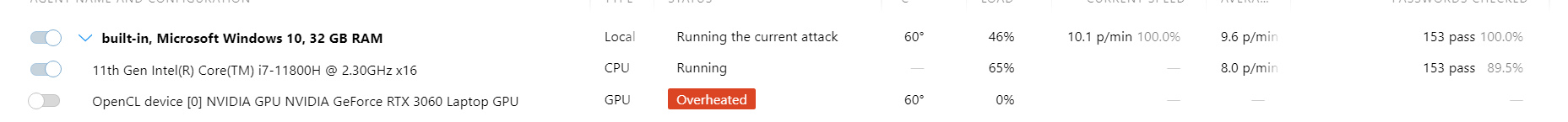

给出其电脑内加密容器的解密密码?[标准格式:Abc@123]

确实是存在加密容器的

记得之前VR场景的纸条吗?有容器以及vmx加密规则

用passwareKit爆破一下?

这个爆破速度有点破防。。。

感觉是因为我的笔记本电脑太垃圾了。。。。。。生气!!

直接给出密码吧

1 | Pgs8521d3j |

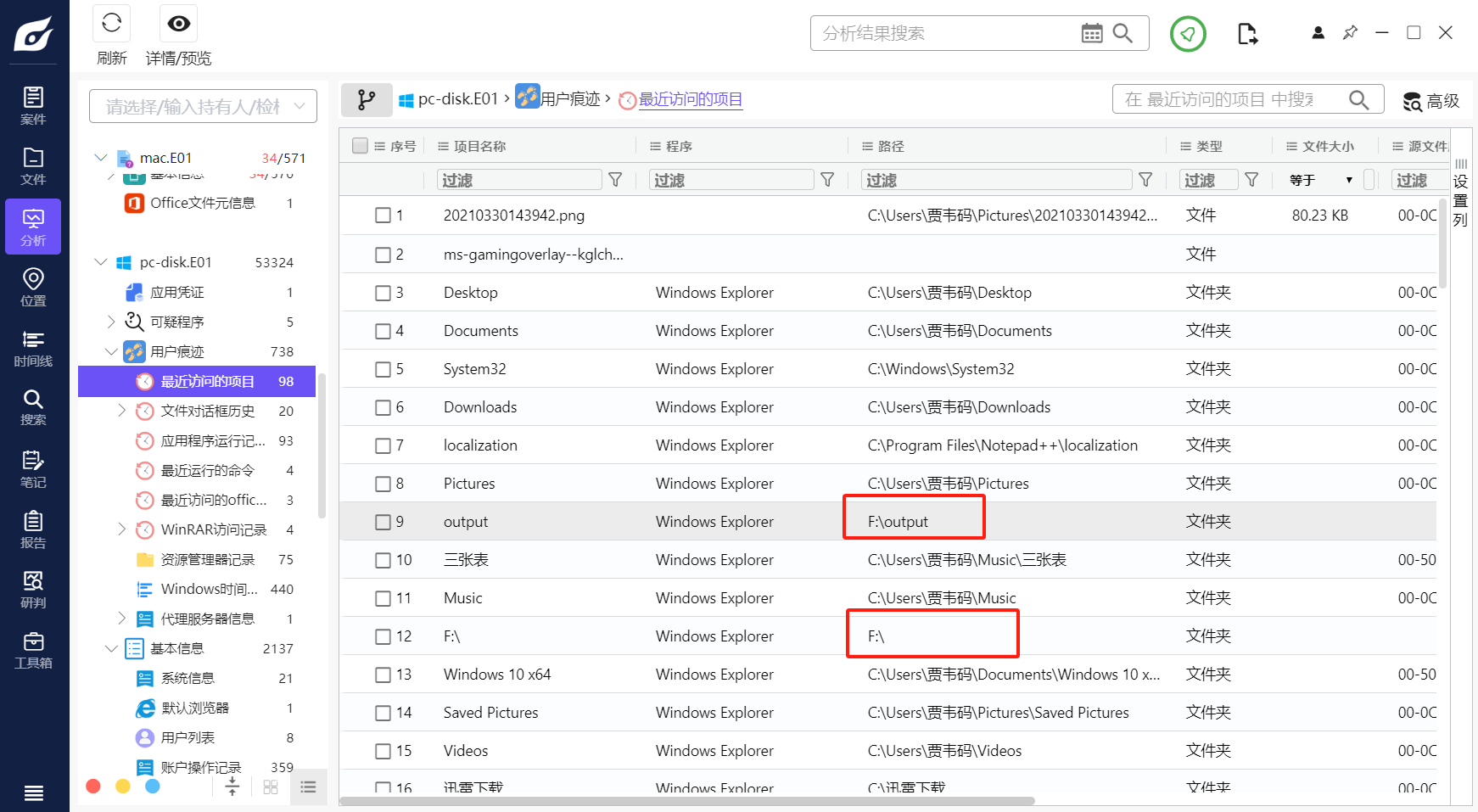

T13

给出其电脑内加密容器挂载的盘符?[标准格式:C]

仿真后我们是知道文件系统只有C盘的,而这里存在F盘的访问路径,那么加密容器挂载的就是F盘

1 | F |

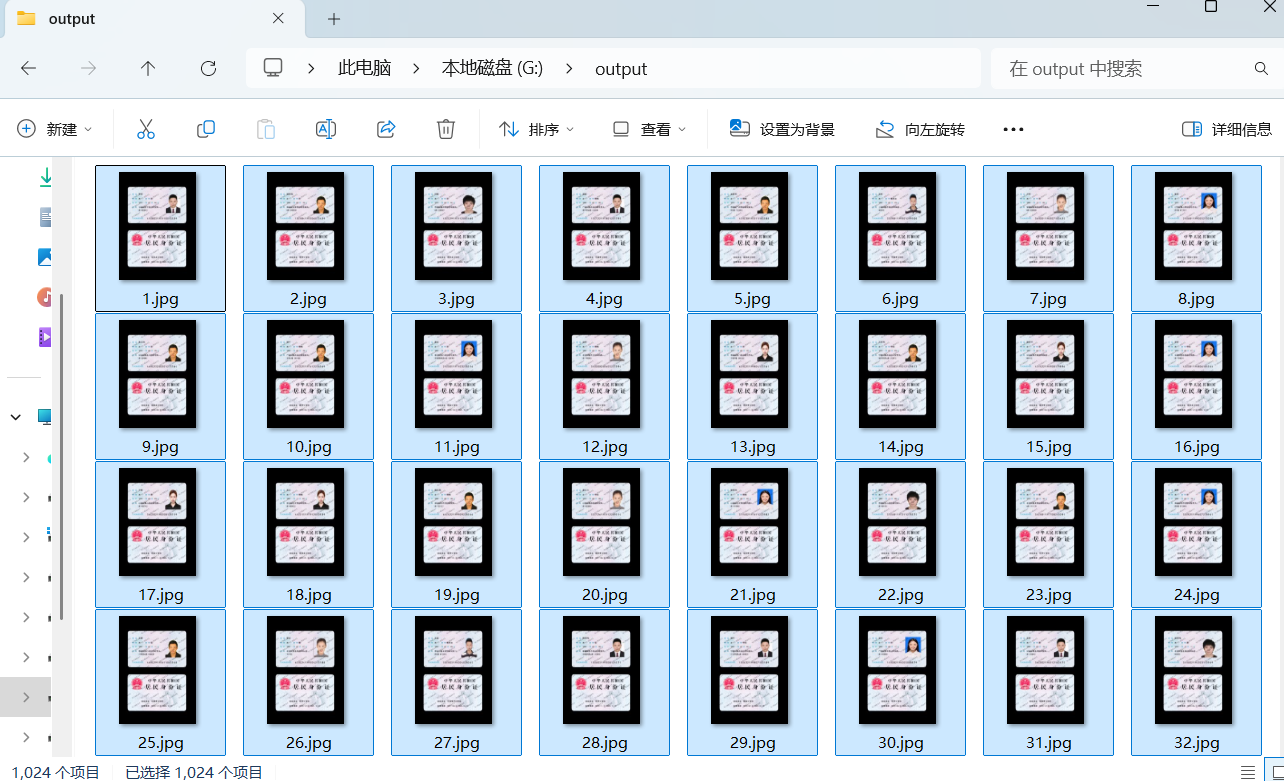

T14

给出其电脑内存放了多少张伪造身份证?[标准格式:10]

先挂载加密容器,发现里面的output文件夹其实就是伪造的身份证。

原以为是1024,但是最后一个是一个excel表,因此就是1023张。

1 | 1023 |

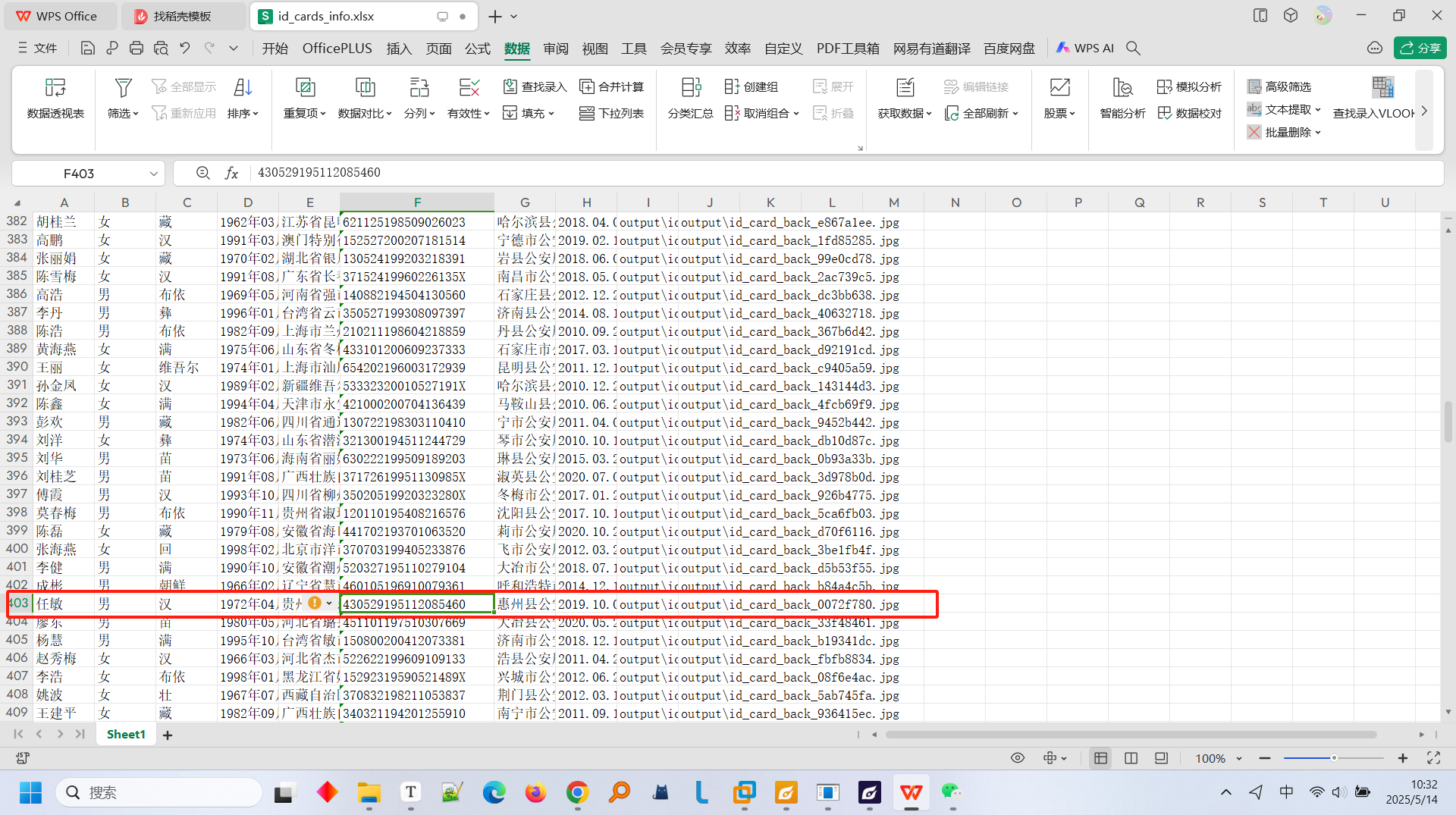

T15

找出任敏的身份证编号?[标准格式:18位]

1 | 430529195112085460 |

T16

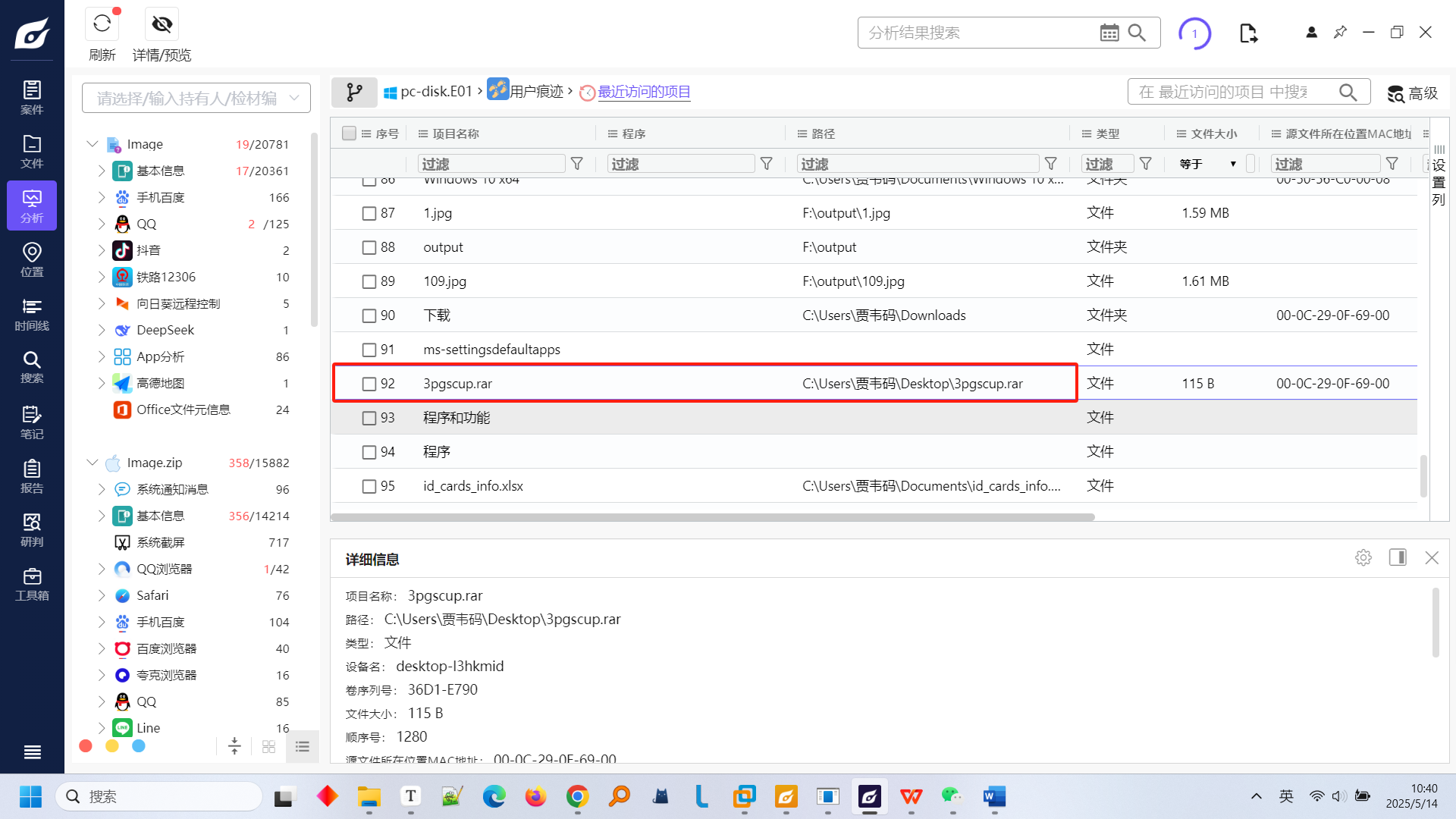

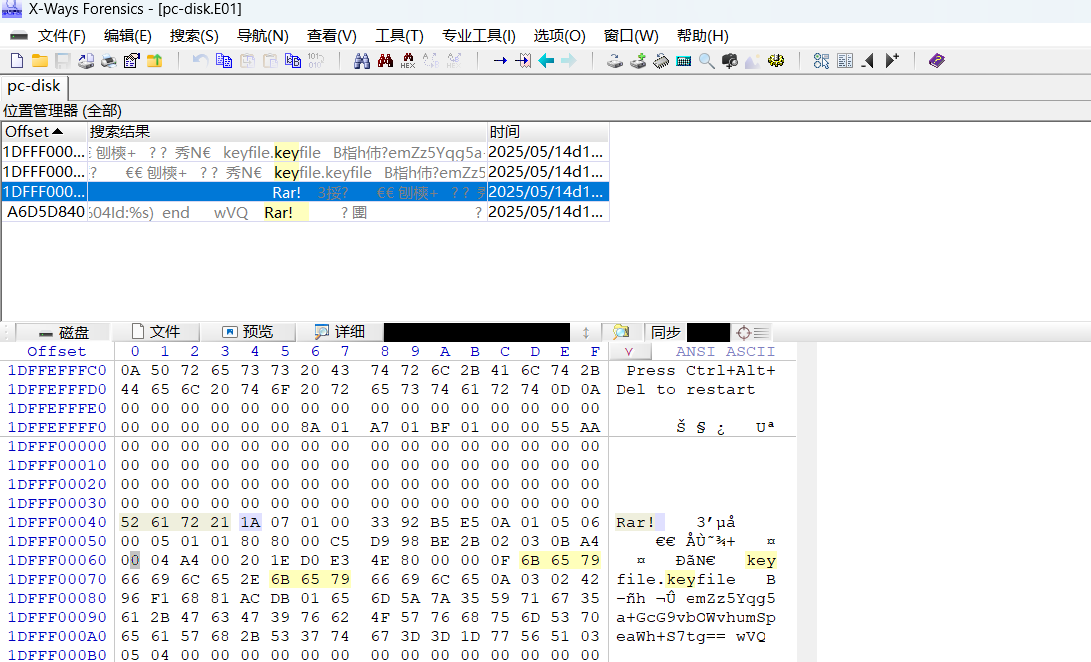

找出其电脑内存放的密钥文件,计算其MD5? [标准格式:字母小写]

发现了一个可疑的文件,但是找不到源文件。源文件是一个快捷方式。。

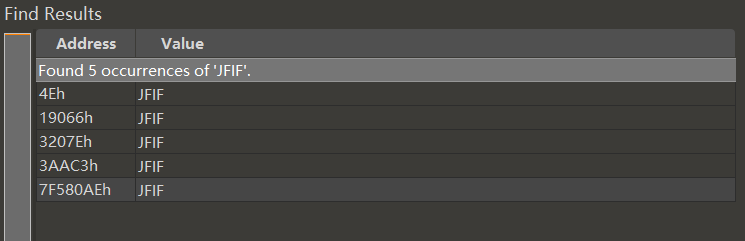

尝试在火眼爆搜,但是搜不出来。那么用xways搜一下?直接爆搜十六进制文件头

1 | 526172211A070100 |

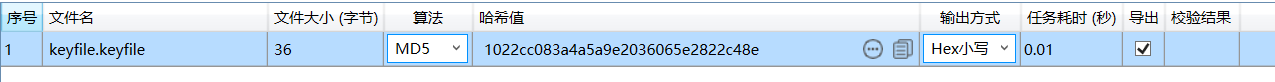

1 | 1022cc083a4a5a9e2036065e2822c48e |

T17

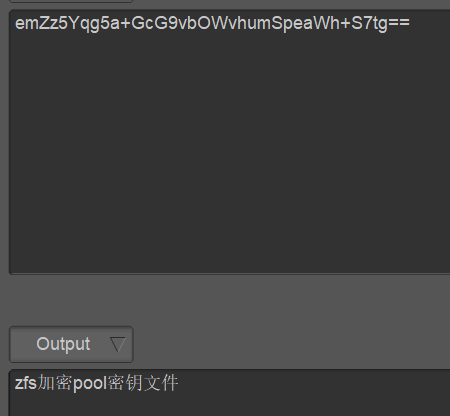

找出其电脑内存放的密钥文件,解密此密钥文件,给出其内容?[标准格式:第3届pgscup]

一眼base64

1 | zfs加密pool密钥文件 |

T18

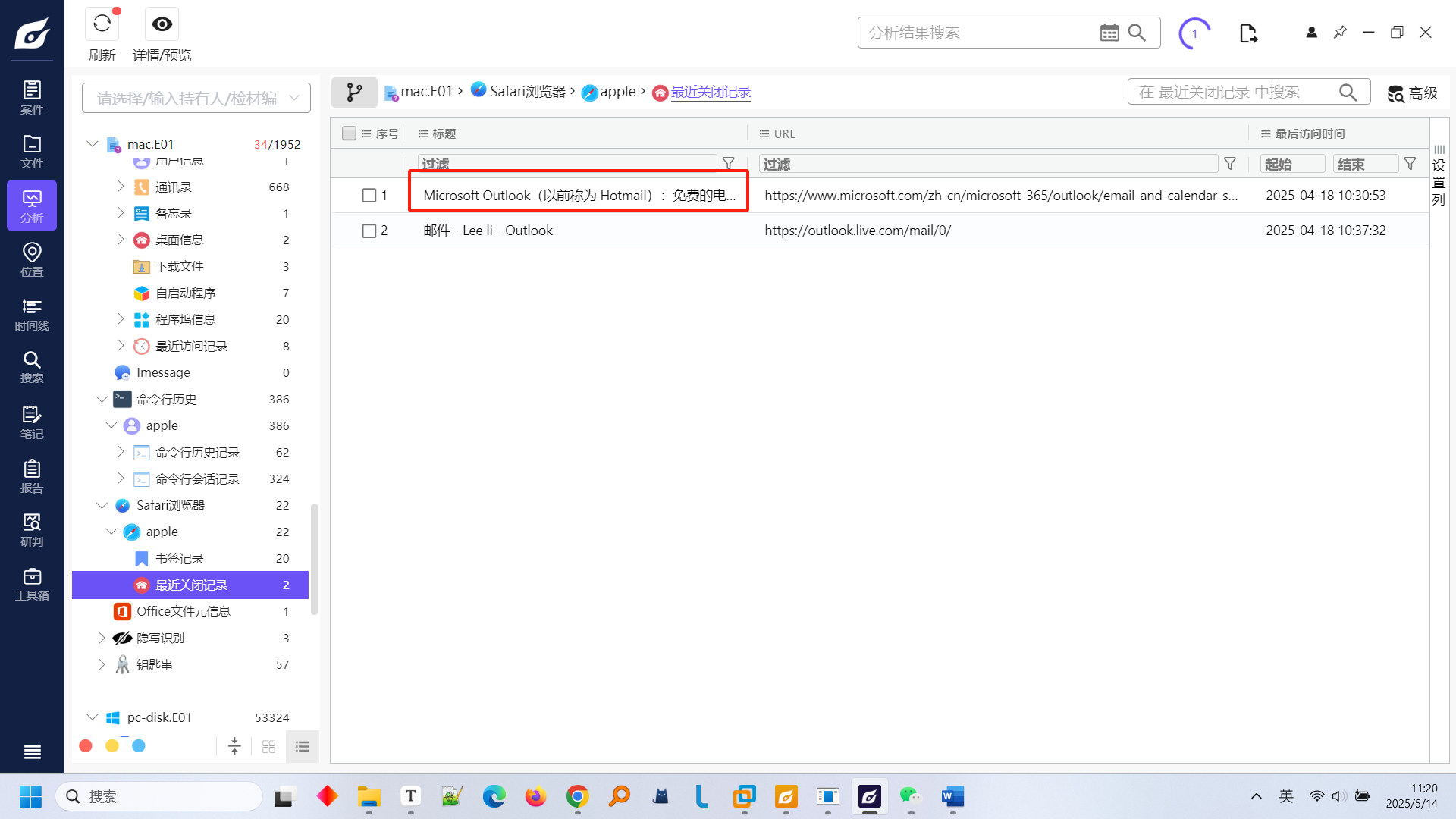

对macOS系统进行解析,登陆的电子邮件服务是谁提供的?[标准格式:pgscup]

1 | Outlook |

T19

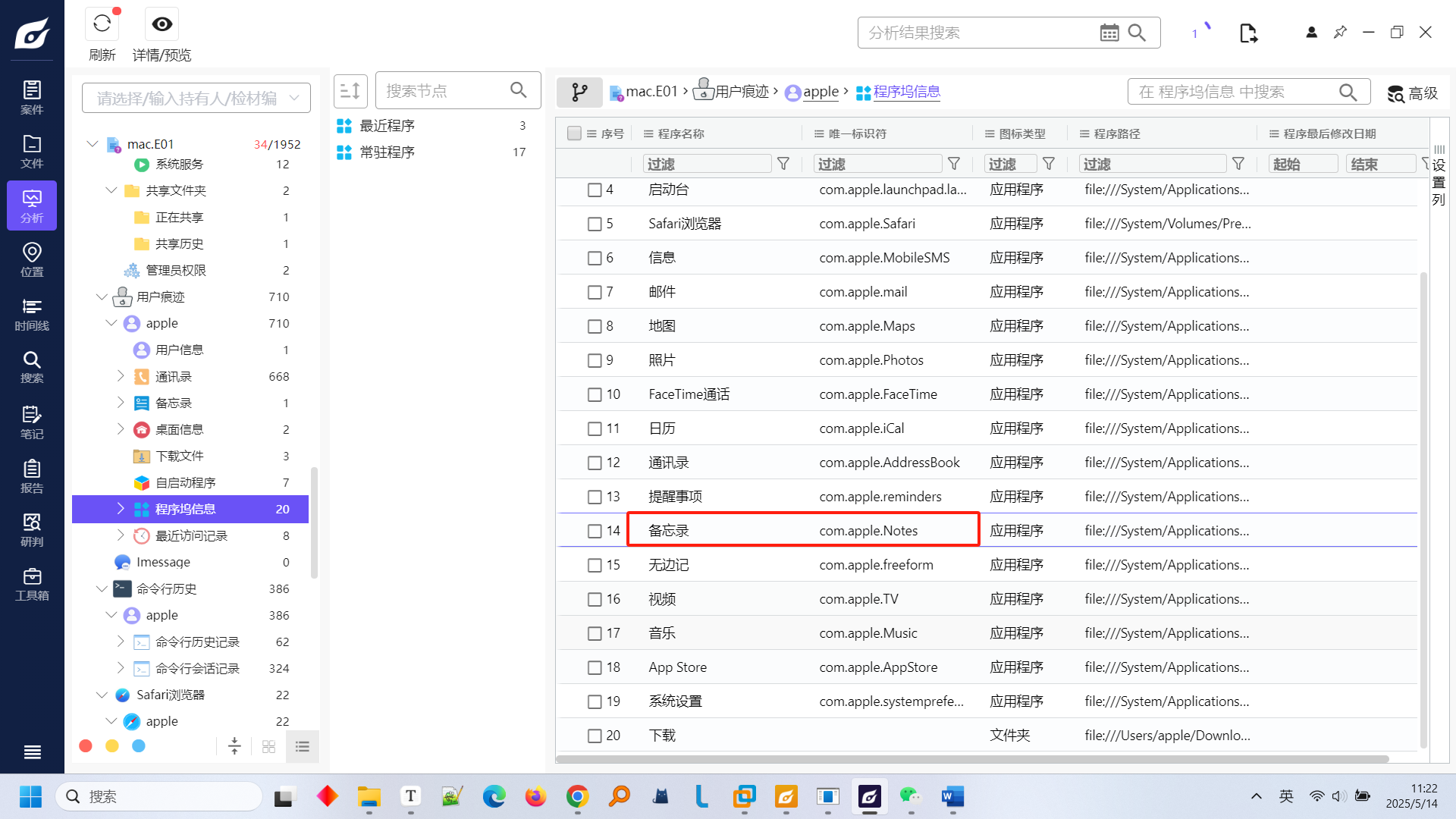

系统备忘录的包名是什么?[标准格式:com.dfefef.note]

1 | com.apple.Notes |

T20

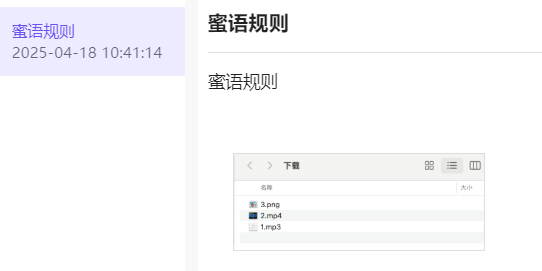

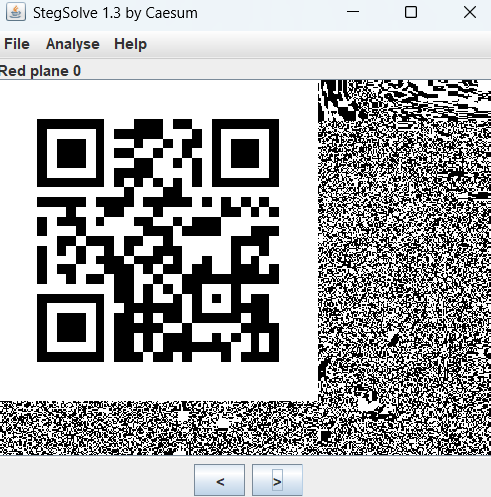

图片中隐藏的内容是什么?[标准格式:隐藏内容 厨子戏子痞子]

密语规则中有一个png图片,不出意外就是隐写了一些东西。

red plane0通道有一个二维码

解码后如下:

1 | 位移加密 正向位移操作 |

T21

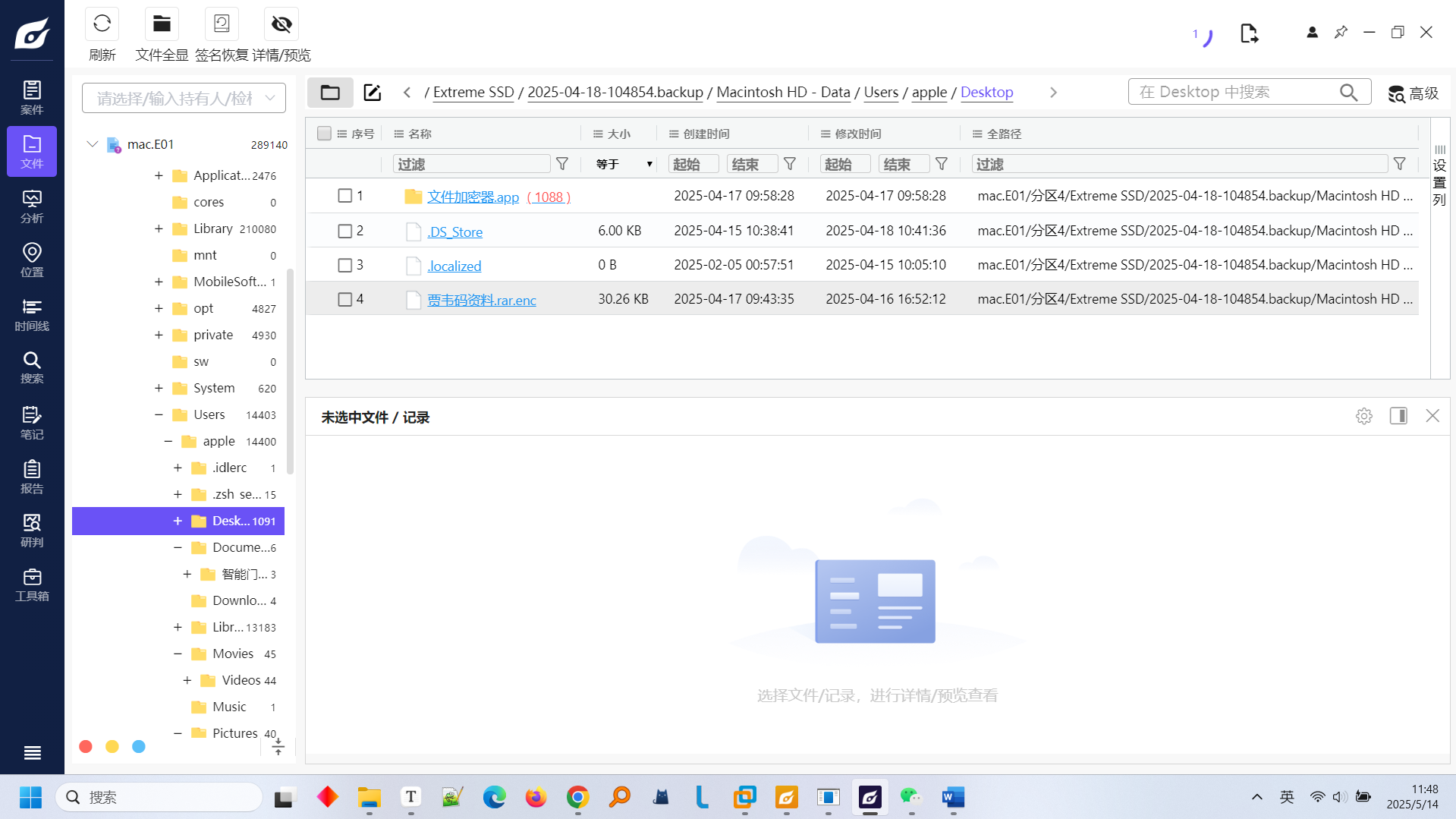

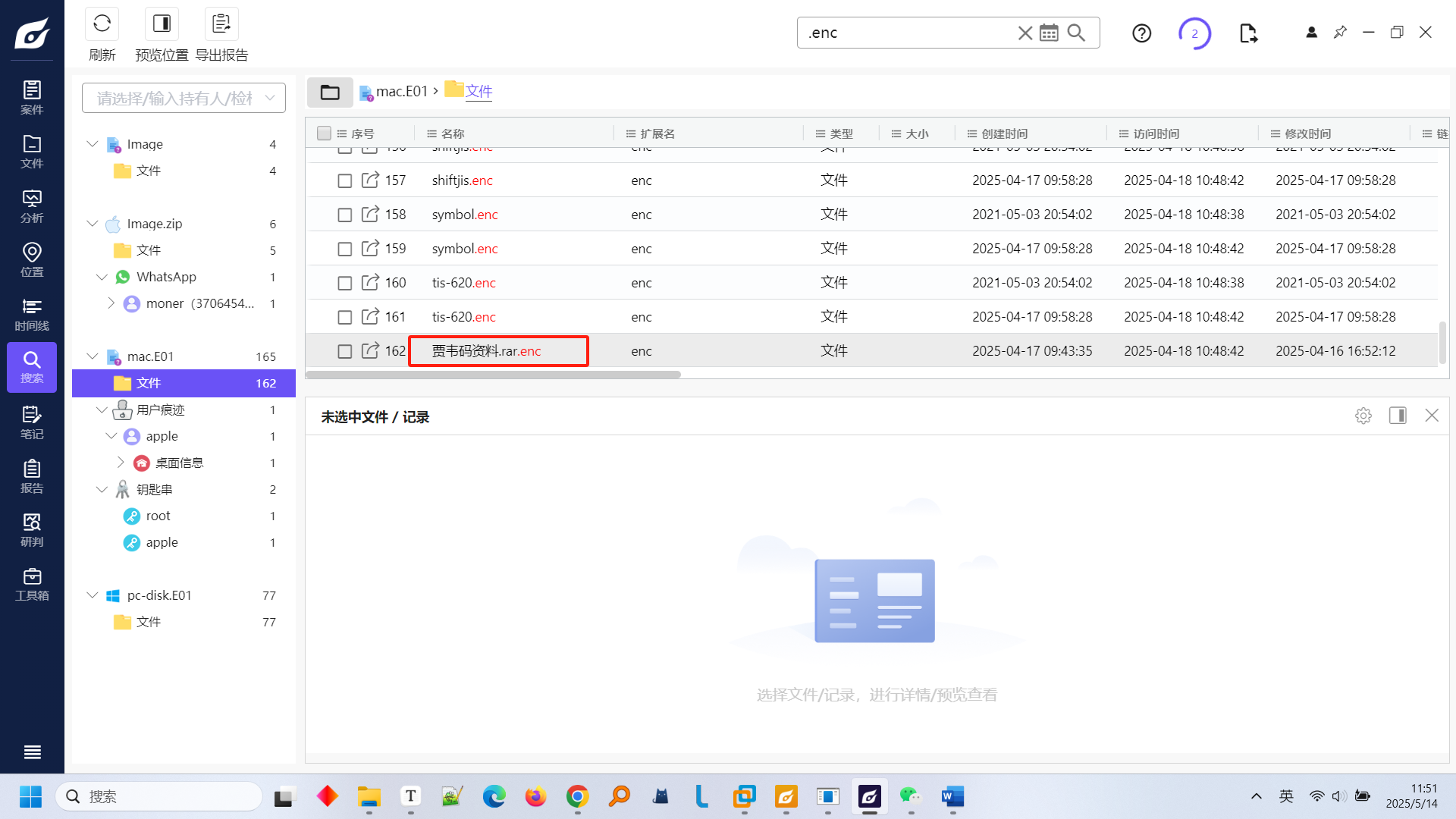

被加密文件的扩展名是什么?[标准格式:123]

存在一个文件加密器app和一个资料文件,一眼加密过的

1 | enc |

T22

被加密的文件总共有几个?[标准格式:5]

应该只有一个,其他不是,因为这个加密的话是在整个文件名(包括后缀)后加上.enc的。

1 | 1 |

T23

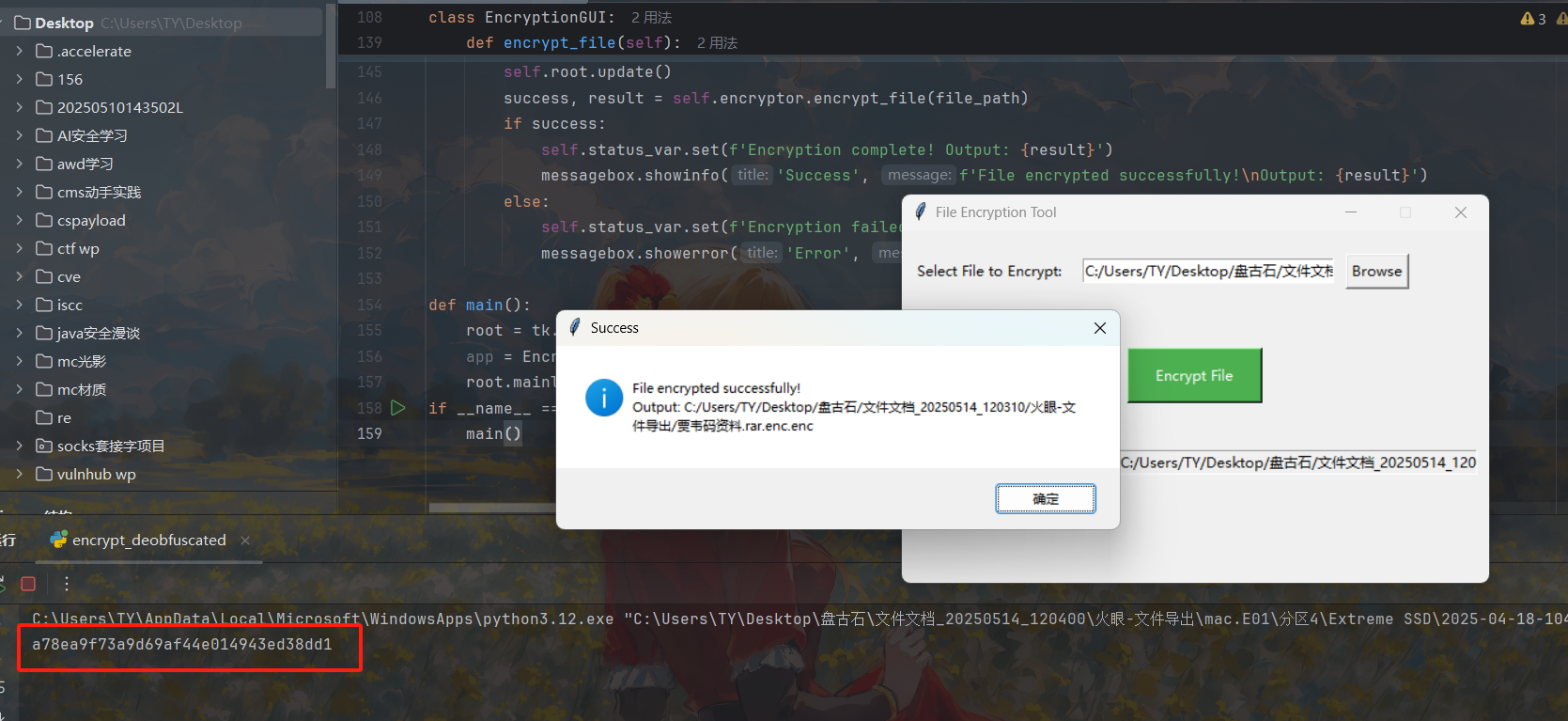

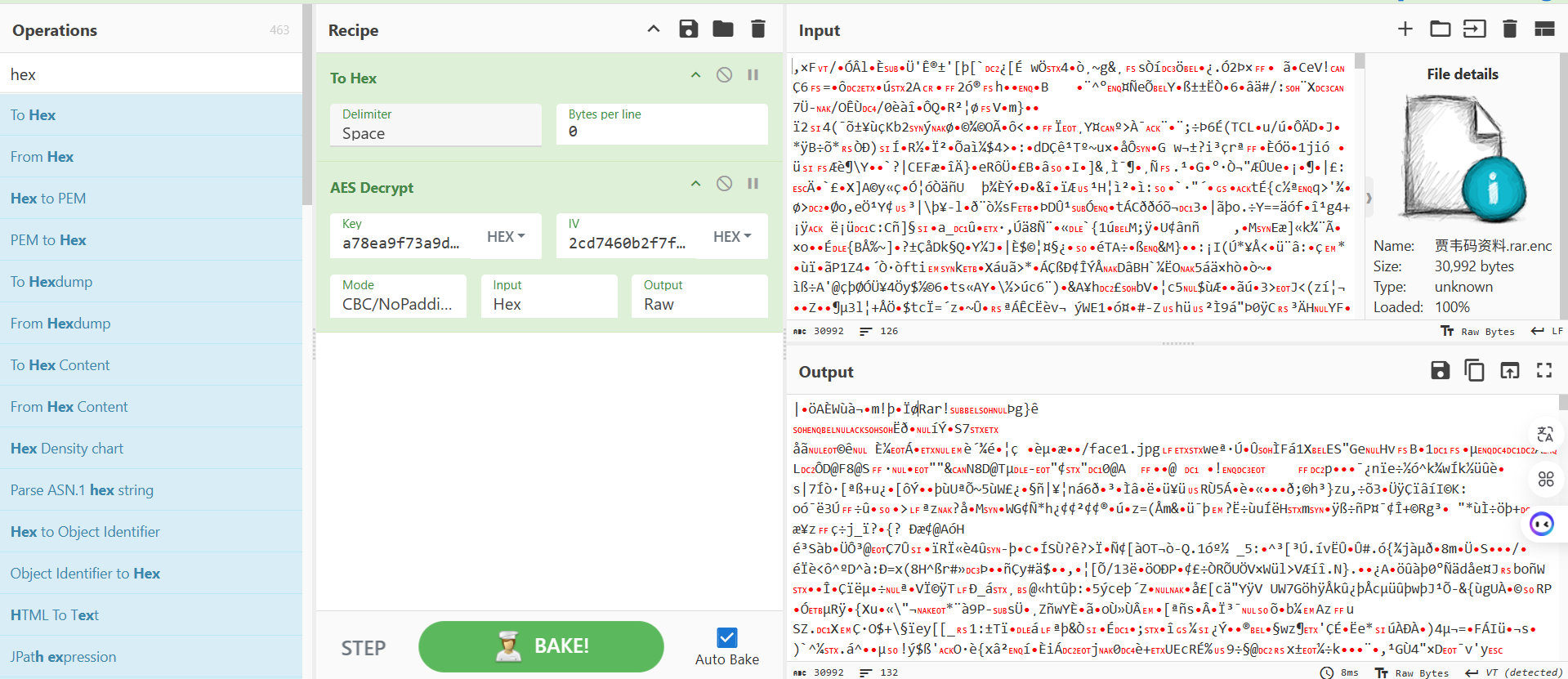

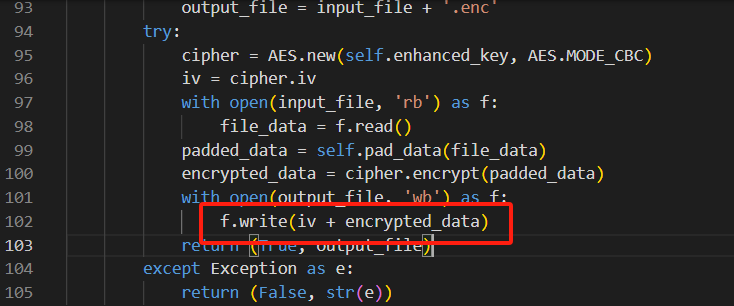

贾韦码家使用的智能门锁品牌型号是什么?[标准格式:小米X号]

这应该是需要解密jwm的资料了。我们可以先看苹果应用取证。

文件加密的逻辑如下:

1 | def encrypt_file(self, input_file, output_file=None): |

我们不知道enhanced_key是什么,尝试直接在加密的时候输出它。

iv为文件的前 16 个字节,接下来用cyberchef解密

1 | a78ea9f73a9d69af44e014943ed38dd1 |

1 | 金刚Ⅲ号 |

苹果应用取证

T1

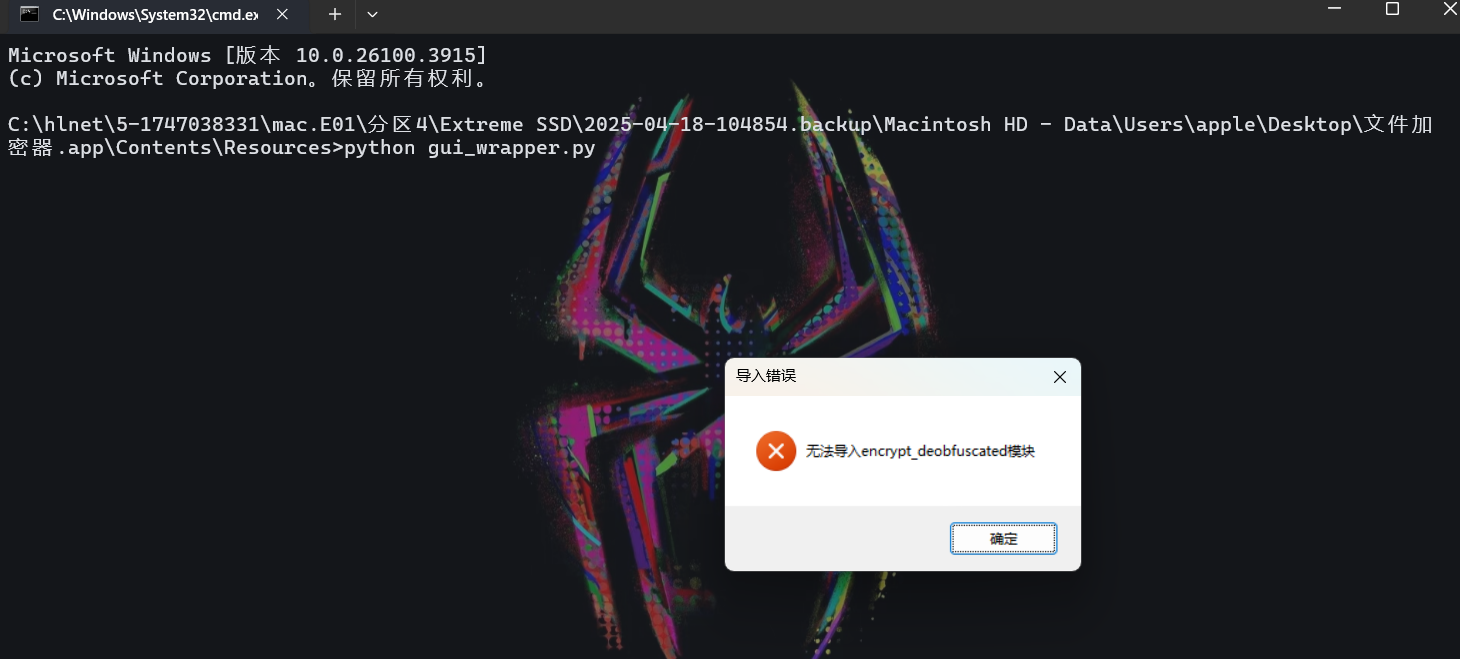

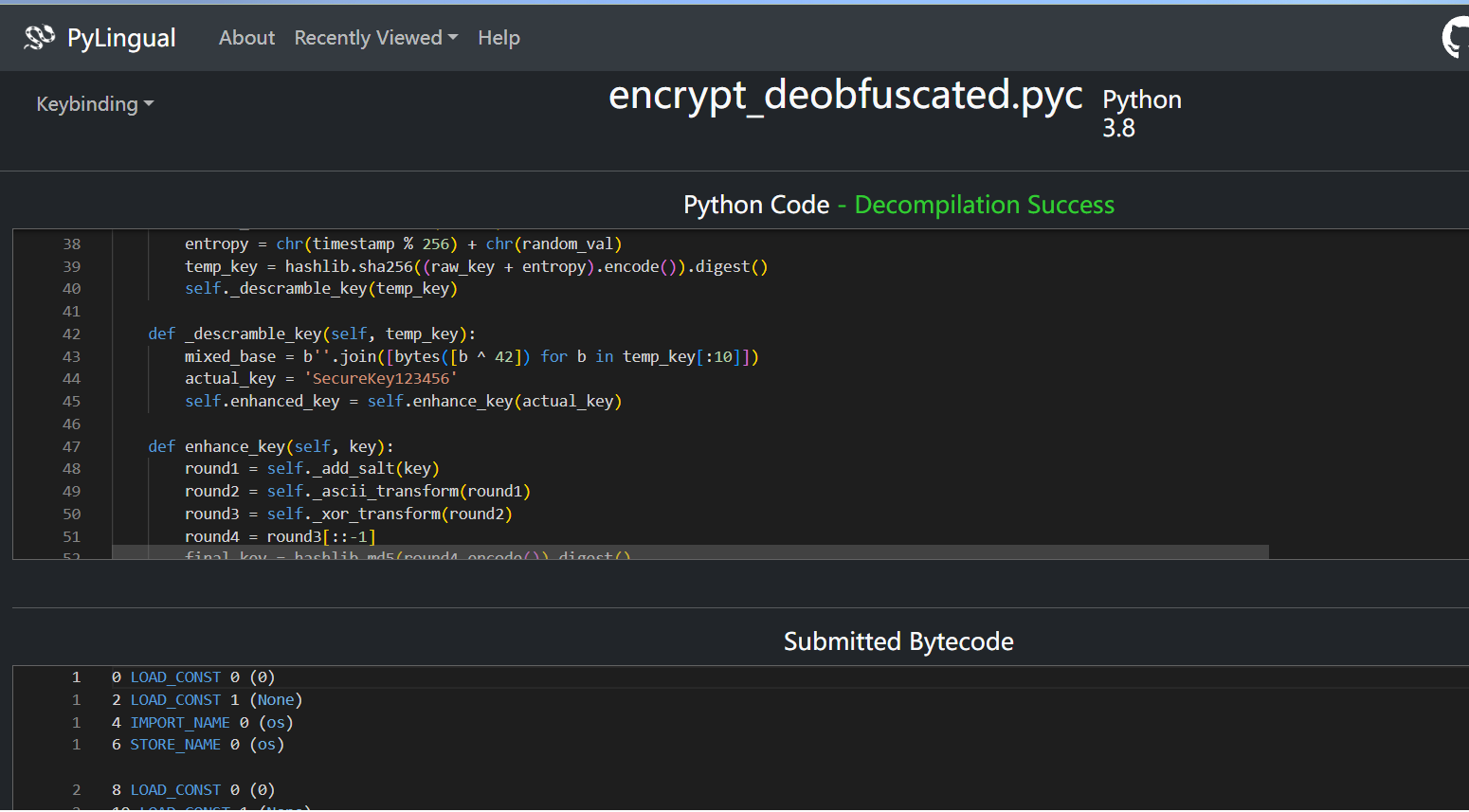

对mac电脑中的加密程序进行分析,使用了一个特定的数作为密钥生成的种子,请问这个数是什么?[标准格式:1234]

尝试直接运行该加密程序的gui

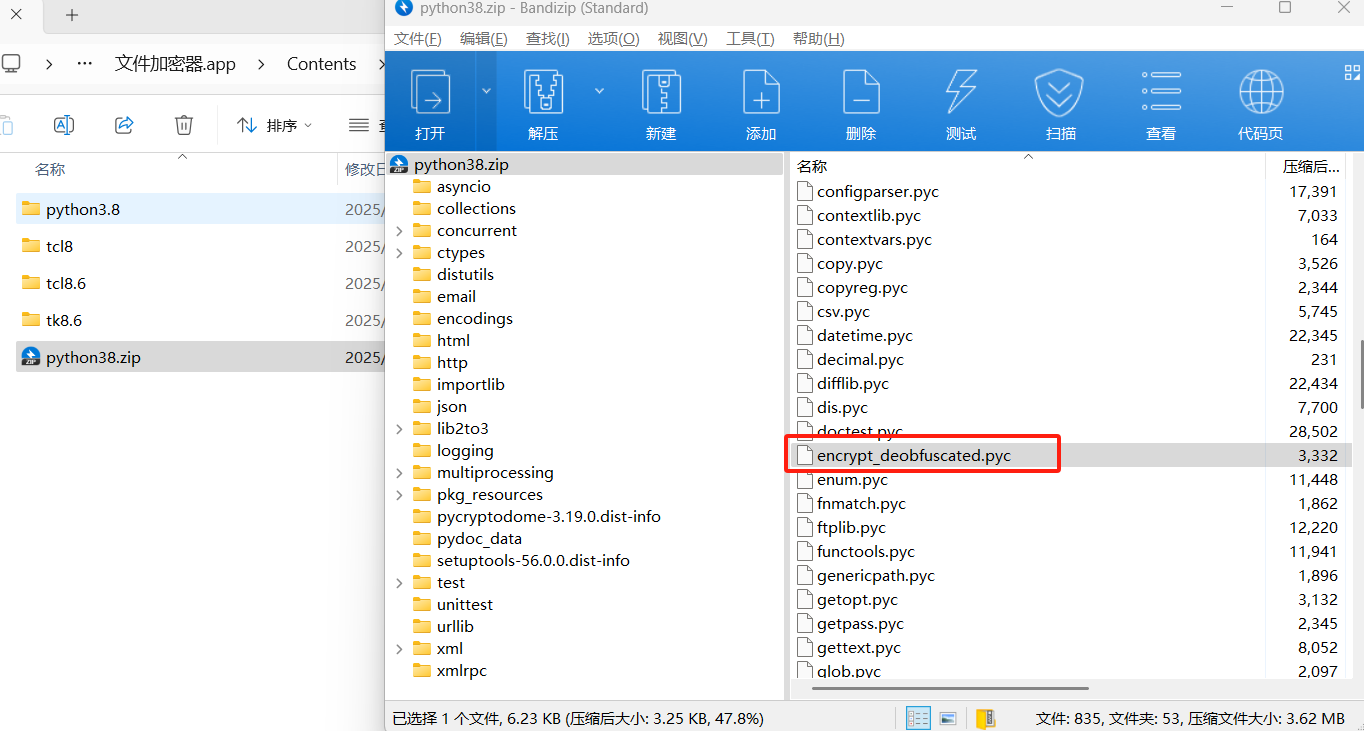

找到这个模块,反编译后导入即可。

1 | pycdc.exe C:\Users\TY\Desktop\encrypt_deobfuscated.pyc -o encrypt_deobfuscated.py |

我们先找一下这段加密的逻辑,这个缺失的模块就很像。

1 | 42 |

T2

分析文件头部元素并确定它们的正确顺序。将字段名称按顺序连接并提交?[标准格式:字段1_字段2_字段3…]

这时,我发现在pycdc反编译出来的py文件中是没有这个答案的,答案是部分缺失的。

接下来用pylingual在线网站进行反编译。

1 | # Decompiled with PyLingual (https://pylingual.io) |

完整了,很不错!

接下来我们主要关注的函数是encrypt_file

1 | iv_encrypted_data |

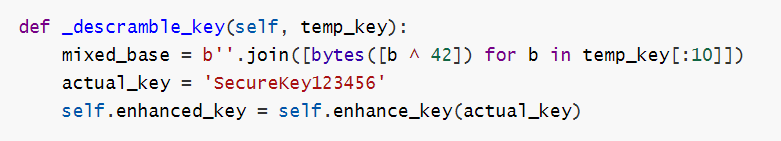

T3

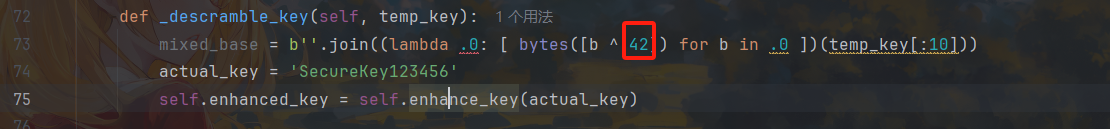

密钥派生过程中使用了几个算法步骤。其中一个函数使用了与其实际功能不符的名称。找出这个函数名并提交?[标准格式:函数名]

这个函数是对密钥进行一些混淆,但是这个 mixed_base 变量根本就没用到,相当于直接把下面的 actual_key 当成了密钥,符合题目描述。

1 | _descramble_key |

T4

程序中实现了一个故意减慢加密过程的机制,延迟值是多少?[标准格式:1.1]

T5

程序中隐藏了一个版本标识符,请找出版本号?[标准格式:v1.1.1]

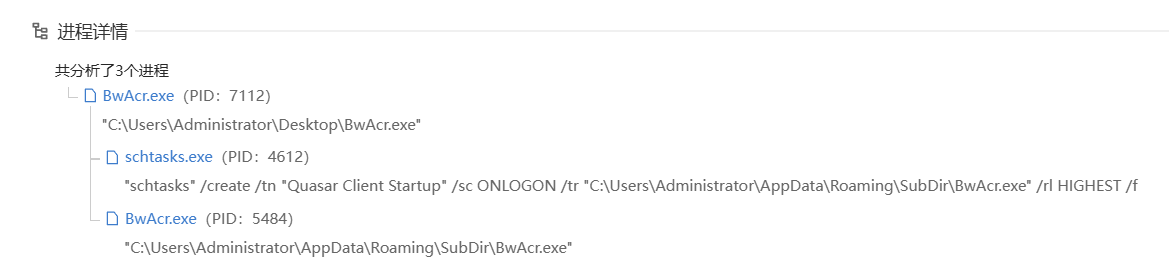

exe

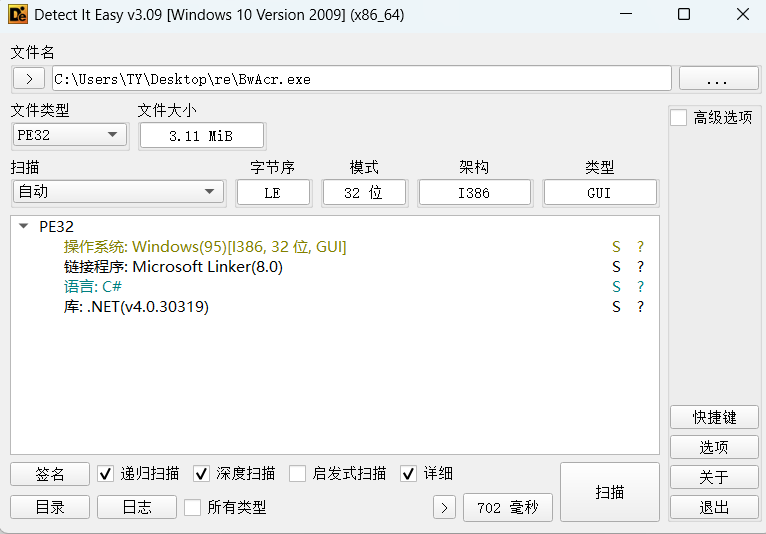

T1

分析Windows木马,其控制端ip是?

1 | 104.18.45.79 |

T2

软件会复制自身到哪个文件夹下?

1 | SubDir |

T3

接上题,复制后软件名称是?

1 | BwAcr.exe |

T4

软件一共可以窃取多少种浏览器的信息?[标准格式:3]

全是乱码,找不到。

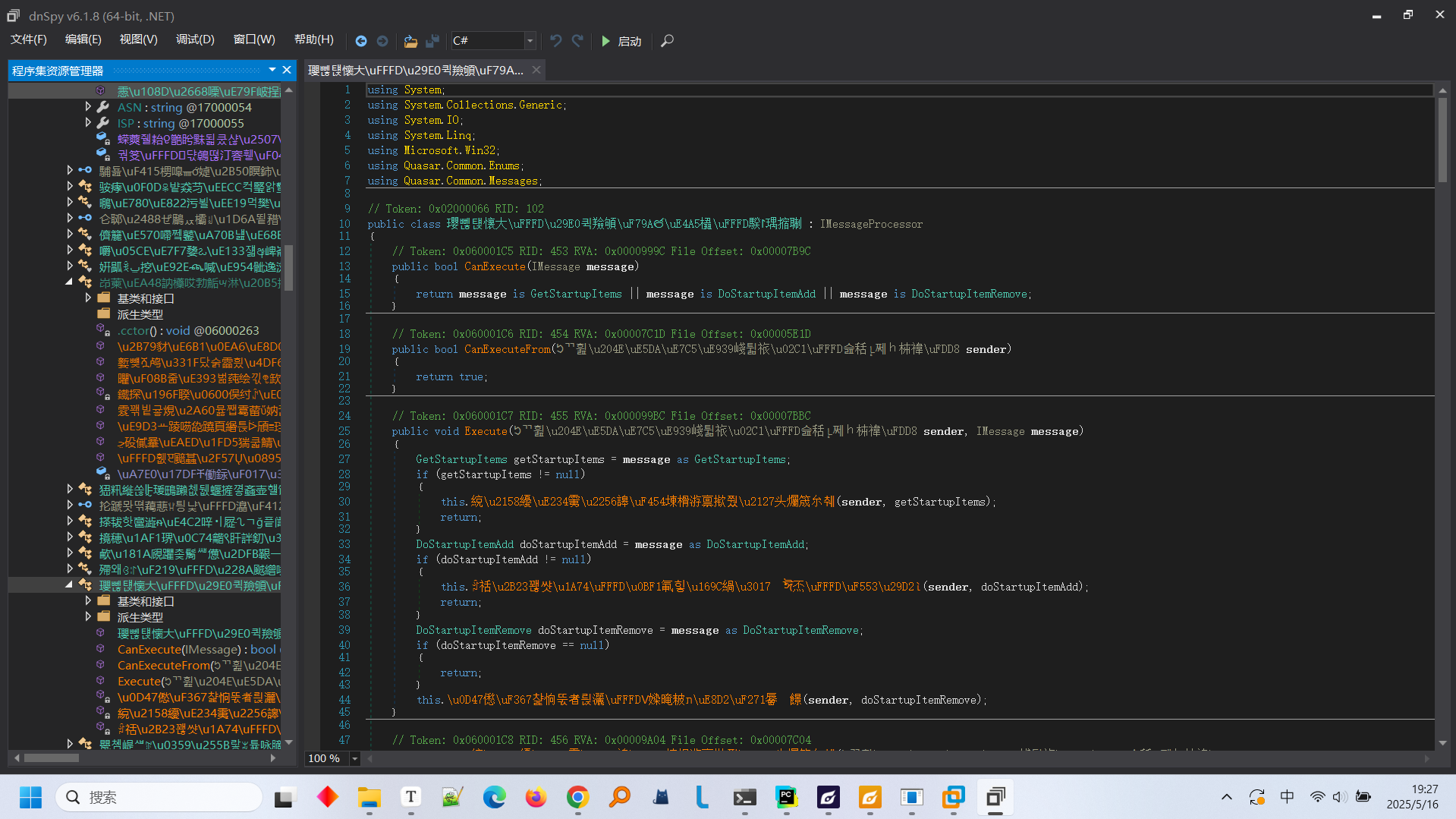

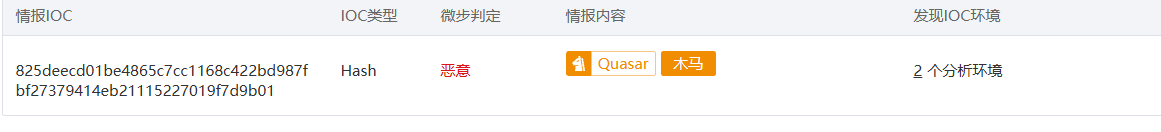

T5

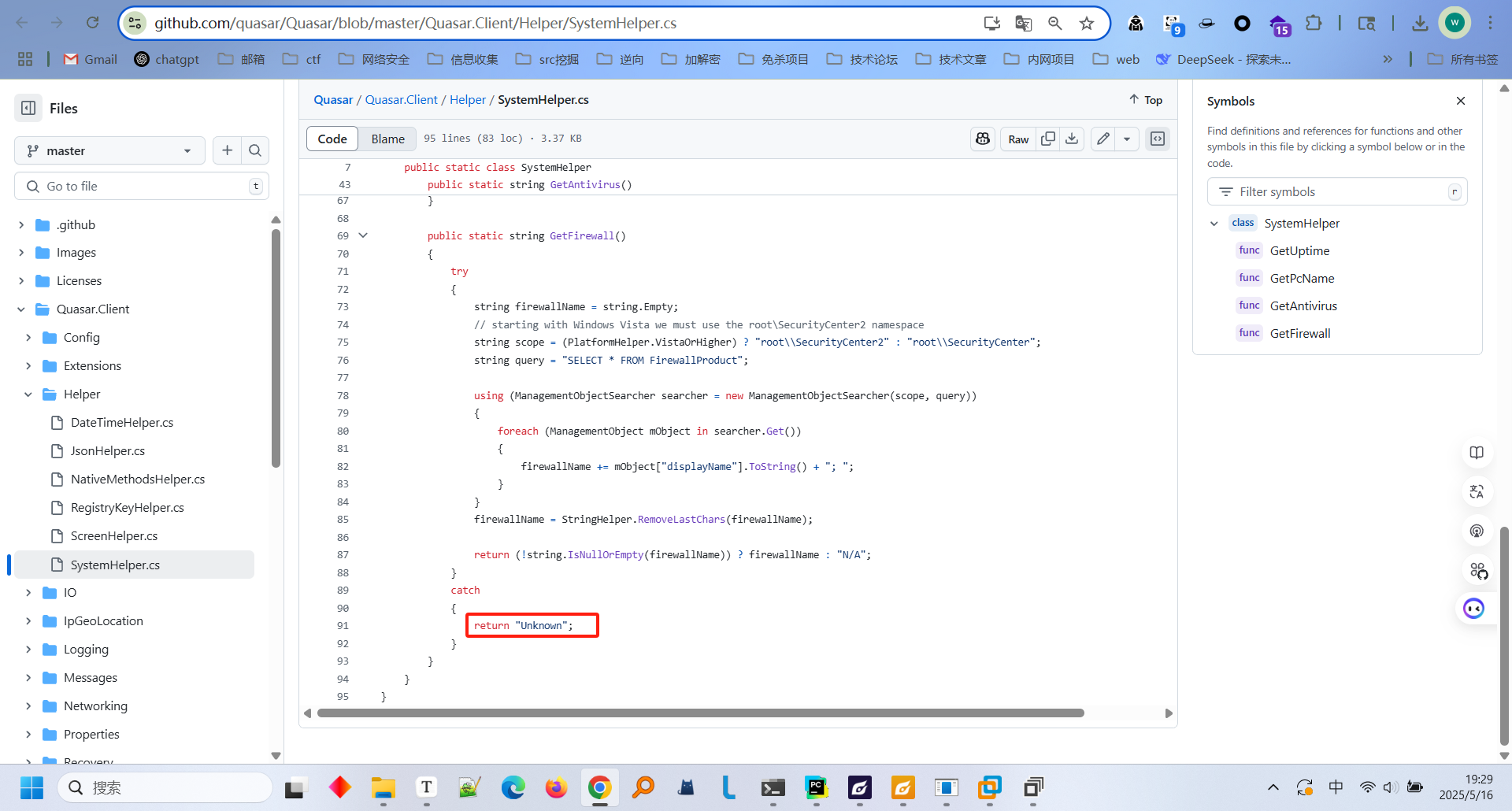

软件查询安装的杀毒软件出错或异常会返回什么字符串?[标准格式:Apps]

直接去github看源码

https://github.com/quasar/Quasar/blob/master/Quasar.Client/Helper/SystemHelper.cs

IOT

T1

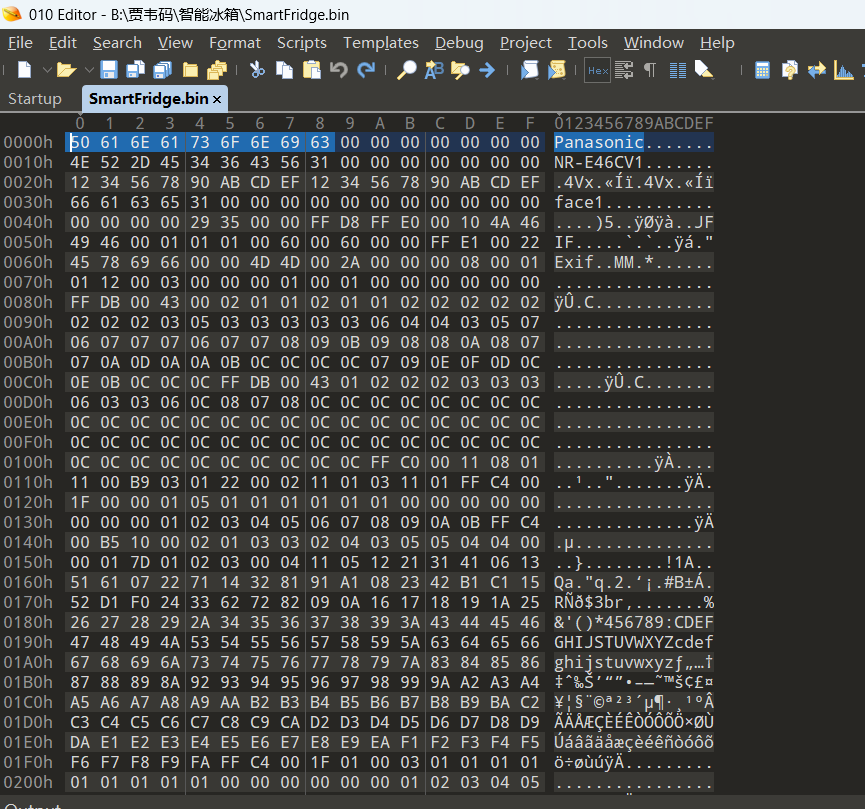

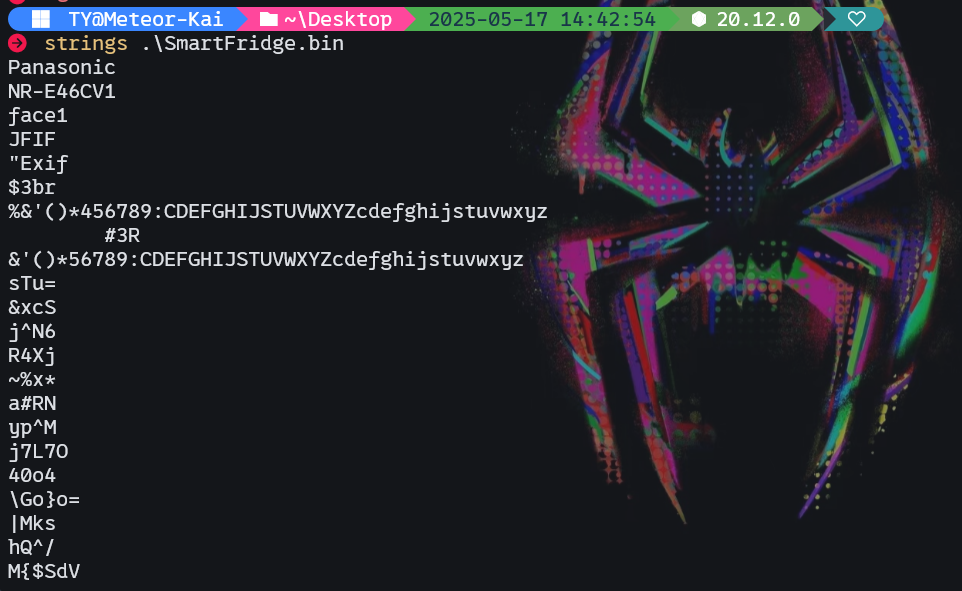

分析冰箱,请问智能冰箱的品牌?[标准格式:xiaomi]

1 | Panasonic |

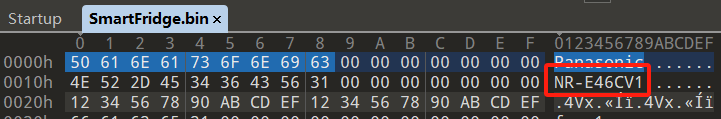

T2

请问智能冰箱的型号?[标准格式:MiFridge2024]

1 | NR-E46CV1 |

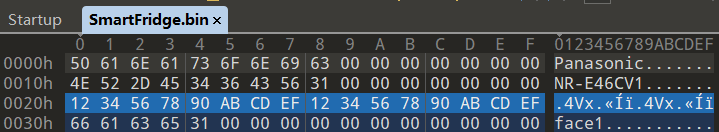

T3

请找智能冰箱的uuid?[标准格式:34567890-12cd-efab-3456-789012cdefab]

1 | 12345678-90AB-CDEF-1234-567890ABCDEF |

T4

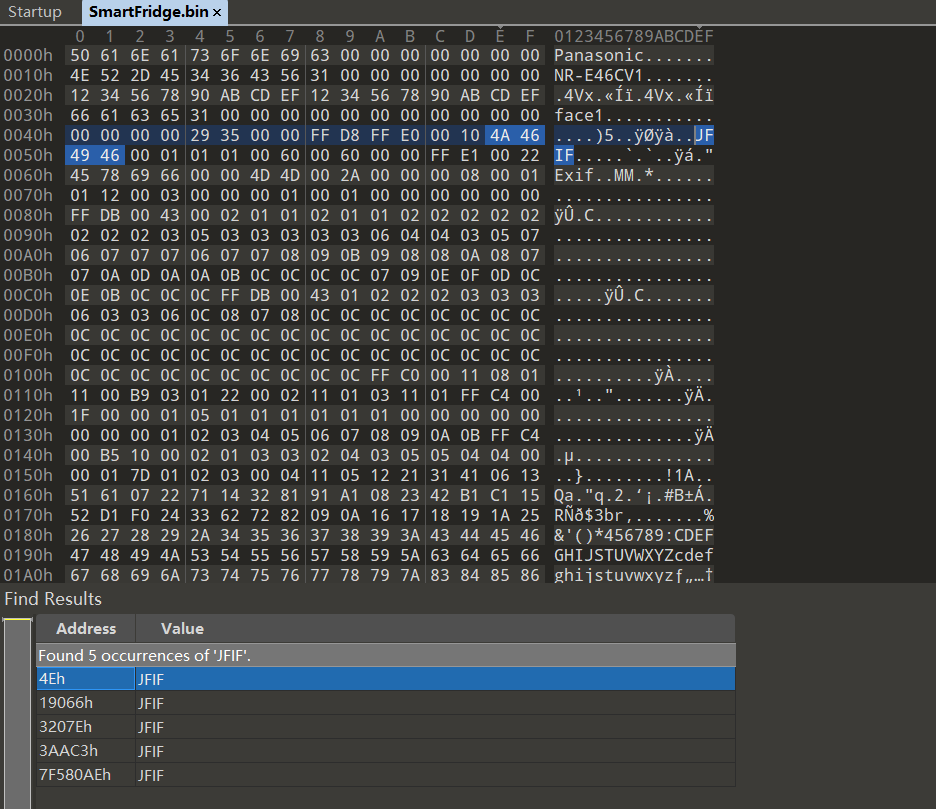

请问智能冰箱默认保存几张图片?[标准格式:1]

发现有明显的jpg文件头,直接搜即可

T5

请问冰箱中已存的第一张图片上的内容是什么?[标准格式:满城尽带黄金甲]

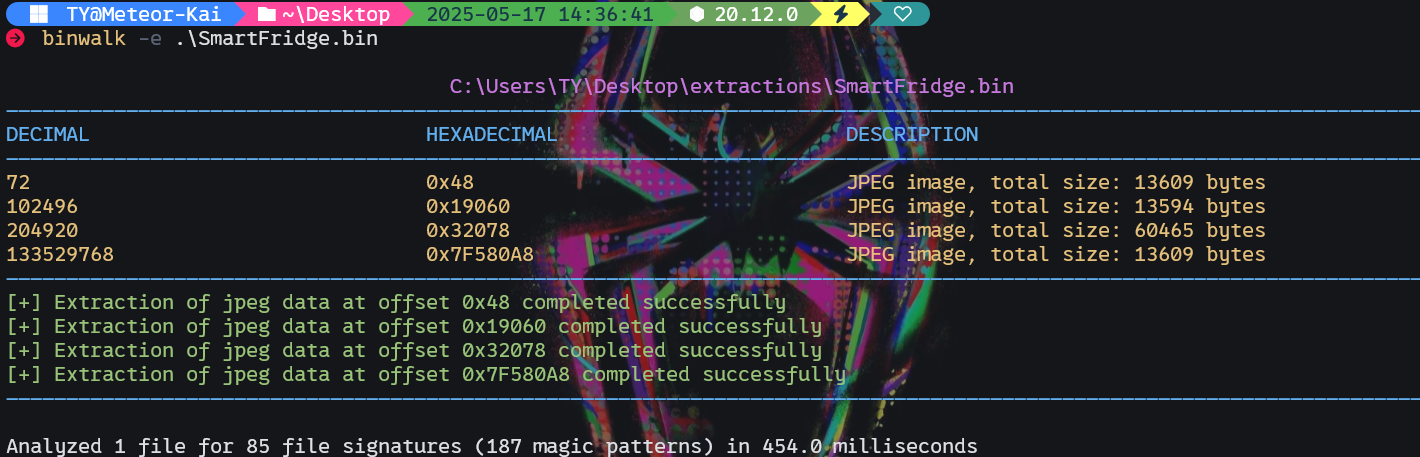

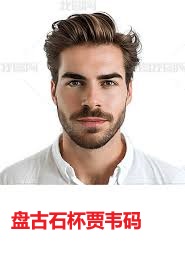

我们在SmartFridge.bin中是有看到很多jpg文件头的特征的,尝试binwalk提取。

以下为第一张照片

1 | 盘古石杯贾韦码 |

T6

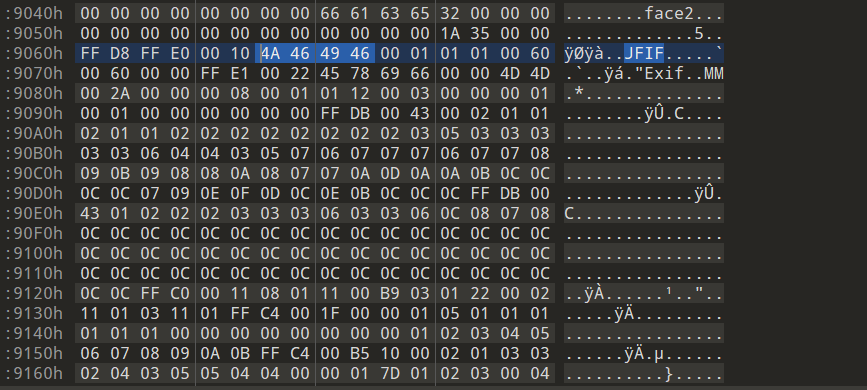

请问冰箱中已存的第二张图片的名称是什么?[标准格式:123.jpg]

1 | face2.jpg |

T7

请找冰箱中隐藏的内容?[标准格式:chuzixizipizi]

我们在最后发现了一个特殊字符串

1 | pangushicup |

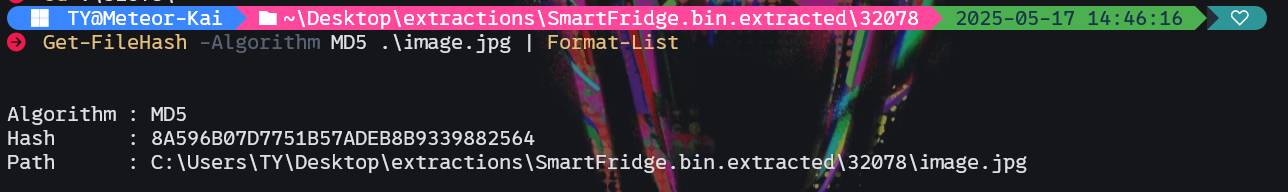

T8

请找出冰箱中嫌疑人图片MD5值的后六位?[标准格式:1a2b3d]

嫌疑人是钟无声,那就是以下这张图片

1 | 882564 |

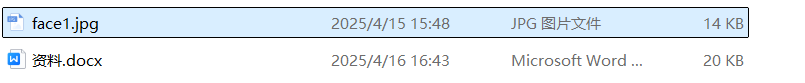

T9

请找出冰箱最后一次开门时间?[标准格式:10:11]

贾韦码资料.rar.enc,解压出来一个 face1.jpg 和 资料.docx,这个 face1.jpg 很明显和冰箱有关,就是冰箱保存的图片,这个文件的修改时间对应最后一次开门的时间。

1 | 15:48 |

T10

默认图片的存储限制大小是多少?[标准格式:1KB]

两个图片之间的大小就是存储限制大小

1 | 100KB |

T11

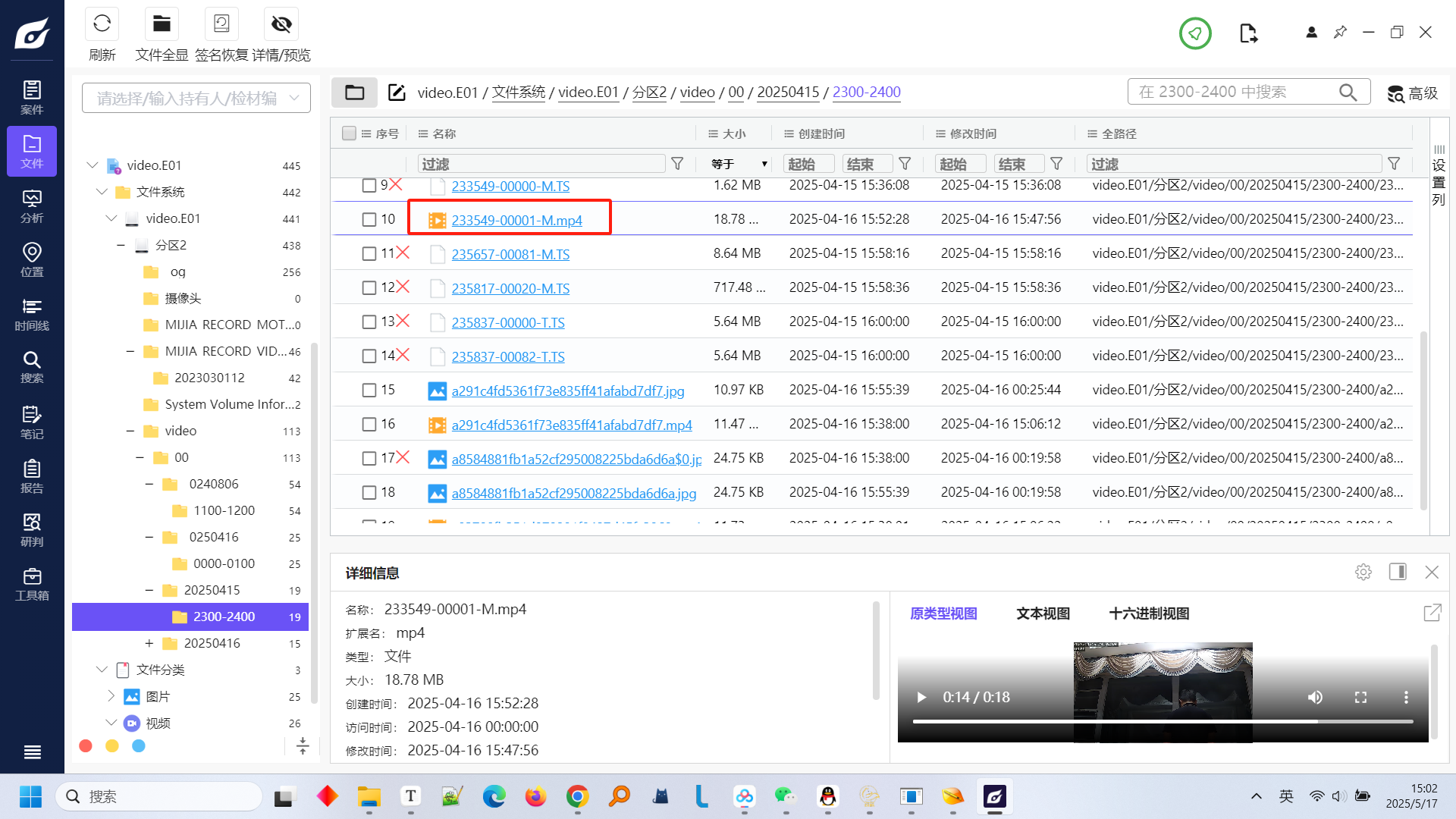

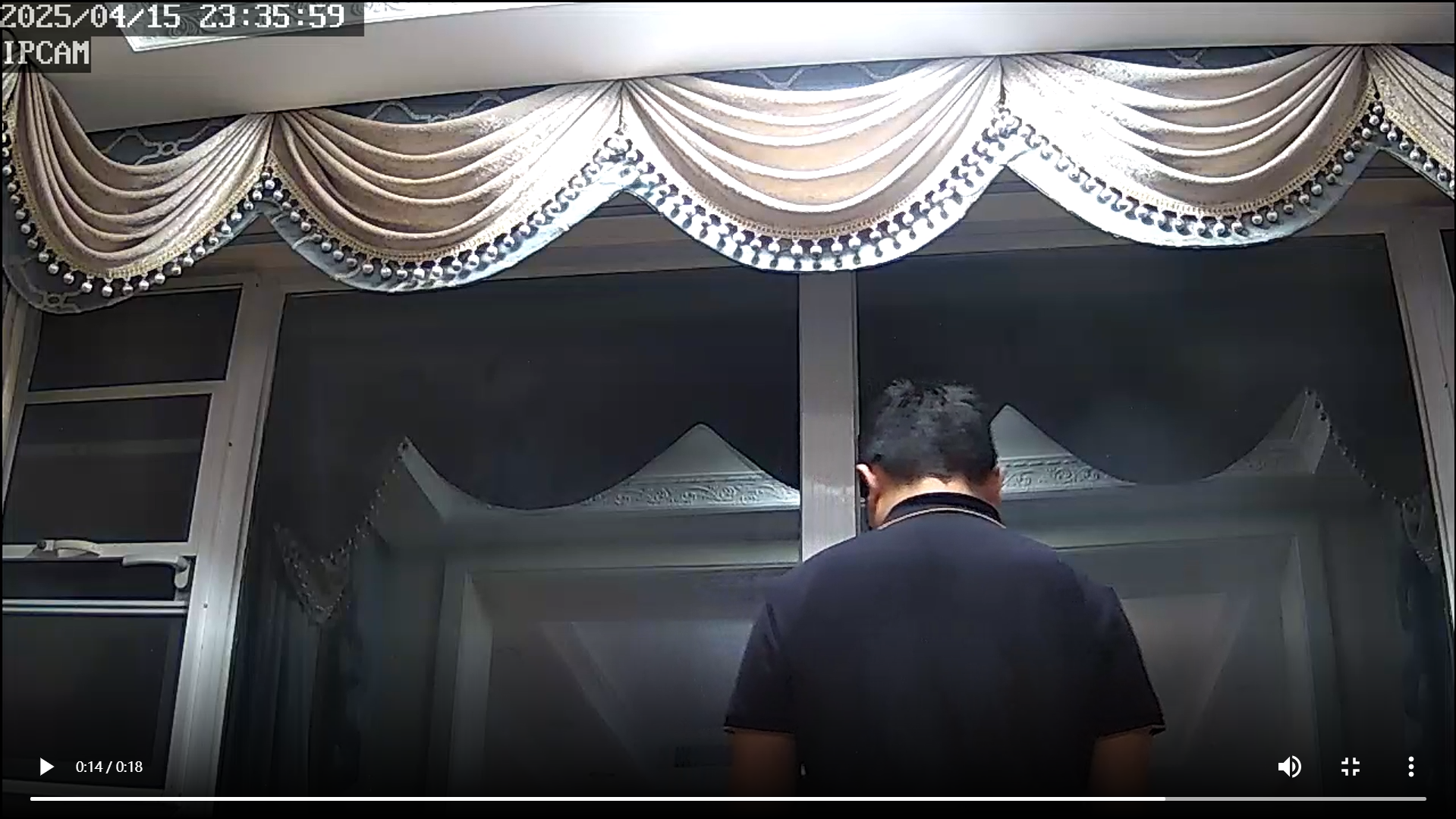

分析video.E01,被修改的录像md5前5位是?[标准格式:1a2b3]

发现以下文件名格式比较鹤立鸡群,而且时间较短,我们看看。

发现最后几秒监控时间回退了3、4秒

1 | ea7be |